Desktop Ransomware

O Desktop Ransomware é um Trojan ransomware de criptografia. Os principais alvos do Desktop Ransomware parecem ser os usuários individuais de computadores domésticos. O Desktop Ransomware, tal como a maioria dos Trojan ransomware de criptografia, foi projetado principalmente para manter os arquivos da vítima inacessíveis e exigiro pagamento de um resgate da vítima. O Desktop Ransomware foi observado pela primeira vez em 1º de novembro de 2018.

Índice

Como o Desktop Ransomware Ataca um Computador

O Desktop Ransomware usa um algoritmo de criptografia forte para tornar os arquivos da vítima inacessíveis. O Desktop Ransomware tem como alvo os arquivos gerados pelo usuário, que podem incluir uma ampla variedade de arquivos de mídia, bancos de dados e vários tipos de documentos. Os arquivos que ameaças como o Desktop Ransomware têm como alvo nesses ataques podem incluir:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx, .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr , .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc, .qbp, .aif, .qba, .tlg, .qbx, .qby , .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd, .cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4, , .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt, .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw, .clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

O Desktop Ransomware irá marcar os arquivos danificados com a string 'Lock'. adicionada como um prefixo ao nome do arquivo afetado. Isso é um desvio dos esquemas de nomeação da maioria dos Trojans ransomware de criptografia, que adicionam uma nova string ao final dos nomes dos arquivos afetados como uma nova extensão, e não no início.

O Desktop Ransomware irá alterar a imagem de fundo da área de trabalho do computador infectado. O Desktop Ransomware substituirá essa imagem por uma caveira vermelha sobre uma tela preta. Essa imagem conterá o seguinte texto: O Desktop Ransomware exibe uma nota de resgate na forma de uma janela de programa chamada 'Desktop Ransomware'. A nota de resgate do Desktop Ransomware contém a seguinte mensagem: 'Bem-vindo ao Clicando no botão "Obter PIN" leva os usuários de computador a uma página do Facebook que foi removida. O PIN usado pelo Desktop Ransomware foi recuperado facilmente para que os usuários de computador possam, felizmente, restaurar os seus dados após um ataque do Desktop Ransomware. Os usuários de computador podem restaurar os seus dados inserindo o seguinte código PIN: 00114455220033669988554477++// Como a maioria dessas ameaças são entregues em associação com outros tipos de malware e fraudes, depois que os arquivos são restaurados, os pesquisadores de malware aconselham os usuários de computador a realizarem uma digitalização completa das suas máquinas usando um programa anti-malware confiável e totalmente atualizado. Também é primordial tomar precauções e ter backups dos arquivos, pois, na maioria dos ataques de ransomware, não é tão simples restaurar os arquivos que foram comprometidos (e, na maioria dos casos, os arquivos podem ser perdidos permanentemente).

ransomware da área de trabalho

Oooooops Todos os seus arquivos na área de trabalho

são criptografados Para descriptografar arquivos, digite o PIN

te vejo em breve

Digite o PIN

PIN = [CAIXA DE TEXTO]

[Decodificação|BOTÃO]

[Obter o PIN|BOTÃO]'Restaurando os Seus Dados Após um Ataque do Desktop Ransomware

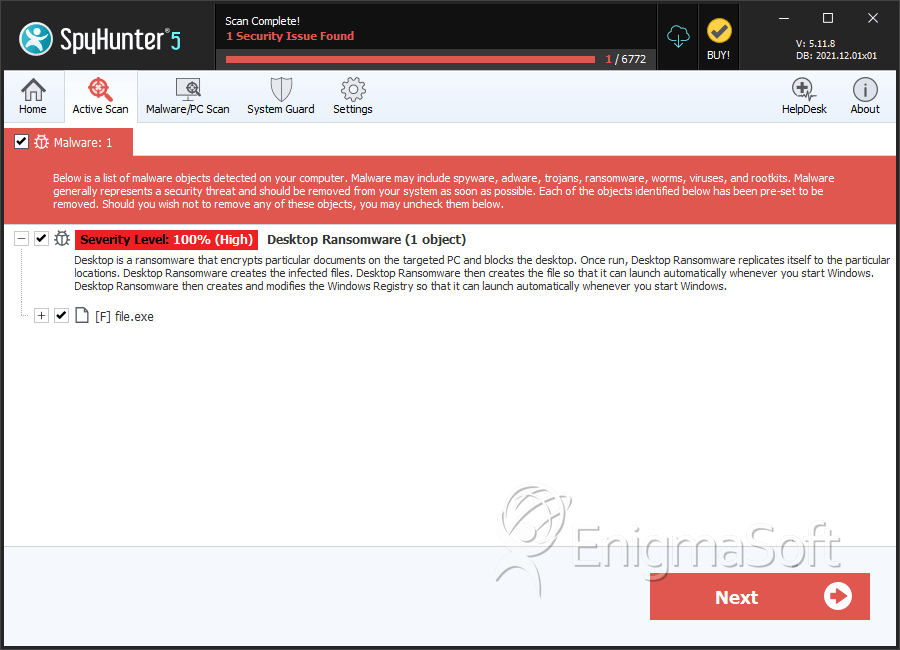

SpyHunter detecta e remove Desktop Ransomware

Detalhes Sobre os Arquivos do Sistema

#

Nome do arquivo

MD5

Detecções

1.

file.exe

c013c2911340d6d29325254cf72d4e42

0