Cyberware Ransomware

As ameaças de malware continuam a se sofisticar cada vez mais, e o ransomware permanece uma das formas de ataque mais disruptivas que afetam indivíduos e organizações. Uma única infecção pode bloquear o acesso dos usuários a dados críticos, interromper operações e causar danos financeiros e à reputação. Compreender como o ransomware moderno funciona e como se defender contra ele é essencial para reduzir os riscos e limitar o impacto quando os ataques ocorrem.

Índice

Visão geral da ameaça de ransomware Cyberware

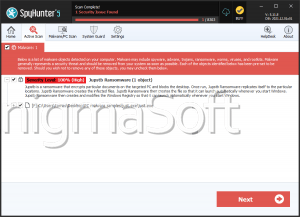

O Cyberware é uma variante de ransomware recentemente identificada durante investigações aprofundadas de malware realizadas por especialistas em segurança da informação. Assim que consegue se infiltrar em um sistema, o Cyberware começa imediatamente a criptografar os arquivos do usuário, tornando-os inacessíveis. Os arquivos criptografados são modificados com a extensão '.CYBER', tornando o dano imediatamente visível. Arquivos comuns, como imagens e documentos, são renomeados de formatos como '1.png' ou '2.pdf' para '1.png.CYBER' e '2.pdf.CYBER'.

Além da criptografia de arquivos, o Cyberware altera o ambiente de trabalho mudando o papel de parede, uma tática psicológica projetada para alertar e pressionar a vítima. Ele também deixa uma nota de resgate intitulada 'CyberEvent-ReadMe.txt', que explica as exigências e instruções dos atacantes.

Pedido de resgate e táticas do atacante

A nota de resgate alega que os arquivos da vítima foram criptografados devido a uma falha de segurança no sistema operacional, tentando transferir a culpa para a falta de higiene do sistema do usuário. Os atacantes exigem um pagamento de US$ 430 em Bitcoin, instruindo a vítima a enviar fundos para um endereço específico de criptomoeda. Após o pagamento, a vítima é instruída a enviar uma cópia de sua suposta "chave pré-computador" para "cybersupport@protonmail.com", com a promessa de que uma ferramenta de descriptografia será entregue em até 48 horas.

Do ponto de vista defensivo, essas promessas não devem ser consideradas confiáveis. Não há obrigação técnica ou contratual para que os atacantes forneçam uma ferramenta de descriptografia funcional, e muitas vítimas de ransomware nunca recuperam o acesso aos seus dados, mesmo após o pagamento do resgate. Pior ainda, uma infecção ativa por ransomware pode continuar criptografando novos arquivos ou se propagar por unidades compartilhadas e redes locais se não for contida rapidamente.

Consequências da infecção e prioridades de resposta

Uma vez que o cibercriminoso conclui sua rotina de criptografia, a recuperação de arquivos geralmente é impossível sem um backup íntegro ou uma ferramenta de descriptografia legítima desenvolvida por especialistas em segurança. Pagar o resgate não aumenta as chances de recuperação de forma confiável e pode até incentivar ainda mais a atividade criminosa. Por esse motivo, profissionais de segurança recomendam fortemente que não se pague resgates.

Um sistema infectado deve ser isolado e limpo o mais rápido possível. A remoção imediata do ransomware ajuda a prevenir atividades adicionais de criptografia e limita o risco de propagação lateral para outros dispositivos na mesma rede.

Como o cibercrime atinge suas vítimas

Os ataques cibernéticos dependem muito mais de engenharia social e práticas de segurança deficientes do que apenas de exploração avançada. Os vetores de infecção comuns incluem golpes de suporte técnico fraudulentos, anexos ou links enganosos em e-mails e publicidade maliciosa. Os usuários são frequentemente induzidos a abrir documentos maliciosos, como arquivos do Word, Excel ou PDF, ou a executar programas e scripts disfarçados.

Outros métodos de distribuição incluem plataformas de compartilhamento de arquivos ponto a ponto, instaladores de software de terceiros, sites comprometidos ou falsos e mídias removíveis infectadas, como pen drives. Após a execução, o ransomware inicia silenciosamente o processo de criptografia em segundo plano.

Melhores práticas de segurança para se defender contra ransomware

Uma defesa eficaz contra ameaças como o ransomware depende de segurança em camadas e da constante conscientização do usuário. Manter os sistemas operacionais e aplicativos totalmente atualizados corrige vulnerabilidades frequentemente exploradas por ransomware. Um software de segurança confiável e atualizado, com proteção em tempo real, pode detectar e bloquear cargas maliciosas antes de sua execução. Igualmente importante é manter backups regulares offline ou na nuvem, que não sejam diretamente acessíveis a partir do sistema principal, garantindo que os dados possam ser restaurados sem a necessidade de negociação com os invasores.

O comportamento do usuário também desempenha um papel crucial. E-mails devem ser tratados com cautela, especialmente aqueles que solicitam ação imediata ou contêm anexos inesperados. Softwares devem ser baixados apenas de fontes confiáveis, e o uso de instaladores piratas ou não oficiais deve ser evitado completamente. Limitar os privilégios do usuário, desativar macros por padrão e monitorar a atividade da rede podem reduzir ainda mais a superfície de ataque e melhorar a detecção precoce.

Considerações finais

O ransomware cibernético exemplifica como o malware moderno combina danos técnicos com pressão psicológica para coagir as vítimas a pagar. Embora suas táticas sejam eficazes contra sistemas despreparados, medidas preventivas robustas e práticas de usuário conscientes reduzem significativamente a probabilidade de infecção bem-sucedida. Vigilância, atualizações em tempo hábil e backups confiáveis continuam sendo as ferramentas mais poderosas na defesa contra extorsão por ransomware.