Instagram Password Hacker Scam

Zachowanie czujności podczas kontaktów z podejrzanymi witrynami ma kluczowe znaczenie dla ochrony danych osobowych i zapobiegania zagrożeniom cybernetycznym. Taktyki takie jak „Hasło do Instagrama” wykorzystują zaufanie i ciekawość użytkowników, prowadząc do poważnych naruszeń prywatności i strat finansowych.

Spis treści

Na czym polega oszustwo hakerskie związane z hasłem na Instagramie?

Oszustwo hakerskie „Instagram Password” działa na różnych zwodniczych stronach internetowych, udając usługę hakerską, która umożliwia użytkownikom kradzież kont na Instagramie poprzez wprowadzenie ich nazw użytkowników. Celem tego oszustwa jest promowanie niewiarygodnych i złośliwych witryn, w szczególności stron phishingowych. Użytkownicy zazwyczaj napotykają te zwodnicze witryny poprzez błędnie wpisane adresy URL, przekierowania spowodowane przez natrętne reklamy lub nieuczciwe aplikacje, które wymuszają otwieranie takich stron.

Jak działa ta taktyka?

Aby skorzystać z usług „Hasło do Instagrama”, użytkownicy proszeni są o wprowadzenie nazwy użytkownika konta na Instagramie i kliknięcie „Hack”. Taktyka zakłada, że umożliwi to użytkownikom nielegalne uzyskanie odpowiednich haseł do kont. Jednak zamiast świadczyć usługi hakerskie, użytkownicy są przekierowywani na różne fałszywe witryny. W czasie badania program promował głównie witrynę phishingową.

Niebezpieczeństwa związane ze stronami phishingowymi

Witryny phishingowe mają na celu rejestrowanie wszelkich informacji wprowadzonych przez użytkownika w szkodliwych celach. Docelowe dane mogą obejmować nazwiska, adresy, e-maile, numery telefonów, dane bankowe i numery kart kredytowych. Zebrane informacje można następnie zarobić, sprzedając je stronom trzecim, często cyberprzestępcom, lub wykorzystać do spersonalizowanych taktyk. Dane finansowe uzyskane w ten sposób mogą zostać wykorzystane do dokonywania oszukańczych transakcji i zakupów online.

Niebezpieczne treści i pliki do pobrania

Jedna konkretna witryna phishingowa promowana przez oszustwo hakerskie „Instagram Password” atakuje numery telefonów użytkowników. Twierdzi, że plik jest gotowy do pobrania i że użytkownik musi wysłać SMS, aby uzyskać do niego dostęp. Zawartość do pobrania z takich witryn jest często złośliwa i obejmuje trojany, oprogramowanie ransomware, koparki kryptowalut i inne złośliwe oprogramowanie. Zaufanie tym witrynom może prowadzić do poważnych infekcji systemu i problemów związanych z prywatnością.

Zagrożenia i konsekwencje

Ufając „Instagram Password Hacker”, użytkownicy narażają się na liczne zagrożenia, w tym poważne naruszenia prywatności, straty finansowe, infekcje systemu, a nawet kradzież tożsamości. Jeśli przeglądarka automatycznie otwiera podejrzane strony internetowe, jest to prawdopodobnie spowodowane zainstalowanymi podejrzanymi aplikacjami. Aplikacje te mogą mieć różne szkodliwe funkcje, w tym prowadzić natrętne kampanie reklamowe i przekierowywać użytkowników do szkodliwych witryn.

- Natrętne reklamy i porywacze przeglądarki : aplikacje typu adware generują natrętne reklamy, które stanowią poważne zagrożenie dla bezpieczeństwa urządzenia i użytkownika. Kliknięcie tych reklam może przekierować użytkowników do szkodliwych witryn lub spowodować automatyczne pobranie i instalację niebezpiecznego oprogramowania. Porywacze przeglądarki, inny rodzaj niechcianej aplikacji, modyfikują ustawienia przeglądarki w celu promowania fałszywych wyszukiwarek, które często przekierowują do oryginalnych wyszukiwarek, takich jak Google, Yahoo czy Bing.

- Śledzenie danych i obawy dotyczące prywatności : większość niechcianych aplikacji ma możliwości śledzenia danych. Monitorują aktywność przeglądania i zbierają poufne informacje, takie jak adresy IP, geolokalizacje i inne dane osobowe. Programiści zarabiają na tych danych, udostępniając je lub sprzedając stronom trzecim, które mogą niewłaściwie wykorzystać je w celach zarobkowych.

Ochrona Twoich urządzeń i prywatności

Aby zapewnić integralność urządzenia i prywatność użytkownika, konieczne jest natychmiastowe usunięcie wszystkich podejrzanych aplikacji i rozszerzeń/wtyczek przeglądarki. Oto kilka kroków, jak się chronić:

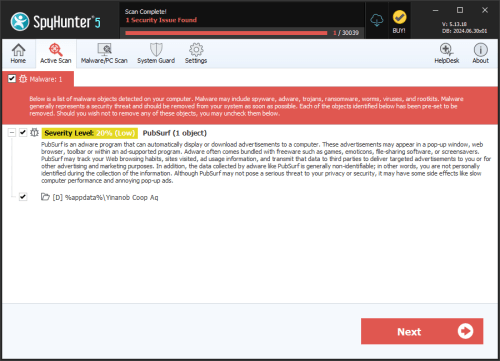

- Używaj niezawodnego oprogramowania zabezpieczającego : instaluj i regularnie aktualizuj renomowane oprogramowanie chroniące przed złośliwym oprogramowaniem, aby wykrywać i usuwać niebezpieczne programy.

- Regularne skanowanie : Wykonuj regularne skanowanie swoich urządzeń, aby identyfikować i eliminować potencjalne zagrożenia.

- Zachowaj ostrożność podczas pobierania : pobieraj aplikacje i rozszerzenia wyłącznie z zaufanych źródeł.

- Unikaj klikania podejrzanych reklam : nie klikaj reklam ani łączy z nieznanych lub niezaufanych źródeł.

- Aktualizuj oprogramowanie regularnie : aktualizuj system operacyjny i oprogramowanie, aby chronić je przed lukami w zabezpieczeniach.

- Dokształć się : bądź na bieżąco z powszechnymi taktykami i taktykami phishingu, aby je rozpoznawać i unikać.

Przestrzegając tych środków ostrożności, możesz zabezpieczyć swoje urządzenia przed taktykami takimi jak „Hasło do Instagrama” i chronić swoje dane osobowe przed wykorzystaniem przez cyberprzestępców.