Qbot verspreidt zich via phishing-e-mails van Windows Defender

Qbot aka Quakbot begon als een banktrojan, maar tegenwoordig installeert het ook andere malwarebedreigingen en gebruiken cybercriminelen het om toegang te krijgen tot netwerken. Een van de belangrijkste infectievectoren van Qbot is als een tweede fase van lading voor Emotet en de andere is phishing-e-mails. Cybercriminelen zijn altijd op zoek naar goede phishing-thema's en sinds kort hebben de operators van Qbot gekozen voor Windows Defender.

Qbot aka Quakbot begon als een banktrojan, maar tegenwoordig installeert het ook andere malwarebedreigingen en gebruiken cybercriminelen het om toegang te krijgen tot netwerken. Een van de belangrijkste infectievectoren van Qbot is als een tweede fase van lading voor Emotet en de andere is phishing-e-mails. Cybercriminelen zijn altijd op zoek naar goede phishing-thema's en sinds kort hebben de operators van Qbot gekozen voor Windows Defender.

Windows Defender is de ingebouwde antimalware-oplossing voor Windows 10 en er zijn veel gebruikers die niet gefocust zijn op beveiliging die er alleen op vertrouwen voor bescherming. Als zodanig is Windows Defender een solide keuze voor phishing-aas. De huidige Qbot-campagnes wijken niet af van eerdere aanvallen.

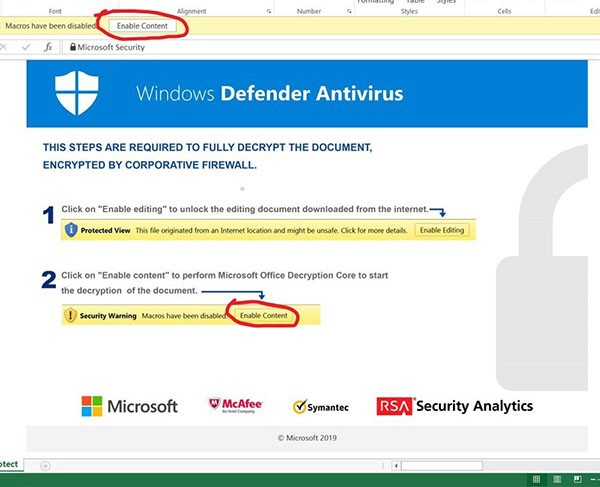

Het potentiële slachtoffer ontvangt een e-mail die er in dit geval uitziet alsof het een waarschuwing is die afkomstig is van Windows Defender. De e-mail bevat een bijlage die de gebruiker moet openen. De bijlage is een Excel .xls- bestand dat zogenaamd de waarschuwing bevat. De manier waarop Qbot een systeem via het bestand infecteert, zijn kwaadaardige macro's. Om de infectie te laten plaatsvinden, moet het potentiële slachtoffer macro's hebben ingeschakeld. Om de gebruiker dat te laten doen, beweren de cybercriminelen dat het document versleuteld is en moet de gebruiker klikken op "Inhoud inschakelen" en dat activeert feitelijk macro's. Indien ingeschakeld, worden de macro's uitgevoerd en wordt Qbot gedownload en geïnstalleerd.

Qbot Phishing-e-mailvoorbeeld

Zodra Qbot een apparaat infecteert, kan het veel schade aanrichten. Een van de dingen die Qbot doet, is het lokaliseren en stelen van alle bankgegevens die het kan vinden. Een andere functie van deze malware is om andere bedreigingen te verspreiden. Qbot zelf is vaak de payload van de tweede fase bij Emotet-infecties. Bovendien kan Qbot, als het geïnfecteerde apparaat zich op een netwerk bevindt, cybercriminelen toegang geven tot die computer en mogelijk tot het hele netwerk. In dergelijke gevallen zullen de operators gewoonlijk proberen een soort ransomware in te zetten. Qbot en bij uitbreiding Emotet worden vaak gevolgd door ProLock ransomware- aanvallen.

Beveiligingsbewuste gebruikers zullen waarschijnlijk niet vallen voor een phishing-schema als dit, maar er zijn meer dan genoeg incidentele gebruikers die dat wel zullen doen. Met de recente heropleving van Emotet zal het aantal Qbot-infecties waarschijnlijk nog verder toenemen. Terwijl grote organisaties voor meer wenselijke slachtoffers zorgen, kunnen individuele gebruikers ook veel verliezen.