Qbot si diffonde tramite e-mail di phishing di Windows Defender

Qbot aka Quakbot è nato come trojan bancario, ma al giorno d'oggi installa anche altre minacce malware e i criminali informatici lo utilizzano per ottenere l'accesso alle reti. Uno dei principali vettori di infezione di Qbot è come payload di seconda fase per Emotet e l'altro sono le e-mail di phishing. I criminali informatici sono sempre alla ricerca di buoni temi di phishing e recentemente gli operatori di Qbot hanno optato per Windows Defender.

Qbot aka Quakbot è nato come trojan bancario, ma al giorno d'oggi installa anche altre minacce malware e i criminali informatici lo utilizzano per ottenere l'accesso alle reti. Uno dei principali vettori di infezione di Qbot è come payload di seconda fase per Emotet e l'altro sono le e-mail di phishing. I criminali informatici sono sempre alla ricerca di buoni temi di phishing e recentemente gli operatori di Qbot hanno optato per Windows Defender.

Windows Defender è la soluzione antimalware integrata per Windows 10 e ci sono molti utenti che non si concentrano sulla sicurezza che si affidano solo ad essa per la protezione. In quanto tale, Windows Defender è una scelta solida per le esche di phishing. Le attuali campagne Qbot non si discostano dagli attacchi precedenti.

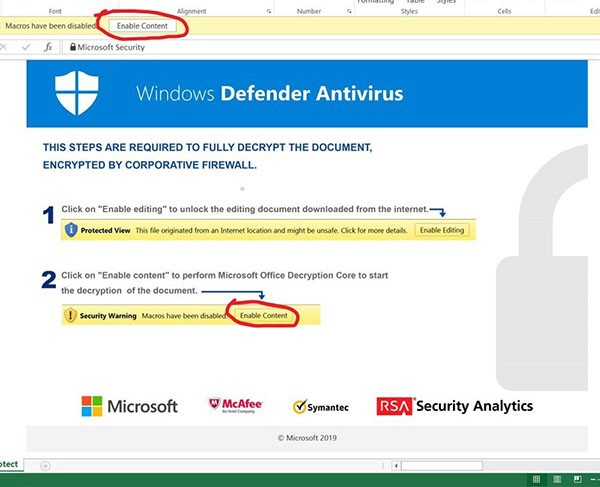

La potenziale vittima riceve un'e-mail che in questo caso sembra essere un avviso proveniente da Windows Defender. L'e-mail contiene un allegato che l'utente è incoraggiato ad aprire. L'allegato è un file .xls di Excel che presumibilmente contiene l'avviso. Il modo in cui Qbot infetta un sistema attraverso il file sono macro dannose. Affinché si verifichi l'infezione, la potenziale vittima deve avere le macro abilitate. Per fare in modo che l'utente lo faccia, i criminali informatici affermano che il documento è crittografato e l'utente deve fare clic su "Abilita contenuto" e questo abilita effettivamente le macro. Se abilitato, le macro vengono eseguite e scaricheranno e installeranno Qbot.

Esempio di posta elettronica di phishing Qbot

Una volta che Qbot infetta un dispositivo, può causare molti danni. Una delle cose che Qbot fa è individuare e rubare tutte le credenziali bancarie che riesce a trovare. Un'altra funzione di questo malware è distribuire altre minacce. Lo stesso Qbot è spesso il carico utile del secondo stadio nelle infezioni di Emotet. Inoltre, se il dispositivo infetto si trova su una rete, Qbot può fornire ai criminali informatici l'accesso a quel computer e potenzialmente all'intera rete. In questi casi, gli operatori cercheranno comunemente di distribuire una sorta di ransomware. Qbot e per estensione Emotet sono spesso seguiti da attacchi ransomware ProLock.

È improbabile che gli utenti attenti alla sicurezza cadano in uno schema di phishing come questo, ma ci sono più che sufficienti utenti occasionali che lo faranno. Con la recente recrudescenza di Emotet, è probabile che il numero di infezioni da Qbot aumenti ulteriormente. Mentre le grandi organizzazioni sono vittime più desiderabili, anche i singoli utenti rischiano di perdere molto.