Qbot se espalha por meio de e-mails de phishing do Windows Defender

O Qbot, também conhecido como Quakbot, começou como um Trojan bancário, mas hoje em dia também instala outras ameaças de malware e os cibercriminosos o usam para obter acesso às redes. Um dos principais vetores de infecção do Qbot é uma carga útil de segundo estágio para o Emotet e o outro são os e-mails de phishing. Os cibercriminosos estão sempre em busca de bons temas de phishing e, recentemente, os operadores do Qbot optaram pelo Windows Defender.

O Qbot, também conhecido como Quakbot, começou como um Trojan bancário, mas hoje em dia também instala outras ameaças de malware e os cibercriminosos o usam para obter acesso às redes. Um dos principais vetores de infecção do Qbot é uma carga útil de segundo estágio para o Emotet e o outro são os e-mails de phishing. Os cibercriminosos estão sempre em busca de bons temas de phishing e, recentemente, os operadores do Qbot optaram pelo Windows Defender.

O Windows Defender é a solução anti-malware embutida para o Windows 10 e há muitos usuários que não se preocupam com a segurança, mas contam apenas com a proteção. Como tal, o Windows Defender é uma escolha sólida para isca de phishing. As campanhas atuais do Qbot não se desviam dos ataques anteriores.

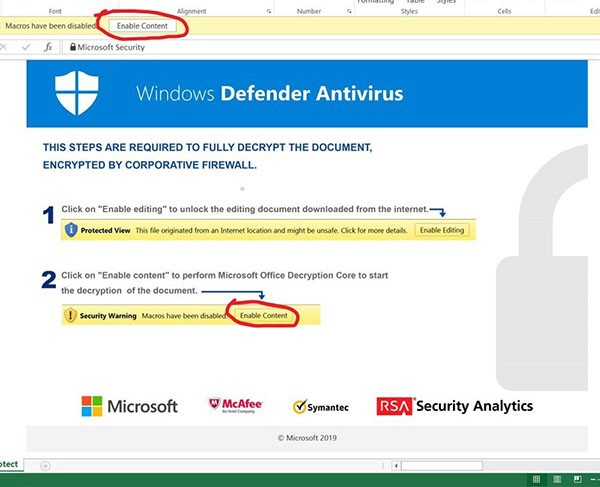

A vítima em potencial recebe um e-mail que, neste caso, parece ser um alerta do Windows Defender. O e-mail contém um anexo que o usuário é encorajado a abrir. O anexo é um arquivo .xls do Excel que supostamente contém o alerta. A maneira como o Qbot infecta um sistema por meio do arquivo são macros maliciosas. Para que a infecção ocorra, a vítima potencial deve ter macros habilitadas. Para fazer com que o usuário faça isso, os cibercriminosos afirmam que o documento está criptografado e o usuário deve clicar em "Habilitar Conteúdo" e isso realmente habilita as macros. Se habilitadas, as macros são executadas e irão baixar e instalar o Qbot.

Exemplo de e-mail de phishing Qbot

Depois que o Qbot infecta um dispositivo, ele pode causar muitos danos. Uma das coisas que o Qbot faz é localizar e roubar todas as credenciais bancárias que encontrar. Outra função desse malware é distribuir outras ameaças. O próprio Qbot costuma ser a carga útil do segundo estágio nas infecções pelo Emotet. Além disso, se o dispositivo infectado estiver em uma rede, o Qbot pode dar aos cibercriminosos acesso a esse computador e, potencialmente, a toda a rede. Nesses casos, os operadores geralmente tentam implantar algum tipo de ransomware. O Qbot e, por extensão, o Emotet são frequentemente seguidos por ataques do ProLock Ransomware.

Os usuários preocupados com a segurança provavelmente não cairão em um esquema de phishing como esse, mas há mais do que um número suficiente de usuários casuais que o farão. Com o recente ressurgimento do Emotet, o número de infecções por Qbot deve crescer ainda mais. Embora as grandes organizações façam vítimas mais desejáveis, os usuários individuais também têm muito a perder.