GpCODE Ransomware

De GpCODE Ransomware is ontworpen om de computers van gebruikers te infecteren, een coderingsroutine te starten en de overgrote meerderheid van de bestanden die daar zijn opgeslagen te vergrendelen. Daarna zullen de aanvallers hun slachtoffers afpersen voor geld door te beloven hen te voorzien van een decryptortoepassing en de vereiste decryptiesleutel. Opgemerkt moet worden dat, afgaande op de losgeldnota's die zijn achtergelaten door GpCODE, de dreiging vooral gericht is op Russisch sprekende gebruikers.

Tijdens het versleutelingsproces zal de GpCODE Ransomware '.GpCODE' toevoegen aan de namen van alle vergrendelde bestanden. Wanneer de dreiging de vergrendeling van alle gerichte bestandstypen heeft voltooid, toont het twee identieke losgeldnota's met instructies voor zijn slachtoffers. De ene zal worden opgenomen in een tekstbestand met de naam 'КАК РАСШИФРОВАТЬ ФАЙЛЫ.txt', terwijl de andere wordt weergegeven als een pop-upvenster.

Inhoudsopgave

Bericht van losgeld

Zoals eerder vermeld, zijn beide losgeldbriefjes identiek en volledig in het Russisch geschreven. Als de gecompromitteerde computer het Cyrillische lettertype niet heeft geïnstalleerd, kan dit ertoe leiden dat de instructies van GpCODE Ransomware volledig onbegrijpelijk worden.

Anders krijgen gebruikers te horen dat hun bestanden zijn vergrendeld met het RSA-1024 asymmetrische cryptografische algoritme. In de notitie wordt ook beweerd dat de ransomware-infectie plaatsvond nadat gebruikers op volwassenen gerichte websites hadden bezocht. Wat betreft het geëiste losgeld, beweren de aanvallers dat ze een signaalroebel willen ontvangen, die slechts een fractie van een dollar waard is. Dit detail kan betekenen dat de huidige GpCODE Ransomware-versies worden gebruikt voor testdoeleinden of dat slachtoffers betalingsinstructies ontvangen nadat ze contact hebben opgenomen met de hackers. In de notities staat dat slachtoffers de cybercriminelen kunnen bereiken via ICQ, Skype of e-mail.De GpCODE Ransomware is een variant van de Xorist Ransomware- familie.

De volledige tekst van de instructies van GpCODE Ransomware is:

' имание! GpCode

се аши персональные файлы были зашифрованы с омощью алгоритма RSA-1024,

осетили сайт ИНЦЕСТ.РУ и нарушили авила, азделе ГЕЙ ПОРНО!!!!

обы восстановить свои файлы и получить к ним доступ,вам еобходимо:

оложить 1 рубль аЯД 41001902182359

WebMoney Z337100389680, R357074105711

комментариях укажите аську или скайп или e-mail

осле перевода,в течении часа(зависит от способа перевода)

олучите од и инструкции ,в указанные анные связи!:У вас есть 20 опыток ввода ода. и евышении ого

оличества, се данные необратимо испортятся. е

имательны и оде ода!ите (КАК РАСШИФРОВАТЬ) на абочем столе…. '

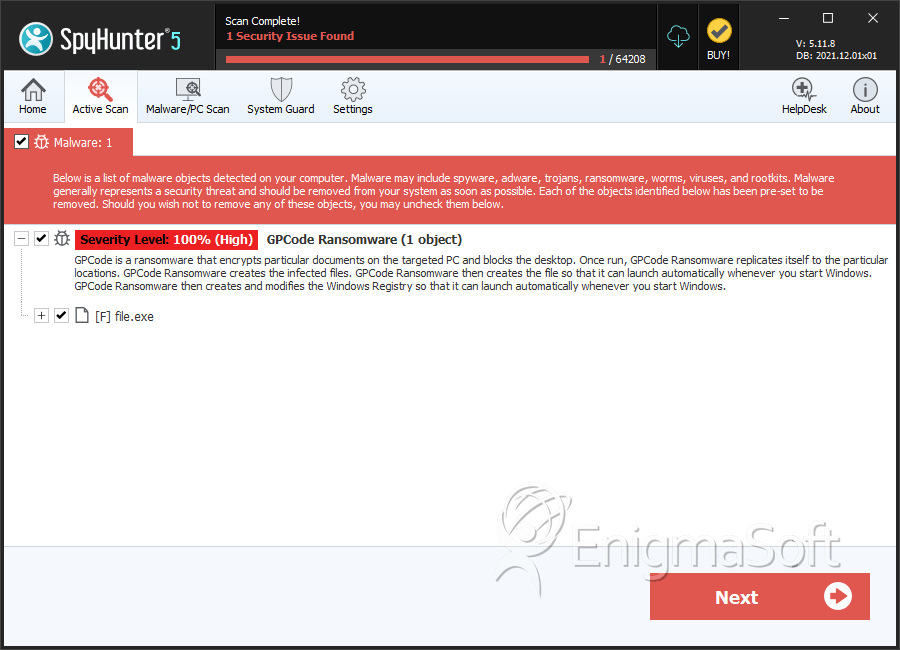

SpyHunter detecteert en verwijdert GpCODE Ransomware

Bestandssysteemdetails

| # | Bestandsnaam | MD5 |

Detecties

Detecties: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers zoals gerapporteerd door SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 4e77cd3a285a132100c9c6369e69dbd3 | 0 |