GpCODE 랜섬웨어

GpCODE Ransomware는 사용자의 컴퓨터를 감염시키고 암호화 루틴을 시작하며 거기에 저장된 대부분의 파일을 잠그도록 설계되었습니다. 그 후 공격자는 암호 해독 응용 프로그램과 필요한 암호 해독 키를 제공하겠다고 약속하여 피해자를 금전적으로 갈취합니다. GpCODE가 남긴 랜섬 노트 메시지로 판단하면 위협은 주로 러시아어 사용자를 대상으로 한다는 점에 유의해야 합니다.

암호화 과정에서 GpCODE Ransomware는 잠긴 모든 파일의 이름에 '.GpCODE'를 추가합니다. 위협 요소가 모든 대상 파일 형식의 잠금을 완료하면 피해자에 대한 지침과 함께 두 개의 동일한 랜섬 노트가 표시됩니다. 하나는 'КАК РАСШИФРОВАТЬ ФАЙЛЫ.txt'라는 텍스트 파일에 포함되고 다른 하나는 팝업 창으로 표시됩니다.

목차

랜섬노트의 메시지

앞서 언급했듯이 두 랜섬 노트는 모두 동일하며 완전히 러시아어로 작성되었습니다. 따라서 손상된 컴퓨터에 키릴 문자가 설치되어 있지 않으면 GpCODE Ransomware의 지침을 완전히 이해할 수 없도록 렌더링할 수 있습니다.

그렇지 않으면 사용자에게 파일이 RSA-1024 비대칭 암호화 알고리즘으로 잠겨 있다는 메시지가 표시됩니다. 또한 사용자가 성인용 웹 사이트를 방문한 후 랜섬웨어 감염이 발생했다고 주장합니다. 요구된 몸값과 관련하여 공격자들은 신호 루블(달러의 일부에 불과한 가치가 있음)을 지불하기를 원한다고 주장합니다. 이 세부 정보는 현재 GpCODE Ransomware 버전이 테스트 목적으로 사용 중이거나 피해자가 해커와 접촉한 후 지불 지침을 받을 수 있음을 의미할 수 있습니다. 메모에는 피해자가 ICQ, Skype 또는 이메일을 통해 사이버 범죄자에게 연락할 수 있다고 언급되어 있습니다.GpCODE Ransomware는 다음의 변종입니다. Xorist 랜섬웨어 제품군.

GpCODE Ransomware 지침의 전체 텍스트는 다음과 같습니다.

' 베니마니에! GpCode

RSA-1024,

Вы посетили сайт ИНЦЕСТ.РУ и нарушили правила, в разделе ГЕЙ ПОРНО!!!!

восстановить свои файлы 및 получить к ним доступ,вам необходимо:

положить 1 рубль наЯД 41001902182359

Web머니 Z337100389680, R357074105711

в комментариях укажите аську или скайп или

После перевода,в течении часа(зависит от способа перевода)

вы получите код и инструкции в указанные данные для связи!ВАЖНО:У вас есть 20 попыток ввода кода. При превышении этого

количества, все данные необратимо испортятся. 부디

внимательны при вводе кода!Ищите (КАК РАСШИФРОВАТЬ) на рабочем столе… '

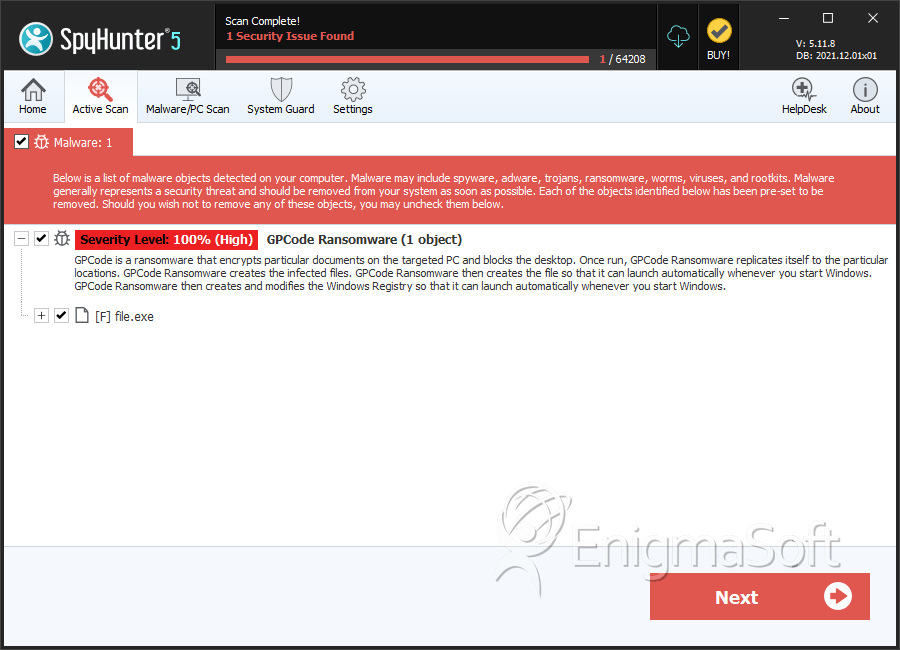

SpyHunter는 GpCODE 랜섬웨어를 감지하고 제거합니다.

파일 시스템 세부 정보

| # | 파일 이름 | MD5 |

탐지

탐지: SpyHunter에서 보고한 감염된 컴퓨터에서 탐지된 특정 위협의 확인 및 의심 사례 수입니다.

|

|---|---|---|---|

| 1. | file.exe | 4e77cd3a285a132100c9c6369e69dbd3 | 0 |