Gli attacchi informatici del Colonial Pipeline e del sistema sanitario irlandese impongono cambiamenti nei protocolli di sicurezza informatica

Questa settimana, il Department of Homeland Security (DHS) ha stabilito nuove linee guida relative alle procedure di sicurezza informatica in caso di hack contro una delle principali società di gasdotti della nazione. L'annuncio arriva sulla scia del devastante attacco al Colonial Pipeline, eseguito dalla banda di ransomware DarkSide, che ha colpito quasi la metà della fornitura di carburante della costa orientale per 11 giorni. In precedenza, le linee guida volontarie erano state fornite alle aziende leader nel settore dei combustibili.

Questa settimana, il Department of Homeland Security (DHS) ha stabilito nuove linee guida relative alle procedure di sicurezza informatica in caso di hack contro una delle principali società di gasdotti della nazione. L'annuncio arriva sulla scia del devastante attacco al Colonial Pipeline, eseguito dalla banda di ransomware DarkSide, che ha colpito quasi la metà della fornitura di carburante della costa orientale per 11 giorni. In precedenza, le linee guida volontarie erano state fornite alle aziende leader nel settore dei combustibili.

Questa nuova direttiva DHS richiederà alle aziende di gasdotti di segnalare eventuali incidenti informatici alle autorità federali. Segue anche una recente preoccupante tendenza di nuovi attacchi ransomware, oltre al solo hack coloniale, che hanno evidenziato le vulnerabilità informatiche alle infrastrutture critiche non solo negli Stati Uniti, ma anche a livello internazionale.

Mentre la Cybersecurity and Infrastructure Security Agency (CISA), una suddivisione del DHS, ha il compito di fornire indicazioni alle aziende del settore privato americano che gestiscono le infrastrutture statunitensi, non ci sono molti requisiti federali per mantenere le misure di sicurezza informatica.

Le nuove modifiche all'infrastruttura di sicurezza informatica potrebbero contrastare futuri attacchi di ransomware

A seguito delle modifiche appena annunciate, quasi 100 società di pipeline devono ora mantenere un coordinatore della sicurezza informatica sempre disponibile e iniziare a segnalare qualsiasi incidente a CISA entro 12 ore.

Inoltre, le aziende di pipeline che non rispettano le nuove regole dovrebbero affrontare multe crescenti che partono da circa $ 7.000.

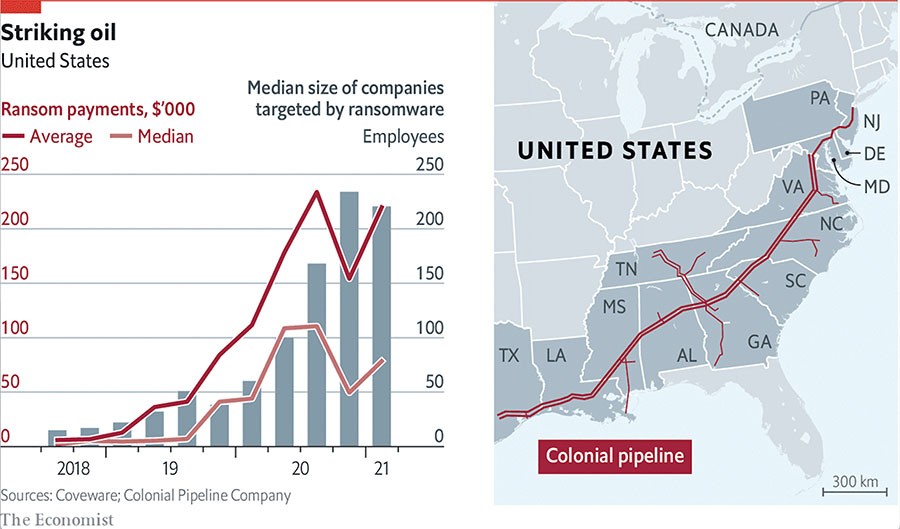

Contrastare gli attacchi ransomware potrebbe essere molto vantaggioso per le organizzazioni nel caso in cui non debbano pagare i riscatti dei cybercriminali per riportare le loro operazioni online. Tali commissioni di riscatto possono ammontare a centinaia di migliaia di dollari fino a quasi milioni, come dimostra il grafico "Striking oil" riportato di seguito negli importi dei pagamenti per aziende di varie dimensioni prese di mira dal ransomware.

Dall'altra parte dello stagno in Irlanda, anche il sistema sanitario irlandese è stato recentemente colpito da un grave attacco ransomware a metà maggio che ha costretto il suo sistema ospedaliero a chiudere le reti IT e bloccare molte strutture sanitarie dai loro computer.

Il ransomware ha preso di mira in modo specifico l'esecutivo del servizio sanitario irlandese che ha deciso di chiudere la maggior parte dei sistemi IT per motivi precauzionali.

Come risultato di questo e di un altro precedente attacco al sistema sanitario irlandese, secondo il primo ministro irlandese Micheál Martin, la sicurezza informatica è ora sotto un continuo stato di revisione in tutte le agenzie statali.

Martin ha affermato che gli attacchi informatici sono una minaccia molto significativa sia per lo stato che per il settore privato e che la risposta del governo sarebbe "costante e metodica".

Martin ha anche affermato che era possibile che i dati dei pazienti fossero stati compromessi e che il personale IT stesse valutando l'intera portata dell'evento.

"È un attacco atroce, è un attacco scioccante a un servizio sanitario, ma fondamentalmente ai pazienti e al pubblico irlandese", ha affermato Martin.

Si ritiene che l'attacco al sistema sanitario irlandese sia opera del gruppo di hacker "Wizard Spider", proveniente dall'Europa orientale e ricorda l' attacco ransomware WannaCry del 2017 contro il sistema sanitario del Regno Unito.