Emotet Malware Q3 2020 massiccia ondata di attirare l'attenzione

All'inizio di quest'anno gli operatori di Emotet si sono presi una pausa, ma da quando è tornato Emotet è stato sotto i riflettori di molti ricercatori e organizzazioni di sicurezza. Il trojan bancario trasformato in contagocce occupa un posto di rilievo nel rapporto di ottobre sulle minacce di Bromium. Il rapporto evidenzia uno sbalorditivo picco del 1200% nel numero di istanze Emotet rilevate da HP Sure Click. Il numero rappresenta il confronto tra i numeri per il secondo trimestre e il terzo trimestre del 2020.

All'inizio di quest'anno gli operatori di Emotet si sono presi una pausa, ma da quando è tornato Emotet è stato sotto i riflettori di molti ricercatori e organizzazioni di sicurezza. Il trojan bancario trasformato in contagocce occupa un posto di rilievo nel rapporto di ottobre sulle minacce di Bromium. Il rapporto evidenzia uno sbalorditivo picco del 1200% nel numero di istanze Emotet rilevate da HP Sure Click. Il numero rappresenta il confronto tra i numeri per il secondo trimestre e il terzo trimestre del 2020.

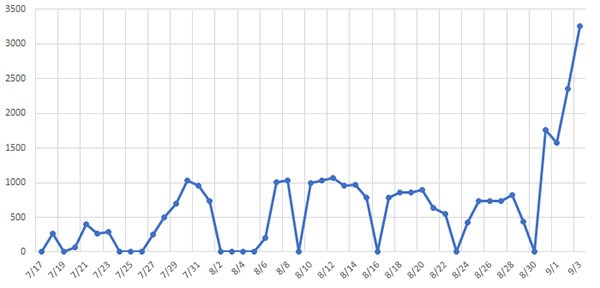

Va notato che Emotet è stato inattivo per la maggior parte del Q2, il che spiega in parte l'enorme picco. Tuttavia, il significativo aumento dell'attività della campagna Emotet non è solo il risultato di un uso intelligente delle statistiche. Alla fine di luglio, i cybercriminali dietro Emotet sono tornati in forze. L'enorme volume di campagne di phishing di Emotet è stato sufficiente per garantire avvisi pubblici da parte di più CERT (Computer Emergency Response Teams), nonché uno da Microsoft e CISA. Giappone e Nuova Zelanda hanno registrato i picchi maggiori negli attacchi mirati di Emotet, ma anche Francia, Italia e Paesi Bassi erano nel mirino dei criminali informatici.

Grafico aumento malware Emotet - Fonte: cyber-ir.com

Nonostante la lunga pausa, il principale vettore di infezione di Emotet non è cambiato. Il trojan è più comunemente diffuso nelle campagne di phishing. Nella maggior parte dei casi gli attacchi di phishing utilizzano argomenti popolari come oggetto e questo è spesso vero per le campagne Emotet. Tuttavia, l'arsenale di Emotet include anche una tecnica chiamata "dirottamento dei thread". Questo approccio implica la compromissione di un dispositivo o di una rete e degli account di posta elettronica accessibili. Una volta che i criminali informatici hanno compromesso un account di posta elettronica, possono iniettare risposte di posta elettronica in thread di messaggi già attivi. Ciò aumenta le possibilità che il destinatario apra l'e-mail come sembra provenire da un contatto noto. Quelle e-mail vengono fornite con documenti allegati che contengono macro dannose che, se abilitate, scaricheranno e installeranno Emotet sul dispositivo della vittima e sulle reti accessibili.

Mentre Emotet era un trojan bancario nella sua infanzia, oggigiorno è usato principalmente come contagocce per altri malware. I payload Emotet più comuni sono TrickBot, Qbot e Ryuk ransomware. Ci sono state segnalazioni che dopo la spinta iniziale di agosto Emotet ha subito un rallentamento. Anche se ciò può essere vero, gli attacchi vengono comunque effettuati ogni giorno lavorativo ei ricercatori di HP prevedono che le campagne andranno avanti nel 2021.