Anti-malware Lab

威脅評分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威脅記分卡是我們的研究團隊收集和分析的不同惡意軟件威脅的評估報告。 EnigmaSoft 威脅記分卡使用多種指標對威脅進行評估和排名,包括現實世界和潛在的風險因素、趨勢、頻率、普遍性和持續性。 EnigmaSoft 威脅記分卡根據我們的研究數據和指標定期更新,對范圍廣泛的計算機用戶非常有用,從尋求解決方案以從其係統中刪除惡意軟件的最終用戶到分析威脅的安全專家。

EnigmaSoft 威脅記分卡顯示各種有用的信息,包括:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

嚴重級別:根據我們的風險建模過程和研究確定的對象嚴重級別,以數字表示,如我們的威脅評估標準中所述。

受感染的計算機:根據 SpyHunter 的報告,在受感染的計算機上檢測到的特定威脅的已確認和疑似案例的數量。

另請參閱威脅評估標準。

| 威胁级别: | 100 % (高的) |

| 受感染的计算机: | 1 |

| 初见: | July 7, 2011 |

| 受影响的操作系统: | Windows |

您是否從反惡意軟件實驗室得到警報?不要被欺騙,反惡意軟件實驗室不是一個真正的安全應用程序。這是一種稱為流氓反惡意軟件應用程序的程序。這些程序偽裝成真正的反惡意軟件實用程序,誘騙您購買它們。具體來說,反惡意軟件實驗室的界面旨在模仿典型Windows安全掃描程序的界面。反惡意軟件實驗室將接管您的計算機,以使您認為它感染了惡意軟件。然後,它會提示您購買Anti-Malware Lab以擺脫所謂的感染。不要為此而墮落;反惡意軟件實驗室不過是一個騙局。

目錄

反惡意軟件實驗室如何進入您的計算機

令人驚訝的是,通常是受害者自己下載惡意的反病毒應用程序,例如Anti-Malware Lab。這種攻擊稱為社會工程。在這些情況下,黑客試圖針對典型的人類行為來交付有害軟件。除了直接下載和安裝反惡意軟件實驗室外,該程序還由Trojan交付。與反惡意軟件實驗室相關的最常見特洛伊木馬是Zlob木馬。諸如此類的特洛伊木馬利用安全漏洞來傳遞其有害的有效負載。 Zlob Trojan感染的常見來源包括:

- 利用Flash和JavaScript漏洞的網站。

- 假視頻編解碼器下載。

- 木馬偽裝成文件共享網絡上的流行下載。

與反惡意軟件實驗室相關的克隆和特洛伊木馬

有幾個與反惡意軟件實驗室相關的流氓反間諜程序。許多是來自反惡意軟件實驗室家族FakeVimes直接克隆,或具有許多相似之處。一些最著名的反惡意軟件實驗室克隆是

與反惡意軟件實驗室最密切相關的Trojan家族是Zlob家族的Trojans。 Anti-Malware Lab經常會在Anti-Malware Lab攻擊的計算機上報告多達兩打不同的Trojan感染。反惡意軟件實驗室報告的典型特洛伊木馬包括:

- Trojan-IM.Win32.Faker.a

- Trojan-PSW.Win32.Dripper

- BAT。灰色病毒705

您應該完全無視這些警告。真正的威脅是反惡意軟件實驗室。您還應該記住,切勿刪除任何由Anti-Malware Lab報告為受感染的文件。這些文件充其量是完全沒有害處的。在最壞的情況下,它們可能是必不可少的系統文件。刪除它們可能會對您的操作系統造成無法彌補的損害。

從計算機中刪除反惡意軟件實驗室的特殊步驟

通常,Anti-Malware Lab不會使您輕鬆刪除Anti-Malware Lab。使用合法的反惡意軟件工具刪除反惡意軟件實驗室。登錄到帳戶後,以安全模式啟動Windows,以防止Anti-Malware Lab啟動。您還可以使用註冊代碼U2FD-S2LA-H4KA-UEPB阻止Anti-Malware Lab顯示Anti-Malware Lab的虛假警報。請記住,這並不能消除計算機中的威脅,它只是停止了一些Anti-Malware Lab令人討厭的彈出警報。

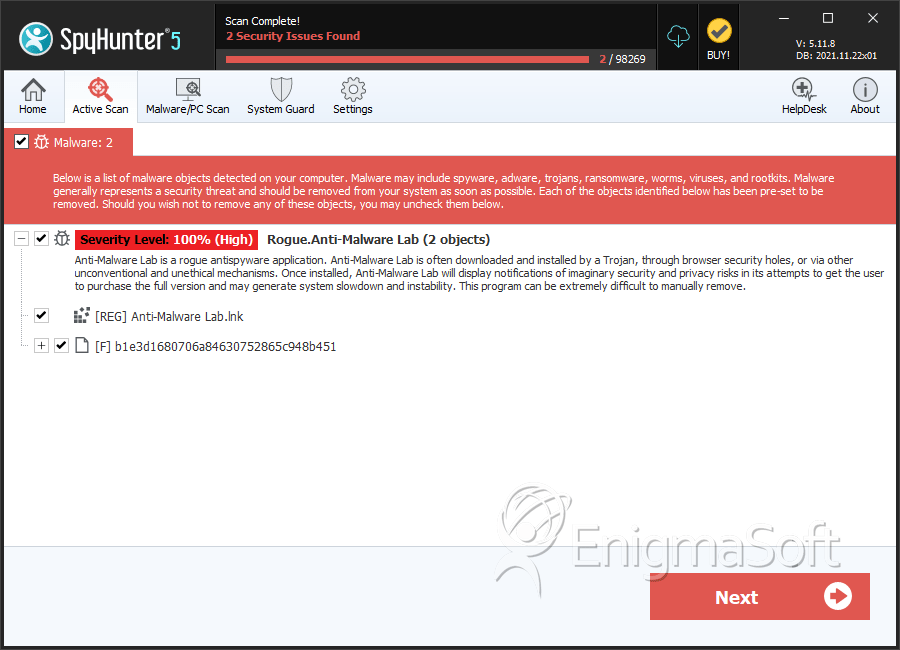

SpyHunter 检测并删除 Anti-malware Lab

文件系統詳情

| # | 文件名 | MD5 |

偵測

檢測: SpyHunter 報告的在受感染計算機上檢測到的特定威脅的已確認和疑似案例數。

|

|---|---|---|---|

| 1. | b1e3d1680706a84630752865c948b451 | b1e3d1680706a84630752865c948b451 | 1 |

| 2. | %CommonAppData%\[random]\[random].ocx | ||

| 3. | %CommonAppData%\[random]\[random].dll | ||

| 4. | %CommonAppData%\[random]\[random].exe | ||

| 5. | %CommonAppData%\[random]\[random] | ||

| 6. | %AppData%\Anti-Malware Lab\Instructions.ini | ||

| 7. | %CommonAppData%\[random]\[random].mof | ||

| 8. | %AppData%\Anti-Malware Lab\cookies.sqlite | ||

| 9. | %CommonAppData%\[random] | ||

| 10. | %AppData%\Anti-Malware Lab |