Ransomware Zollo

As ameaças de malware continuam a evoluir em sofisticação, tornando a proteção de dispositivos uma prioridade crítica tanto para indivíduos quanto para organizações. Os ataques de ransomware, em particular, podem causar graves interrupções operacionais, perdas financeiras e exposição de dados sensíveis. Uma ameaça observada recentemente é o ransomware Zollo, um programa malicioso projetado para criptografar arquivos e extorquir as vítimas. Compreender como essa ameaça opera e como se propaga é essencial para construir defesas mais robustas contra ataques semelhantes.

Índice

O surgimento do ransomware Zollo

O ransomware Zollo foi identificado como uma variante da família de ransomware MedusaLocker. Assim como outros membros dessa família, ele foi projetado para infiltrar sistemas, criptografar arquivos valiosos e pressionar as vítimas a pagar um resgate em troca da descriptografia.

Uma vez executado em um dispositivo comprometido, o malware verifica o sistema em busca de arquivos acessíveis e os criptografa usando algoritmos criptográficos fortes. Após a criptografia, o ransomware modifica os nomes dos arquivos, adicionando uma extensão específica, como '.zollo6'. Por exemplo:

- 1.png se torna 1.png.zollo6

- 2.pdf se torna 2.pdf.zollo6

O número na extensão pode variar, mas o resultado é o mesmo: os arquivos criptografados tornam-se inacessíveis ao usuário. Além de bloquear os arquivos, o ransomware altera o papel de parede da área de trabalho do sistema e coloca uma nota de resgate no dispositivo intitulada 'READ_NOTE.html'.

Métodos de criptografia e a mensagem de resgate

A nota de resgate deixada pelos atacantes afirma que os arquivos foram protegidos usando uma combinação de criptografia RSA e AES, métodos criptográficos comumente usados em operações de ransomware modernas. De acordo com a nota, qualquer tentativa de restaurar, renomear ou modificar os arquivos criptografados pode levar a danos permanentes aos dados.

Os atacantes insistem que nenhum software disponível publicamente consegue recuperar os arquivos e afirmam que somente sua ferramenta de descriptografia proprietária pode restaurar o acesso. As vítimas são instruídas a entrar em contato com os operadores através dos endereços de e-mail fornecidos:

- recovery1@salamati.vip

- recovery1@amniyat.xyz

A mensagem também introduz um elemento de pressão temporal: as vítimas são avisadas de que o valor do resgate aumentará se o contato não for estabelecido dentro de 72 horas.

Roubo de dados e táticas de dupla extorsão

Uma característica particularmente preocupante desta variante de ransomware é a alegação de que dados confidenciais foram roubados antes da criptografia. Os atacantes afirmam que essas informações estão armazenadas em um servidor privado sob seu controle.

De acordo com a mensagem de resgate, o pagamento resultará na exclusão dos dados roubados de seus servidores. Caso o resgate não seja pago, os operadores ameaçam publicar ou vender as informações. Essa estratégia, conhecida como dupla extorsão, aumenta a pressão sobre as vítimas ao combinar a criptografia de dados com o risco de exposição pública das informações.

Mesmo quando as vítimas cedem às exigências de resgate, não há garantia de que os atacantes fornecerão uma ferramenta de descriptografia funcional ou apagarão as informações roubadas. Por esse motivo, os profissionais de segurança cibernética geralmente desaconselham o pagamento do resgate.

Como o ransomware Zollo se espalha

As campanhas de ransomware frequentemente se baseiam em engano e engenharia social para se infiltrar em sistemas. Os atacantes costumam disfarçar cargas maliciosas como arquivos legítimos para enganar os usuários e levá-los a executá-las.

Os vetores de infecção mais comuns incluem:

- Anexos maliciosos ou links incorporados em e-mails de phishing

- Alertas falsos de suporte técnico criados para atrair vítimas e levá-las a baixar malware.

- Software crackeado, geradores de chaves não oficiais e aplicativos pirateados

- Software desatualizado com vulnerabilidades não corrigidas

- Sites comprometidos, anúncios maliciosos e redes de compartilhamento de arquivos ponto a ponto.

- Programas de download de terceiros ou unidades USB infectadas

Uma vez executado, o ransomware começa a criptografar arquivos imediatamente e pode tentar se espalhar por sistemas conectados dentro da mesma rede.

Desafios de recuperação e resposta a incidentes

Após a criptografia, as vítimas geralmente não conseguem abrir os arquivos afetados sem a chave de descriptografia dos atacantes. A recuperação só se torna possível em determinadas circunstâncias, principalmente quando existem backups seguros que não estavam conectados ao sistema infectado durante o ataque.

A remoção imediata do ransomware é essencial assim que detectado. Se o malware permanecer ativo em um dispositivo, ele poderá continuar criptografando arquivos adicionais ou tentar se propagar para outras máquinas na rede. O isolamento rápido do sistema infectado pode, portanto, limitar os danos e impedir a propagação.

Práticas essenciais de segurança para prevenir ransomware

Hábitos de segurança robustos reduzem significativamente a probabilidade de infecção por ameaças como o ransomware Zollo. Uma proteção eficaz requer uma combinação de controles técnicos proativos e comportamento cauteloso por parte do usuário.

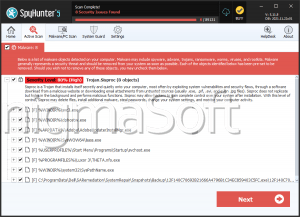

A atualização regular de sistemas operacionais, aplicativos e ferramentas de segurança é crucial, pois muitas campanhas de ransomware exploram vulnerabilidades em softwares desatualizados. Igualmente importante é o uso de soluções confiáveis de antivírus ou proteção de endpoints capazes de detectar comportamentos suspeitos.

Manter backups offline ou na nuvem é uma das medidas de segurança mais eficazes. Os backups devem ser armazenados separadamente do sistema principal para que não possam ser criptografados durante um ataque. Em caso de infecção, backups íntegros permitem a restauração do sistema sem a necessidade de pagamento de resgate.

Os usuários também devem abordar anexos de e-mail e downloads com cautela. Arquivos suspeitos, especialmente aqueles que alegam urgência ou solicitam ação imediata, devem ser verificados antes de serem abertos. As organizações geralmente reforçam essa defesa por meio de filtragem de e-mails, isolamento de anexos em sandbox e treinamento de conscientização sobre segurança.

A segmentação de rede pode reduzir ainda mais o risco, limitando o alcance da propagação do ransomware após sua entrada em um ambiente. Combinada com controles de acesso e sistemas de monitoramento, a segmentação ajuda a conter as infecções antes que elas afetem a infraestrutura crítica.

Considerações finais

Ameaças de ransomware, como o Zollo Ransomware, destacam a importância de medidas proativas de cibersegurança. Ao criptografar arquivos, ameaçar expor dados e pressionar as vítimas com exigências de resgate urgentes, os atacantes visam forçar pagamentos rápidos.

Uma estratégia de defesa em camadas, que combine atualizações de sistema, backups confiáveis, software de segurança e práticas cautelosas por parte dos usuários, continua sendo a maneira mais eficaz de mitigar essas ameaças. A detecção precoce e a resposta rápida podem reduzir drasticamente o impacto de incidentes de ransomware e proteger dados valiosos contra perdas irreversíveis.