Zepto Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 35 |

| Visto pela Primeira Vez: | June 29, 2016 |

| Visto pela Última Vez: | October 24, 2025 |

| SO (s) Afetados: | Windows |

A Zepto Ransomware é uma variante do Locky Ransomware. O Zepto Ransomware foi projetado para infectar todas as versões do sistema operacional do Windows, do Windows XP até o Windows 10. Os Trojans ransomware como o Zepto Ransomware são especialmente ameaçadores porque, mesmo se removidos, os arquivos das vítimas ainda estarão inacessíveis. Essencialmente, o Zepto Ransomware toma como reféns os arquivos da vítima, criptografá-os e exige o pagamento de um resgate para descriptografá-los. E como os arquivos criptografados pelo Zepto Ransomware não podem ser recuperados sem acesso à chave de descriptografia, os analistas de segurança do PC aconselham que os usuários de computador tomem medidas preventivas imediatas, para evitar tornarem-se vítimas do Zepto Ransomware e de Trojans ransomware similares.

Índice

Os arquivos Criptografados pelo Zepto Ransomware podem se Perder para Sempre

Ao ser instalado no computador da vítima, o Zepto Ransomware faz uma varredura nos arquivos da vítima e os criptografa usando um forte algoritmo de criptografia. O Zepto Ransomware altera as extensões dos arquivos para '.the Zepto' para identificar os arquivos que foram criptografados. Uma vez criptografados pelo Zepto Ransomware, esses arquivos se tornam inacessível. Depois de criptografar os arquivos das vítimas, o Zepto Ransomware exibe uma nota de resgate instruindo a vítima sobre o que fazer em seguida. Infelizmente, os usuários de computador vão ter poucas escolhas depois que o Zepto Ransomware criptografar os arquivos do computador afetado. A seguir estão exemplos de arquivos que são visados pelo Zepto Ransomware e ameaças semelhantes:

.123 | .3dm | .3ds | .3g2 | .3gp | .602 | .aes | .ARC | .asc | .asf | .asm | .asp | .avi | .bak | .bat | .bmp | .brd | .cgm | .cmd | .cpp | .crt | .csr | .CSV | .dbf | .dch | .dif | .dip | .djv | .djvu | .DOC | .docb | .docm | .docx | .DOT | .dotm | .dotx | .fla | .flv | .frm | .gif | .gpg | .hwp | .ibd | .jar | .java | .jpeg | .jpg | .key | .lay | .lay6 | .ldf | .m3u | .m4u | .max | .mdb | .mdf | .mid | .mkv | .mov | .mp3 | .mp4 | .mpeg | .mpg | .ms11 | .MYD | .MYI | .NEF | .odb | .odg | .odp | .ods | .odt | .otg | .otp | .ots | .ott | .p12 | .PAQ | .pas | .pdf | .pem | .php | .png | .pot | .potm | .potx | .ppam | .pps | .ppsm | .ppsx | .PPT | .pptm | .pptx | .psd | .rar | .raw | .RTF | .sch | .sldm | .sldx | .slk | .stc | .std | .sti | .stw | .svg | .swf | .sxc | .sxd | .sxi | .sxm | .sxw | .tar | .tbk | .tgz | .tif | .tiff | .txt | .uop | .uot | .vbs | .vdi | .vmdk | .vmx | .vob | .wav | .wb2 | .wk1 | .wks | .wma | .wmv | .xlc | .xlm | .XLS | .xlsb | .xlsm | .xlsx | .xlt | .xltm | .xltx | .xlw | .zip.

Lidando com o Zepto Ransomware e Ameaças Semelhantes

Como mencionado antes, o melhor método para se proteger é a prevenção. A seguir estão as medidas que os usuários de computador podem tomar para não se tornarem vítimas do ataque do Zepto Ransomware e de Trojans ransomware similares:

- Faça regularmente um backup de todos os seus arquivos em um local externo. O Zepto Ransomware e ataques similares dependem de tomar como reféns os arquivos dos usuários de computador', tornando-os inacessíveis até que a vítima pague pela a chave de descriptografia. Se a vítima for capaz de recuperar os arquivos usando um backup, então o ataque do Zepto Ransomware será completamente ineficaz.

- Use um programa anti-malware que esteja totalmente atualizado para detectar o Zepto Ransomware antes que ele seja instalado no seu computador. Se o seu software anti-malware estiver sendo executado em todos os momentos e for confiável, ele será capaz de interceptar o Zepto Ransomware e ameaças similares, antes que elas possam realizar os seus ataques no seu computador.

- Evite abrir anexos de e-mails não solicitados e links incorporados. Ameaças como o Zepto Ransomware podem ser distribuídas usando anexos de e-mail e links corrompidos. Se os usuários de computador aprenderem a detectar e prevenir essas táticas, isso irá reduzir grandemente as chances deles serem infectados por uma dessas ameaças.

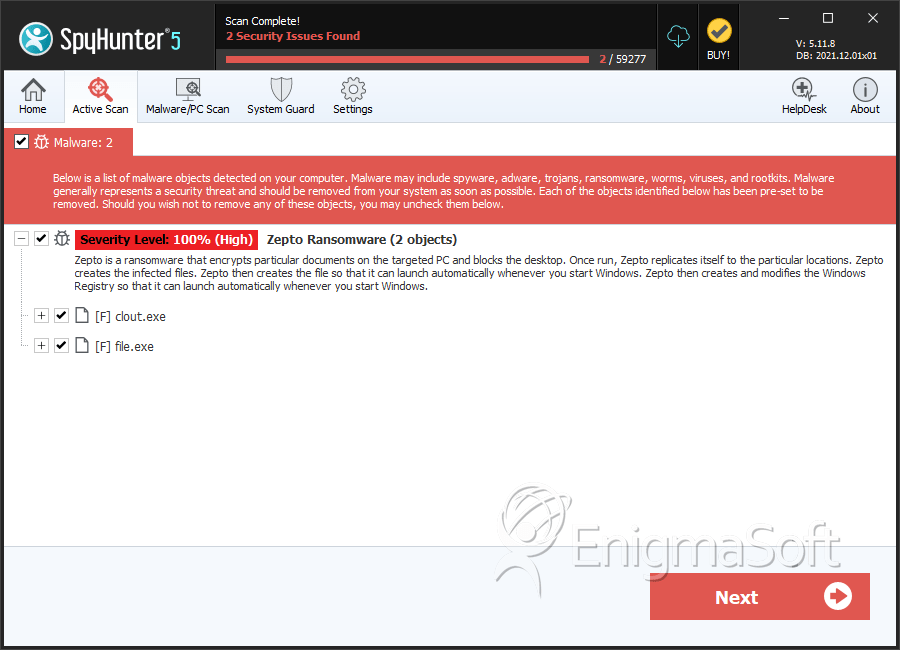

SpyHunter detecta e remove Zepto Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 65b84d4e47406489c3ad7e48defa09e8 | 2 |

| 2. | clout.exe | 31e125faf22ae2ab6c91ece657808c60 | 0 |