XiaoBa 2.0 Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 71 |

| Visto pela Primeira Vez: | October 30, 2017 |

| Visto pela Última Vez: | May 2, 2022 |

| SO (s) Afetados: | Windows |

O XiaoBa 2.0 Ransomware é uma segunda versão do XiaoBa Ransomware, um Trojan ransomware de criptografia detectado por pesquisadores de segurança do PC anteriormente, que visava principalmente usuários de computadores em regiões de língua chinesa. A atualização mais notável na versão XiaoBa 2.0 é que ele adiciona suporte para outros idiomas, bem como ajustes para o método de criptografia e demanda de resgate. O XiaoBa 2.0 Ransomware pode infectar sistemas de computadores de várias maneiras e ser instalado através de conexões de protocolo de área de trabalho comprometidas, anexos de e-mail de spam corrompidos ou quando usuários de computador baixam um arquivo danificado disfarçado de outra coisa. O XiaoBa 2.0 Ransomware, como a maioria dos Trojans de ransomware de criptografia, foi desenvolvido para bloquear os arquivos das vítimas, criptografando-os com um algoritmo forte, o que tornará seu conteúdo inacessível para exigir um pagamento de resgate da vítima.

Índice

Como o XiaoBa 2.0 Ransomware pode Manter os Seus Arquivos Host

O XiaoBa 2.0 Ransomware usa a criptografia AES para tornar os arquivos da vítima inacessíveis, renomeando todos os arquivos criptografados adicionando a extensão de arquivo '[xiaoba_666@163.com] Encrypted_.XIAOBA' a cada arquivo afetado. O XiaoBa 2.0 Ransomware tem como alvo os arquivos gerados pelo usuário, que podem incluir arquivos com as seguintes extensões:

.ebd, .jbc, .pst, .ost, .tib, .tbk, .bak, .bac, .abk, .as4, .asd, .bak, .backup, .bck, .bdb, .bk1 , .bkc, .bkf, .bkp, .boe, .bpa, .bpd, .bup, .cmb, .fbf, .fbw, .fh, .ful, .gho, .ipd, .nb7, .nba,. nbd, .nbf, .nbi, .nbu, .nco, .oeb, .old, .qic, .sn1, .sn2, .sna, .spi, .stg, .uci, .win, .xbk, .iso, .htm, .html, .mht, .p7, .p7c, .pem, .sgn, .sec, .cer, .csr, .djvu, .der, .stl, .crt, .p7b, .pfx, .fb , .fb2, .tif, .tiff, .pdf, .doc, .docx, .docm, .rtf, .xls, .xlsx, .xlsm, .ppt, .pptx, .ppsx, .txt, .cdr,. jpg, .jpg, .jpeg, .png, .bmp, .jiff, .jpf, .ply, .pov, .raw, .cf, .cfn, .tbn, .xcf, .xof, .key, .eml, .tbb, .dwf, .egg, .fc2, .fcz, .fg, .fp3, .pab, .oab, .psd, .psb, .pcx, .dwg, .dws, .dxe, .zip, .zipx , .7z, .rar, .rev, .afp, .bfa, .bpk, .bsk, .enc, .rzk, .rzx, .sef, .shy, .snk, .accdb, .ldf, .accdc,. adp, .dbc, .dbx, .dbf, .dbt, .dxl, .edb, .eql, .mdb, .mxl, .mdf, .sql, .sqlite, .sqlite3, .sqlitedb, .kdb, .kdbx, .1cd, .dt, .erf, .lgp, .md, .epf, .efb, .eis, .efn, .emd, .emr, .end, .eog , .erb, .ebb, .prefab, .jif, .wor, .csv, .msg, .msf, .kwm, .pwm, .ai, .eps, .abd, .repx, .oxps,. ponto.

O XiaoBa 2.0 Ransomware fornece sua nota de resgate na forma de um arquivo HTA chamado HELP_SOS.hta, que contém o seguinte texto:

'Guia de Recuperação de Arquivos

Você deve ter notado que seu arquivo não pôde ser aberto e que alguns softwares não estão funcionando corretamente.

Isso não está errado. Seu conteúdo de arquivo ainda existe, mas é criptografado usando "XIA08A 2.0 Ransomware".

O conteúdo de seus arquivos não é perdido e pode ser restaurado ao seu estado normal por descriptografia.

A única maneira de descriptografar um arquivo é obter nossa 'chave de descriptografia RSA 4096' e descriptografá-la usando a chave.

Por favor digite 0.5 bitcoin neste endereço: [caracteres aleatórios]

Por favor, entre em contato com o e-mail após concluir a transação xiaoba_666@l63.com

Envie o arquivo que precisa ser descriptografado para concluir o trabalho de descriptografia

Usar qualquer outro software que alegue recuperar seus arquivos pode resultar em corrupção ou destruição de arquivos.

Você pode descriptografar um arquivo gratuitamente para garantir que o software possa recuperar todos os seus arquivos.

Por favor, encontre alguém familiarizado com o seu computador para ajudá-lo.

Você pode encontrar o mesmo guia chamado "HELP_SOS.hta" ao lado do arquivo criptografado.'

Lidando com o XiaoBa 2.0 Ransomware

O montante do resgate XiaoBa 2.0 Ransomware está próximo de US $4.000, e não há garantia de que os criminosos manterão suas promessas e ajudarão as vítimas a recuperar seus dados. É isso que faz com que os pesquisadores de malware aconselhem os usuários de computador a usar backups de arquivos para garantir que seus dados estejam protegidos contra ameaças como o XiaoBa 2.0 Ransomware. Além dos backups de arquivos, um programa de segurança adequado e totalmente atualizado pode impedir que o XiaoBa 2.0 Ransomware seja instalado se houver um programa de segurança confiável instalado e em execução. É por isso que qualquer usuário de computador deve estar ciente de como as ameaças, como o XiaoBa 2.0 Ransomware, são distribuídas, para que possam garantir que as salvaguardas apropriadas estejam em vigor.

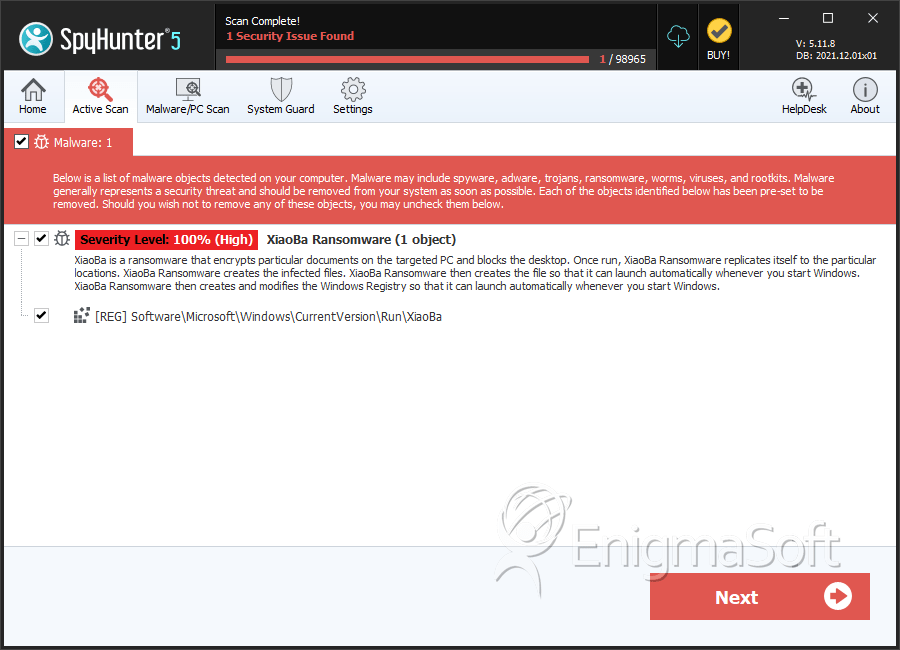

SpyHunter detecta e remove XiaoBa 2.0 Ransomware