Windows Anti-Malware Patch

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 15 |

| Visto pela Primeira Vez: | August 11, 2012 |

| Visto pela Última Vez: | January 8, 2020 |

| SO (s) Afetados: | Windows |

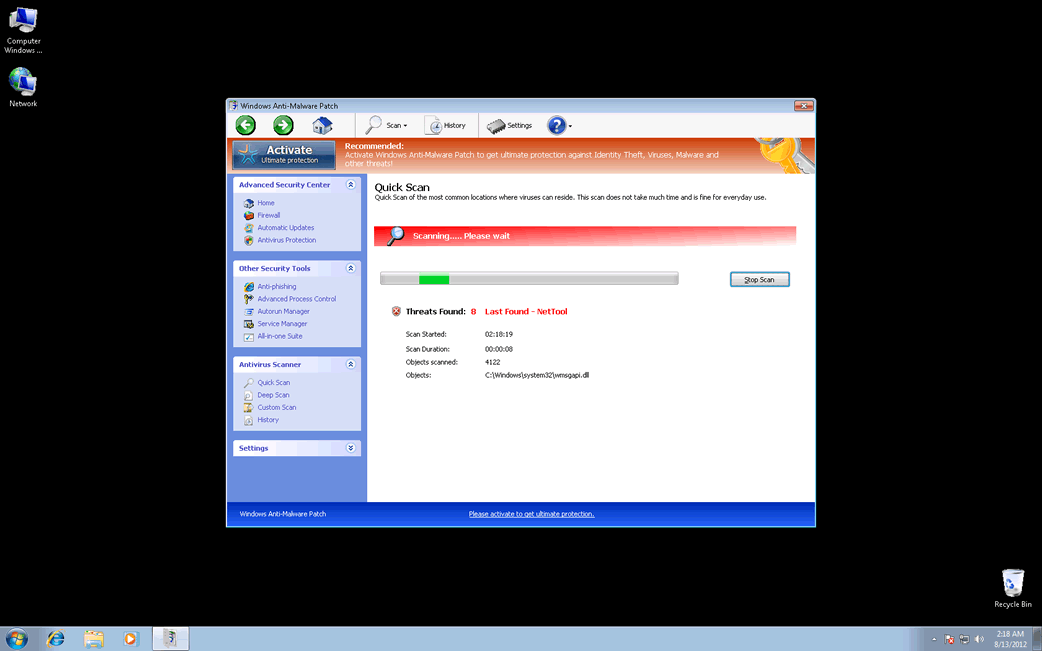

O Windows Anti-Malware Patch não é nem um patch de segurança nem uma ferramenta de anti-malware. O Windows Anti-Malware Patch é, na verdade, uma infecção por malware rotulada como um programa anti-malware desonesto. Programas anti-malware desonestos como o Windows Anti-Malware Patch tem como objetivo convencer os usuários de PC de que as suas máquinas estão infectadas por malware se fazendo passar por uma ferramentas anti-malware legítima. Isto faz parte de um esquema online bem conhecido, projetado para roubar dinheiro dos usuários de computador inexperientes. O Windows Anti-Malware Patch pertence a uma família muito grande desse tipo de ameaças de malware, conhecida como FakeVimes.

A família de malware FakeVimes está em plena atividade desde 2009. Todos os anos, os criminosos lançam dezenas desses falsos programas de segurança. Embora os aplicativos anti-malware de eficiência comprovada estejam bem preparados para lidar com infecções por malware relacionadas à família FakeVimes, as variantes de malware da família FakeVimes lançadas em 2012 (inclusive o próprio Windows Anti-Malware Patch), muitas vezes incluem um componente rootkit da família Sirefef. Esse componente rootkit faz essas variantes da família FakeVimes mais difíceis do que nunca de remover e detectar. Por causa disso, você deve contar com a ajuda de uma ferramenta anti-rootkit para remover completamente o Windows Anti-Malware Patch.

Índice

Como os Criminosos Tentam Roubar o Seu Dinheiro Utilizando o Windows Anti-Malware Patch

O objetivo principal do esquema usado pelo Windows Anti-Malware Patch é convencer os usuários de computador de que eles devem adquirir uma atualização desnecessária e inútil, que geralmente é muito cara. Algumas variantes da família FakeVimes que usam esse golpe, incluem programas como Virus Melt, Presto TuneUp, Fast Antivirus 2009, Extra Antivirus, Windows Security Suite, Smart Virus Eliminator, Packed.Generic.245, Volcano Security Suite, Windows Enterprise Suite, Enterprise Suite, Additional Guard, PC Live Guard, Live PC Care, Live Enterprise Suite, Security Antivirus, My Security Wall, CleanUp Antivirus, Smart Security, Windows Protection Suite, Windows Work Catalyst. Todos esses falsos programas de segurança exibem falsas notificações, causam o redirecionamento de navegador e falhas em aplicativos. Os analistas de malware do ESG aconselham não comprar o Windows Anti-Malware Patch ou quaisquer outros falsos aplicativos de segurança que fazem parte da família FakeVimes.

Como Remover com Segurança o Windows Anti-Malware Patch do Seu Computador

Embora seja perfeitamente possível remover manualmente o Windows Anti-Malware Patch, os pesquisadores de segurança do ESG aconselham a utilização de um programa anti-malware que contenha tecnologia anti-rootkit. A remoção incorreta do Windows Anti-Malware Patch pode danificar o seu sistema operacional e ser ineficaz. Você pode 'registrar' o Windows Anti-Malware Patch com o código de registo 0W000-000B0-00T00-E0020 para impedir que o Windows Anti-Malware Patch exiba as suas irritantes mensagens de erro ou cause outros sintomas. Os pesquisadores de segurança do ESG avisam que usando o código acima para 'registrar' o Windows Anti-Malware Patch não vai remover o Windows Anti-Malware Patch do seu computador, mas pode ajudar como parte de um tratamento geral para o seu computador.

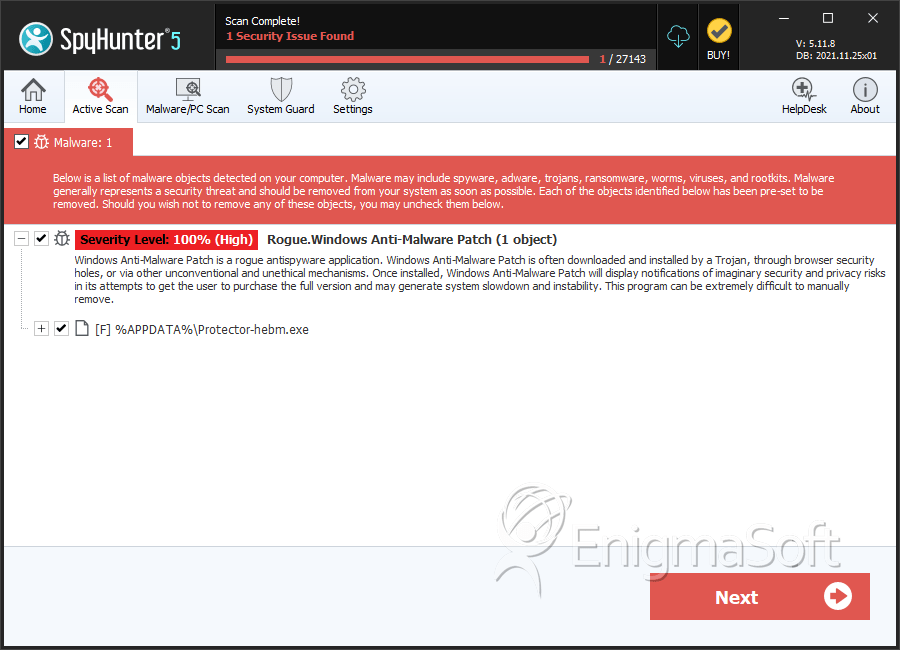

SpyHunter detecta e remove Windows Anti-Malware Patch

Windows Anti-Malware Patch Vídeo

Dica: Ligue o som e assistir o vídeo em modo de tela cheia.

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | adf00fcc32c3eebe01adc18de4e6f014c7858b60af599c3b8fb372bafb1b8e2d.exe | 63fb15b80a2d8a5b875e00d9fc74b202 | 4 |

| 2. | %AppData%\Protector-[RANDOM].exe |