Security Essentials 2010

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 60 |

| Visto pela Primeira Vez: | February 18, 2010 |

| Visto pela Última Vez: | March 9, 2023 |

| SO (s) Afetados: | Windows |

desonestos, tais como o XP Internet Security 2010, o Internet Security 2010, o Vista Internet Security 2010, Antivir 2010 e o Vista Guardian 2010.

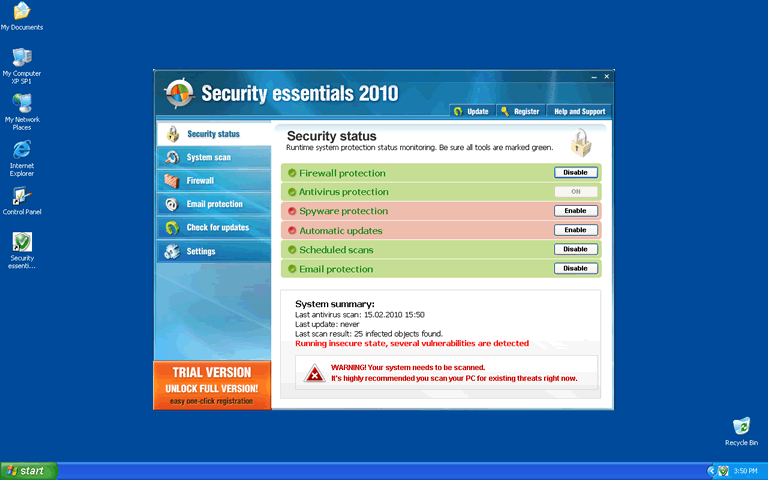

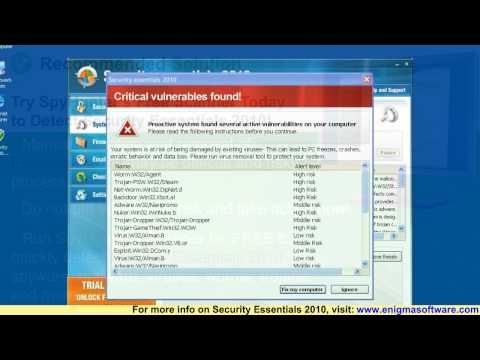

O Security Essentials 2010 é instalado no computador, devido a um trojan downloader, que normalmente vem junto com codecs de vídeo baixados pelo usuário. Uma vez que o Trojan se infiltra no computador, o Security Essentials 2010 está programado para começar a ser executado na inicialização do Windows, realizar uma falsa varredura de sistema no computador e exibir resultados de ameaças imaginárias, para amedrontar o usuário e faze-lo comprar a versão completa do Security Essentials 2010. O programa desonesto do Security Essentials 2010 não é endossado ou afiliado ao Internet Security Essentials 2010 da Webroot.

Os cirminosos cibernéticos e os criadores de programas desonestos e nocivos dão nomes parecidos com programas de segurança de eficiência reconhecida a seus programas, para obter a confiança do usuário. Esses criadores desonestos usam até mesmo imagens e marcas conhecidas,para fazer o interface dos seus falsos programas e alertas terem uma aparência mais profissional.

Índice

Outros Nomes

15 fornecedores de segurança sinalizaram este arquivo como malicioso.

| Software antivírus | Detecção |

|---|---|

| Symantec | Trojan.FakeAV!gen24 |

| Panda | Suspicious file |

| Ikarus | Trojan.Renos |

| BitDefender | Trojan.Renos.Gen.1 |

| Symantec | CoreGuardAntivirus2009 |

| Sophos | Mal/Bredo-F |

| F-Secure | Trojan:W32/Fakexpa.BE |

| Kaspersky | Trojan-Downloader.Win32.FraudLoad.wyhz |

| Sunbelt | Trojan.Win32.Generic!BT |

| Panda | Adware/SecurityEssentials2010 |

| McAfee-GW-Edition | Heuristic.LooksLike.Trojan.FraudPack.I |

| McAfee | FakeAlert-MA |

| eSafe | Win32.FakeAlert.Ma |

| DrWeb | Trojan.Fakealert.12853 |

| AVG | SHeur2.CMHO |

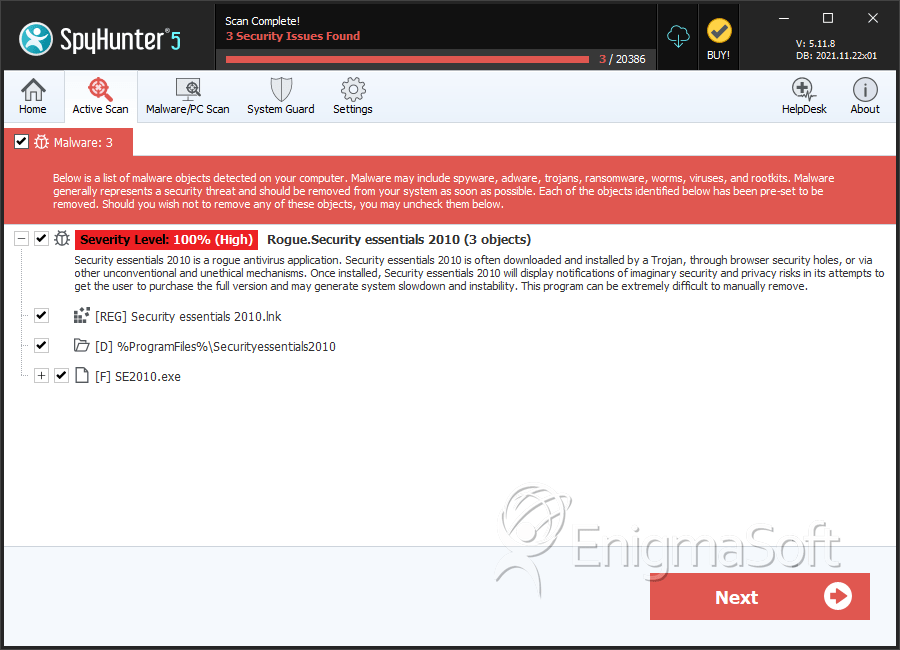

SpyHunter detecta e remove Security Essentials 2010

Security Essentials 2010 Vídeo

Dica: Ligue o som e assistir o vídeo em modo de tela cheia.

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | SE2010.exe | 5cb463586c30033bf89618f9c13be2e3 | 38 |

| 2. | SE2010.exe | b29cb77382dedb6b81854ed0f63e63e0 | 4 |

| 3. | SE2010.exe | 0f2e7c457ab4481c81544aaba8bcb212 | 0 |

| 4. | SE2010.exe | 8b6c61381388171658c0f2a5606f608b | 0 |

| 5. | SE2010.exe | e751e0120b1ef07f48e5552baaf6327d | 0 |

| 6. | SE2010.exe | bcffb70ca16ce7a17875d5daa4ba167f | 0 |

| 7. | SE2010.exe | 40c2459be511830d02c25da9ffc421a6 | 0 |

| 8. | SE2010.exe | 211b273cb032fa4654ccd86bac1a1fbf | 0 |

| 9. | SE2010.exe | 128431880239236564f932118f9ae3c7 | 0 |

| 10. | SE2010.exe | 98e738f6c4804accad556ede71196a1d | 0 |

| 11. | SE2010.exe | 8b9ee828183f776745f88ea9304fb1db | 0 |

| 12. | SE2010.exe | c390ad4dfa72d240ff150b731abc6dbb | 0 |

| 13. | SE2010.exe | b356b2cdd65cb6aa5fcadecf4d9499ae | 0 |

| 14. | SE2010.exe | 008927b901ca73202dd67707d9295f5e | 0 |

| 15. | SE2010.exe | 428e36c3c913da61290af3de382da346 | 0 |

| 16. | SE2010.exe | 4b446f7387efcbc6c2f6fa6bd2e548fd | 0 |

| 17. | SE2010.exe | b3dffa607d61f5c8fdceb8c444619008 | 0 |

| 18. | SE2010.exe | 3332f7820d7e185598106dc52941c902 | 0 |

| 19. | SE2010.exe | 88a7280d82682f5437007dc93fec7d38 | 0 |

| 20. | SE2010.exe | 0eda8b7d6d5b25b7023b2c04530555d0 | 0 |

| 21. | SE2010.exe | a2ff3479794dfc0ab0687f8ffb93d574 | 0 |

| 22. | SE2010.exe | ba907662a0187a074202f0d5f43eccbb | 0 |

| 23. | SE2010.exe | 816e01c35c8c7ae4c272f88e3a1e0262 | 0 |

| 24. | SE2010.exe | 1d0d2b02e037948c1a9c6b15e3b5e3f2 | 0 |

| 25. | SE2010.exe | 9936618c92561007f28084e4822c913e | 0 |

| 26. | SE2010.exe | c4ebd2b2a1612c7270aaec02bb44a263 | 0 |

| 27. | SE2010.exe | b45eb51f42ff8f5d0a398dba6669fbb5 | 0 |

Detalhes sobre o Registro

Diretórios

Security Essentials 2010 pode criar o seguinte diretório ou diretórios:

| %ProgramFiles%\Securityessentials2010 |

URLs

Security Essentials 2010 pode chamar os seguintes URLs:

| Buy-security-essentials.com |

| buy-security-essentials.com |

| essentials-free.org |

| essentials-pro.com |

| essentialsfree.info |

| essentialsfree.net |

| essentialsfree.org |

| essentialssite.com |

| securityessentials-2010.com |

| securityessentials2010.com |