Ransomware Raptum

Proteger dispositivos digitais contra malware tornou-se um requisito crítico em uma era em que as operações cibercriminosas são cada vez mais sofisticadas. As campanhas modernas de ransomware visam tanto indivíduos quanto organizações, criptografando dados valiosos e usando táticas de extorsão para forçar o pagamento. Uma dessas ameaças é o ransomware Raptum, uma variante associada à família de ransomware MedusaLocker. Essa ameaça demonstra como os atacantes combinam criptografia robusta, pressão psicológica e ameaças de vazamento de dados para maximizar as chances de receber pagamentos de resgate. Compreender como esse malware opera é essencial para construir defesas eficazes.

Índice

O surgimento do ransomware Raptum

O ransomware Raptum é uma variante associada à família de ransomware MedusaLocker, um grupo conhecido por atacar redes corporativas e sistemas individuais com táticas agressivas de dupla extorsão. Uma vez executado em uma máquina comprometida, o malware criptografa arquivos e adiciona uma extensão distintiva, como '.raptum46', aos arquivos afetados. O componente numérico pode variar dependendo da versão específica utilizada pelos atacantes.

Por exemplo, um arquivo originalmente chamado '1.png' torna-se '1.png.raptum46', enquanto '2.pdf' pode ser renomeado para '2.pdf.raptum46'. Essa modificação indica que os arquivos não são mais acessíveis sem a ferramenta de descriptografia dos atacantes. Além de criptografar os dados, o ransomware altera o papel de parede da área de trabalho da vítima e gera uma nota de resgate intitulada 'RECOVER_DATA.html'.

O processo de criptografia impede que as vítimas abram seus documentos, imagens, bancos de dados e outros arquivos críticos. Como muitas variantes modernas de ransomware, o Raptum utiliza métodos criptográficos robustos que tornam a descriptografia por força bruta praticamente impossível sem a chave controlada pelo atacante.

Dentro do Pedido de Resgate

A nota de resgate enviada pelo Raptum tem como objetivo intimidar as vítimas e pressioná-las a efetuar o pagamento rapidamente. De acordo com a mensagem, os arquivos foram criptografados usando os algoritmos de criptografia RSA e AES, uma combinação comumente utilizada em ataques de ransomware. As vítimas são alertadas de que tentar recuperar os arquivos usando softwares de terceiros pode danificar permanentemente os dados criptografados.

A nota instrui ainda as vítimas a não renomearem ou modificarem os arquivos criptografados. Esses avisos visam desencorajar tentativas independentes de recuperação e reforçar a ideia de que somente os atacantes possuem a ferramenta de descriptografia necessária.

Uma tática particularmente coercitiva usada pela Raptum envolve ameaças de exfiltração de dados. Os atacantes alegam que informações sensíveis foram roubadas e armazenadas em um servidor privado. Caso o pagamento não seja efetuado, os dados roubados poderão ser divulgados ou vendidos a terceiros. As vítimas são orientadas a contatar os atacantes por meio de endereços de e-mail como:

recuperação2@salamati.vip

recuperação2@amniyat.xyz

A mensagem também impõe um prazo de 72 horas, afirmando que o valor do resgate aumentará caso a vítima não entre em contato dentro desse período. Essa pressão temporal é uma tática psicológica comum utilizada em campanhas de ransomware.

O que acontece após a infecção?

Uma vez que o Raptum é executado com sucesso, os danos podem aumentar rapidamente. O ransomware examina o sistema em busca de dados valiosos e criptografa uma ampla variedade de tipos de arquivos. Após a criptografia, os arquivos tornam-se inacessíveis sem a chave de descriptografia correta.

Em muitos casos, as infecções por ransomware não ficam restritas a um único dispositivo. Se o sistema comprometido estiver conectado a uma rede, o malware pode tentar se propagar para outras máquinas, unidades compartilhadas ou armazenamento em rede. Essa capacidade torna o ransomware particularmente perigoso em ambientes organizacionais.

As opções de recuperação são limitadas. Se houver backups disponíveis e que não tenham sido afetados pelo ataque, a restauração dos dados é possível sem o pagamento do resgate. Caso contrário, as vítimas precisam aguardar que pesquisadores de segurança cibernética desenvolvam um decodificador gratuito, um resultado que não é garantido.

A remoção imediata do ransomware é essencial. Deixá-lo ativo no sistema pode permitir novas criptografias, tentativas de reinfecção ou outras atividades maliciosas.

Métodos comuns de infecção e disseminação

O Raptum e variantes semelhantes de ransomware dependem fortemente de engenharia social e técnicas de distribuição enganosas para atingir as vítimas. Os atacantes frequentemente disfarçam arquivos maliciosos como documentos ou softwares legítimos para enganar os usuários e levá-los a executá-los.

Os vetores de infecção mais comuns incluem:

- E-mails de phishing contendo anexos ou links maliciosos

- Mensagens falsas de suporte técnico ou sites fraudulentos

- Software pirata, programas crackeados e geradores de chaves.

- Anúncios maliciosos e sites comprometidos

- Arquivos compartilhados por meio de redes ponto a ponto (P2P) ou plataformas de download de terceiros.

- Unidades USB e mídias removíveis infectadas

- Exploração de vulnerabilidades que visam softwares desatualizados ou vulneráveis

Esses métodos dependem muito da interação do usuário. Uma vez que um arquivo malicioso é aberto ou executado, a carga útil do ransomware pode ser implantada silenciosamente em segundo plano.

Fortalecimento da Defesa: Práticas Essenciais de Segurança

A defesa contra ransomware como o Raptum exige uma combinação de medidas de segurança técnicas e conscientização do usuário. Uma forte higiene cibernética reduz drasticamente a probabilidade de uma infecção bem-sucedida.

Uma das defesas mais eficazes é manter backups confiáveis. Os backups devem ser armazenados offline ou em ambientes de nuvem seguros, que não possam ser acessados diretamente pelo sistema infectado. Se o ransomware criptografar arquivos locais, backups íntegros permitem a recuperação sem a necessidade de negociar com os atacantes.

Atualizações regulares de software e gerenciamento de patches são igualmente importantes. Muitas infecções por ransomware exploram vulnerabilidades em aplicativos ou sistemas operacionais desatualizados. Garantir que os sistemas recebam atualizações de segurança em tempo hábil elimina esses pontos de entrada.

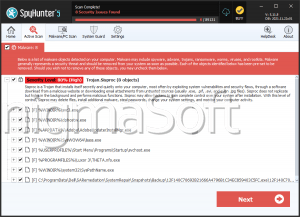

Outra camada fundamental de proteção envolve softwares de segurança confiáveis, capazes de detectar comportamentos suspeitos, bloquear downloads maliciosos e impedir atividades de criptografia não autorizadas. Soluções avançadas de proteção de endpoints podem identificar padrões de ransomware antes que o ataque seja concluído.

Os usuários também devem adotar uma postura cautelosa ao interagir com conteúdo digital. Anexos de e-mail suspeitos, links desconhecidos e softwares baixados de fontes não oficiais representam um alto risco. As organizações geralmente mitigam essa ameaça por meio de treinamentos de conscientização em segurança cibernética para seus funcionários.

Outras boas práticas incluem:

- Manter os sistemas operacionais e aplicativos totalmente atualizados.

- Utilizar senhas fortes e exclusivas e ativar a autenticação multifator.

- Restringir privilégios administrativos em sistemas

- Realizar varreduras regulares nos sistemas em busca de malware e vulnerabilidades.

- Desativar macros em documentos recebidos de fontes não confiáveis.

Quando combinadas, essas estratégias criam defesas em camadas que reduzem significativamente o risco de ransomware.

Avaliação final

O ransomware Raptum ilustra as táticas em constante evolução usadas por grupos cibercriminosos modernos. Através de criptografia robusta, ameaças de vazamento de dados e prazos rigorosos, os atacantes tentam pressionar as vítimas a pagar rapidamente. Como a descriptografia sem a chave dos atacantes raramente é viável, a prevenção continua sendo a defesa mais confiável.

Práticas robustas de segurança, manuseio cuidadoso de conteúdo online e estratégias consistentes de backup oferecem a melhor proteção contra ataques de ransomware. À medida que as ameaças cibernéticas continuam a evoluir, manter medidas proativas de segurança cibernética é essencial para proteger dados pessoais e organizacionais.