Pony Botnet

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 80 % (Alto) |

| Computadores infectados: | 624 |

| Visto pela Primeira Vez: | July 9, 2013 |

| Visto pela Última Vez: | October 24, 2025 |

| SO (s) Afetados: | Windows |

O Pony Botnet é um botnet muito grande, descoberto recentemente no verão de 2013. O Pony Botnet é semelhante a alguns dos botnets ativos mais comums. O controlador do Pony Botnet inclui um painel de controle e recursos avançados que permitem que os criminosos que controlam o Pony botnet possam coletar dados, manter registros e estatísticas e controlar o botnet efetivamente a partir de um único local. Houve um aumento acentuado de ataques envolvendo o Pony botnet e malwares projetados para integrar os sistemas dos computador infectado por esse perigoso botnet. Atualmente, o Pony botnet está na sua versão 1.9 e tem a capacidade de roubar centenas de milhares de senhas e dados confidenciais por dia.

Índice

Os Ataques Envolvendo o Pony Botnet

O Pony botnet esteve envolvido em um grande número de ataques. O navegador de rede mais afetado foi o Firefox, com o Google Chrome em segundo lugar e o Internet Explorer em terceiro. O Pony Botnet também pode roubar informações de clientes de e-mail e clientes FTP, com o cliente de e-mail mais afetado sendo o Outlook. No entanto, o principal objetivo do Pony Botnet é roubar informações confidenciais, tais como credenciais de logon do site e senhas de e-mail e redes sociais. Essa informação, então, pode ser usada para enviar grandes quantidades de mensagens de e-mail spam ou roubar dinheiro das vítimas. Entre os sites mais afetados estão o Facebook, o Yahoo e o Google, com centenas de milhares de contas de e-mail roubadas e milhares de credenciais de FTP roubadas.

Como Evitar Tornar-se uma Vítima do Pony Botnet

Um botnet é essencialmente uma grande rede de computadores infectados por malware que permitem que criminosos possam controlá-los simultaneamente. Esse controle permite que esses criminosos realizem ataques maciços de distribuição de negação de serviço ou enviem bilhões de mensagens de e-mail spam. Para se tornar parte de um botnet, um computador geralmente têm de estar infectado por um Trojan perigoso que permite que esses criminosos obtenham acesso remoto ao computador infectado. Para evitar esse tipo de ataque, é importante proteger o seu computador com um programa anti-malware confiável que deverá sempre ser mantido atualizado.

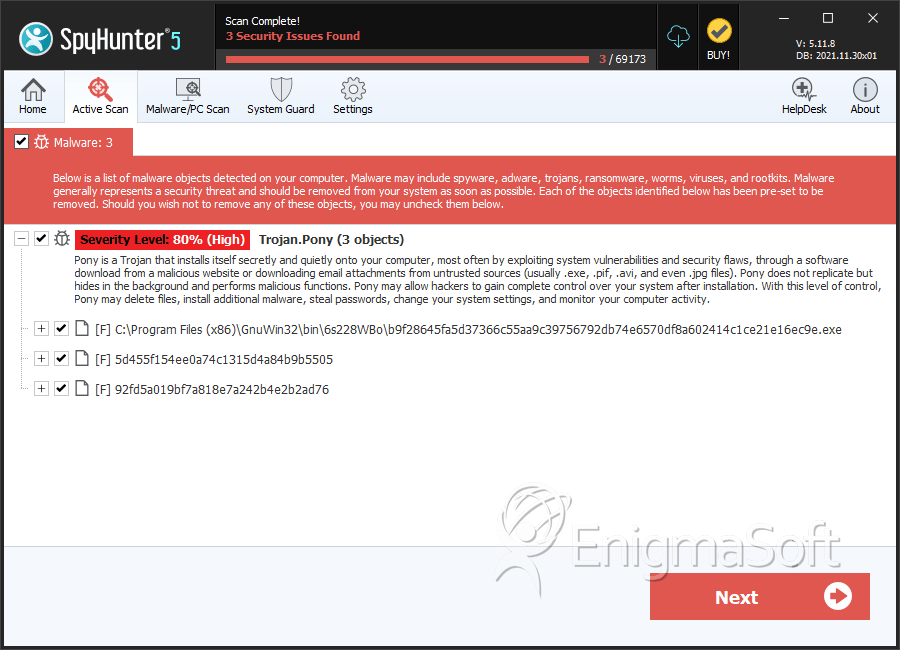

SpyHunter detecta e remove Pony Botnet

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | b9f28645fa5d37366c55aa9c39756792db74e6570df8a602414c1ce21e16ec9e.exe | de1c9462d43c8a6a17a101f4a4840bd6 | 2 |

| 2. | 5d455f154ee0a74c1315d4a84b9b5505 | 5d455f154ee0a74c1315d4a84b9b5505 | 1 |

| 3. | 92fd5a019bf7a818e7a242b4e2b2ad76 | 92fd5a019bf7a818e7a242b4e2b2ad76 | 0 |