NeZha Ransomware

O ransomware continua sendo uma das ameaças mais disruptivas enfrentadas por indivíduos e organizações. Uma única intrusão bem-sucedida pode interromper operações, corromper ou exfiltrar dados confidenciais e desencadear custosas ações de recuperação. Construir defesas robustas e em camadas antes de um incidente é a única maneira confiável de minimizar o impacto quando, e não se, os invasores tentarem a sorte.

Índice

Visão geral da ameaça

Pesquisadores identificaram uma variante sofisticada chamada ransomware NeZha. Assim como outras famílias nessa categoria, o objetivo principal do NeZha é simples: criptografar o máximo de arquivos possível e, em seguida, exigir o pagamento de uma chave de descriptografia. Seus operadores se posicionam como o único caminho para a restauração e amplificam a pressão com limites de tempo e ameaças de vazamento de dados.

Comportamento no sistema e alterações de arquivo

Assim que o NeZha se estabelece, ele começa a criptografar dados de usuários e empresas em locais comuns. Durante a criptografia, ele também renomeia itens anexando um identificador específico da vítima e a extensão ".NeZha". Em casos observados, os nomes de arquivo ganham um ID semelhante a um GUID; por exemplo, um arquivo benigno como "1.png" foi transformado em um nome semelhante a "1.png.{A15EF2AD-5BC3-D5DC-D6C1-539CA114597E}.NeZha". Após completar sua incursão, o NeZha envia uma nota de resgate intitulada "README.TXT" aos diretórios afetados.

Nota de resgate e táticas de pressão

A nota afirma que bancos de dados, documentos, fotos e outros arquivos estão criptografados e que a única solução é comprar uma chave de descriptografia dos invasores. Para construir credibilidade, os criminosos frequentemente se oferecem para descriptografar um arquivo não crítico gratuitamente. Eles alertam contra a modificação de arquivos bloqueados, o uso de decodificadores de terceiros ou a busca por ajuda externa, alegando que isso aumentará os prejuízos. É estabelecido um prazo de 24 horas para o contato inicial; caso não seja cumprido, os operadores ameaçam vazar ou vender dados confidenciais da empresa que alegam ter exfiltrado, um exemplo de "dupla extorsão".

A realidade da recuperação e o dilema do pagamento

Tecnicamente, a maioria dos ransomwares modernos não pode ser descriptografada sem as chaves privadas dos invasores, a menos que o malware tenha falhas graves, um cenário incomum. Pagar, no entanto, é arriscado e desencorajado: muitas vítimas nunca recebem descriptografadores funcionais, mesmo após a transferência de fundos, e o pagamento alimenta a atividade criminosa. O caminho mais seguro é confiar em backups offline limpos e em uma resposta formal a incidentes.

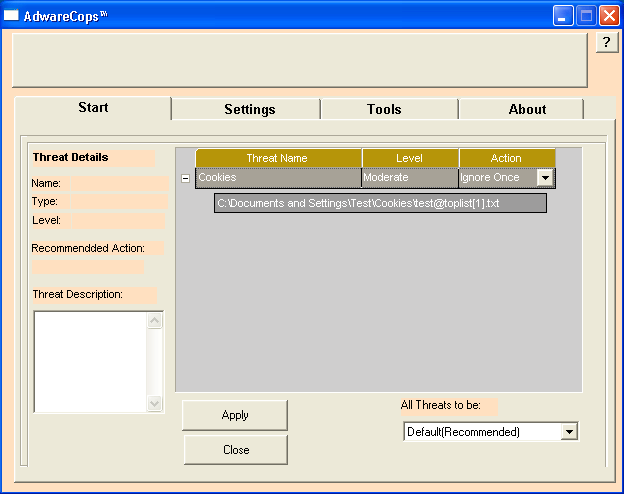

Contenção e remoção

A remoção do NeZha interrompe a criptografia, mas não desbloqueia os arquivos já afetados. As prioridades devem ser isolar os sistemas infectados da rede, preservar as evidências para fins forenses, erradicar o malware usando ferramentas confiáveis ou uma reconstrução completa e, em seguida, restaurar a partir de backups em boas condições. Se você suspeitar de exfiltração de dados, ative seu plano de resposta a violações e considere as obrigações legais, regulatórias e de notificação ao cliente.

Como o NeZha normalmente se espalha

O NeZha segue o manual de muitas campanhas de ransomware, aproveitando métodos de distribuição orientados tanto pelo usuário quanto pelo invasor. Os invasores podem disfarçar payloads como conteúdo legítimo ou incorporá-los em pacotes de software e, em seguida, acionar a execução quando um arquivo é aberto ou um script é executado. Algumas variantes também podem se propagar lateralmente em redes locais ou se copiar em mídias removíveis.

Vetores de entrega comuns

- Phishing e engenharia social que levam à abertura de anexos com armadilhas (Office/OneNote/PDF), scripts (JavaScript), arquivos (ZIP/RAR) ou executáveis (.exe/.run).

- Instaladores, carregadores e backdoors trojanizados que atraem ransomware como um segundo estágio.

- Downloads fraudulentos e fraudulentos de sites comprometidos ou maliciosos.

- Fontes de download não confiáveis (portais de freeware, espelhos de terceiros, redes P2P).

- Campanhas de spam, golpes on-line e malvertising que redirecionam para payloads.

- Ferramentas de ativação ilegais ('cracks'), software/mídia pirateados e avisos de atualização falsos.

- Autopropagação por meio de redes locais e armazenamento removível (unidades USB, HDDs externos).

Considerações finais

O NeZha se encaixa no modelo moderno de ransomware: criptografia rápida, forte coerção e ameaças críveis de exposição de dados. Sua melhor vantagem é conquistada antes de um incidente, por meio de higiene rigorosa, controles em camadas, backups testados e resposta prática. Combine salvaguardas técnicas com educação do usuário e operações disciplinadas para reduzir a probabilidade e o raio de impacto de um ataque NeZha.