MVP Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 23 |

| Visto pela Primeira Vez: | September 13, 2018 |

| Visto pela Última Vez: | June 14, 2022 |

| SO (s) Afetados: | Windows |

O MVP Ransomware é uma variante da família Scarab de ransomware, que viu vários lançamentos em 2018. O MVP Ransomware foi observado pela primeira vez em 10 de setembro de 2018. O MVP Ransomware está sendo entregue às vítimas principalmente por meio do uso de mensagens de spam corrompidas contendo documentos do Microsoft Word com scripts de macros embutidos. Os usuários de computador devem tomar precauções contra o MVP Ransomware e ameaças semelhantes, porque às vezes, medidas muito simples podem evitar grandes problemas.

Índice

Por que a Presença do MVP Ransomware pode Causar Tantos Problemas

O MVP Ransomware realiza um típico ataque de um Trojan ransomware de criptografia, muito semelhante aos cometidos pelos membros da família do Scarab Ransomware, usando a criptografia AES para tornar os arquivos da vítima inacessíveis para que eles possam estar dispostos a pagar o resgate solicitado. O MVP Ransomware adiciona a extensão de arquivo '.mvp' a cada arquivo que ele criptografa e também criptografa os nomes dos arquivos, fazendo com que eles apareçam com caracteres aleatórios. O MVP Ransomware e suas variantes terão como alvo os seguintes tipos de arquivos nos seus ataques:

.jpg, .jpeg, .raw, .tif, .gif ,.png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg , .dxf, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb,. prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg , .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps,. pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv , .fx, .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr, .cnt, .des, .v30, .qbo, .ini, .lgb,. qwc, .qbp, .aif, .qba, .tlg, .qbx, .qby, .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd , .cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4, .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt, .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw , .clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat,. ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

O Pedido de Resgate do MVP Ransomware

O MVP Ransomware oferece uma nota de texto com o pedido de resgate. Essa nota de resgate é escrita em russo e tem o nome 'Как расшифровать файлы.TXT' ('Como descriptografar files.txt'). A nota de resgate do MVP Ransomware exibe o seguinte contexto:

'Напишите на почту - thermal@cock.li

ВАШИ ФАЙЛЫ ЗАШИФРОВАНЫ!

Ваш личный идентификатор

[caracteres aleatórios]

Ваши документы, фотографии, базы данных и другие важные файлы были зашифрованы.

Каждые 24 há 24 horas, необходимо прислать свой идентификатор чтоб мы отключили эту функцию.

Каждые 24 часа стоимость расшифровки данных увеличивается em 30% (há um total de 72 horas фукмируется)

Для расшифровки данных:

Напишите на почту - thermal@cock.li

* В письме указать Ваш личный идентификатор

* Pré-visualização 2 meses atrás 1 mês atrás для тестовой расшифровки.

мы их расшифруем, в качестве доказательства, что ТОЛЬКО МЫ можем их расшифровать.

Чем быстрее вы сообщите нам свой идентификатор, тем быстрее мы выключим произвольное удаление файлов.

Написав нам на почту вы получите дальнейшие инструкции по оплате.

В ответном письме Вы получите программу для расшифровки.

После запуска программы-дешифровщика все Ваши файлы будут восстановлены.

Внимание!

* Не пытайтесь удалить программу или запускать антивирусные средства

Попытки самостоятельной расшифровки файлов приведут к потере Ваших данных

Дешифраторы других пользователей несовместимы с Вашими данными, так как у каждого пользователя

уникальный ключ шифрования

Ваш личный идентификатор

[caracteres aleatórios]'

O texto acima, traduzido para o português, diz o seguinte:

'Escreva para o e-mail - thermal@cock.li

SEUS ARQUIVOS ESTÃO PARADOS!

Seu identificador pessoal

[caracteres aleatórios]

Seus documentos, fotos, bancos de dados e outros arquivos importantes foram criptografados.

A cada 24 horas, 24 arquivos são deletados, você precisa enviar seu ID para que possamos desativar esta função.

A cada 24 horas, o custo de decriptação de dados é aumentado em 30% (após 72 horas, o valor é fixo)

Para descriptografar os dados:

Escreva para o mail - thermal@cock.li

* Na carta, digite seu identificador pessoal

* Anexe 2 arquivos a 1 mb para descriptografia de teste.

Nós os deciframos, como prova de que só podemos decifrá-los.

- Quanto mais rápido você nos informar sua identificação, mais rápido desativamos a exclusão arbitrária de arquivos.

-Escrever-nos no correio, você receberá mais instruções sobre o pagamento.

Na carta de resposta, você receberá um programa de descriptografia.

Depois de iniciar o programa de descriptografia, todos os seus arquivos serão restaurados.

Atenção!

* Não tente desinstalar o programa ou executar um software antivírus

* As tentativas de descriptografar arquivos resultarão na perda de seus dados

* Decodificadores de outros usuários são incompatíveis com seus dados, pois cada usuário

chave de criptografia exclusiva

Seu identificador pessoal

[caracteres aleatórios]'

Os usuários de computador são aconselhados a não seguir as instruções propostas pela nota de resgate do MVP Ransomware. Em vez disso, os usuários de computador devem tomar medidas preventivas, tais como usar um programa de segurança e ter cópias de backup dos seus arquivos armazenados na nuvem ou em um dispositivo de memória externo.

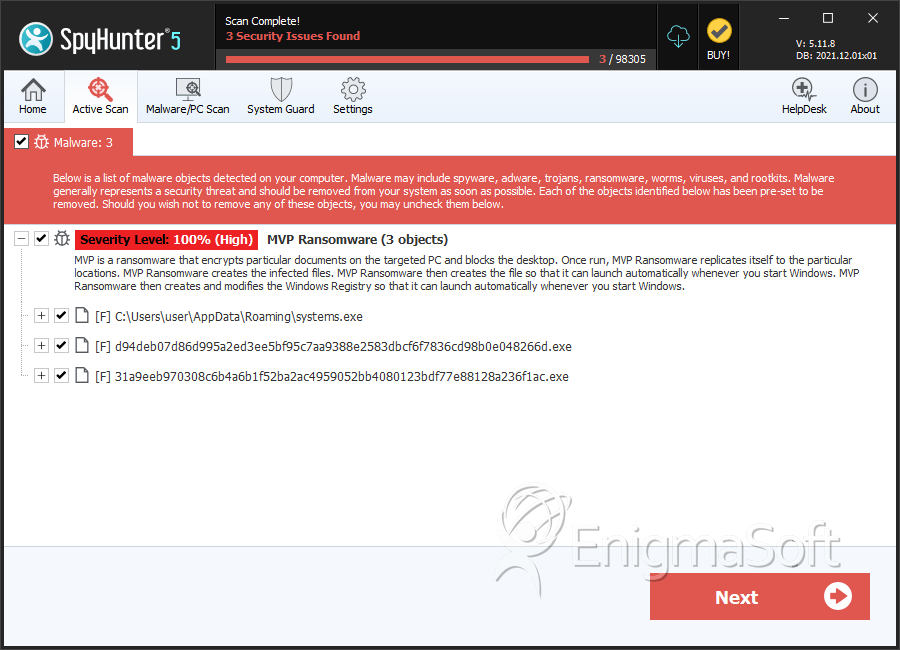

SpyHunter detecta e remove MVP Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | systems.exe | db8d2fa8ab3ae1ed767e34792ee23629 | 2 |

| 2. | d94deb07d86d995a2ed3ee5bf95c7aa9388e2583dbcf6f7836cd98b0e048266d.exe | 31de54d2714627b215cb8f114c31256f | 1 |

| 3. | 31a9eeb970308c6b4a6b1f52ba2ac4959052bb4080123bdf77e88128a236f1ac.exe | 138b6212915492757fe767e062e0fe00 | 0 |