LokiBot

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Classificação: | 12,271 |

| Nível da Ameaça: | 80 % (Alto) |

| Computadores infectados: | 75 |

| Visto pela Primeira Vez: | February 24, 2017 |

| Visto pela Última Vez: | August 22, 2023 |

| SO (s) Afetados: | Windows |

O LokiBot é uma ameaça usada para coletar informações nos computadores afetados. O LokiBot inclui um componente keylogger que pode ser usado para coletar as senhas e os dados de login da vítima e, em seguida, os envia para um servidor externo, onde os criminosos podem acessar os dados da vítima e as contas online. A principal maneira pela qual o LokiBot está sendo distribuído é através do uso de campanhas de email de spam, que frequentemente usam anexos de email corrompidos para entregar ameaças como o LokiBot nos computadores das vítimas. Uma vez instalado, o LokiBot é capaz de coletar uma grande variedade de nomes de usuários, senhas e inúmeros outros componentes, bem como informações relacionadas a carteiras de moeda digitais e outras contas online.

Índice

Como o LokiBot é Distribuído

A maneira mais comum na qual o LokiBot é usado para realizar ataques é explorando uma vulnerabilidade no Windows conhecida como CVE-2017-11882. Essa é uma exploração que foi corrigida pela Microsoft recentemente, mas também há muitos usuários de computador que não atualizaram os seus computadores de modo que eles ainda podem estar vulneráveis à exploração que está sendo usado para entregar o LokiBot. O método usado para entregar o LokiBot, que envolve um instalador MSI, foi usado no passado para fornecer ameaças de baixa qualidade e Programas Potencialmente Indesejádos (PPIs), como adware e ameaças semelhantes. No entanto, parece que esse método está sendo aproveitado pelos criminosos para entregar malwares severos como o LokiBot.

Qual é a Melhor Maneira de Lidar com os Ataques do LokiBot?

Como a forma mais comum de entrega do LokiBot (assim como muitas outras ameaças) é via anexos de e-mail de spam, aprender a reconhecer essas táticas e reagir adequadamente a elas é essencial para lidar com ataques como o do LokiBot e impedir o seu impacto. No entanto, um programa de segurança confiável e totalmente atualizado pode ajudar a impedir a instalação do LokiBot. Um aspecto adicional do LokiBot é o fato de que essa campanha está aproveitando uma vulnerabilidade muito específica no Windows. Ter os últimos patches de segurança pode garantir que vítimas em potencial estejam protegidas contra ameaças como essa.

Uma Breve Explicação sobre o Processo de Ataque do LokiBot

A vulnerabilidade que está sendo usada para distribuir o LokiBot foi corrigida em novembro de 2017. No entanto, essa correção não impediu que vários criminosos a usassem para fornecer uma ampla variedade de ameaças, desde ameaças de ransomware a vários Trojans de coleta de dados. A versão do LokiBot sendo distribuída é uma versão hackeada desse Trojan, o que significa que um segundo grupo de criminosos roubou essa ameaça de seus criadores originais. O LokiBot é capaz de coletar credenciais de login, dados dos computadores infectados, credenciais de login de carteira de moedas digitais e rastrear as teclas digitadas e outras ações executadas nos computadores infectados. Existem vários componentes envolvidos no ataque do LokiBot, e eles são muito ofuscados, o que significa que é muito difícil para os pesquisadores de segurança do PC estudar os seus conteúdos ou determinar com algum grau de certeza o código do LokiBot ou alguns aspectos essenciais do ataque.

Prevenindo os Ataques do LokiBot

Como o LokiBot é comumente fornecido usando mensagens de e-mail de phishing, a implementação de medidas de segurança envolvidas nesse tipo de conteúdo nas pequenas empresas e organizações visadas por esses ataques pode ajudar a mitigar o seu impacto. Aprender a reconhecer essas táticas geralmente envolve entender o contexto e ver os sinais de aviso que podem estar presentes em uma mensagem de e-mail recebida em um computador afetado. O erro gramatical e o conteúdo com erros ortográficos costumam ser uma sugestão para os usuários de computador perceberem que a mensagem de spam não é legítima, embora muitos deles possam ser criados para serem altamente convincentes. No entanto, é essencial usar um software de segurança forte para proteger o seu computador contra ataques e um produto de segurança confiável que esteja atualizado, o que interromperá ameaças como o LokiBot.

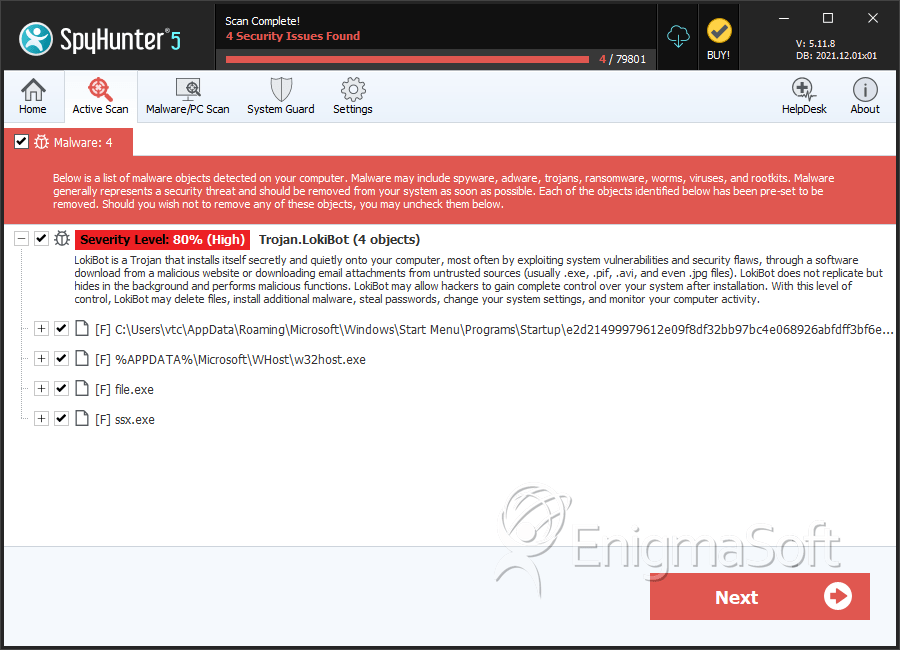

SpyHunter detecta e remove LokiBot

LokiBot capturas de tela

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | w32host.exe | 979b0c6904dfc8ee329705e93f804fc7 | 8 |

| 2. | w32host.exe | f62ae3a83ae40c3503ea193581a82b78 | 5 |

| 3. | e2d21499979612e09f8df32bb97bc4e068926abfdff3bf6e3d451012dabe502d.exe | e07601974ced5b715dfde8e880f0e096 | 4 |

| 4. | w32host.exe | bde54939438664911981d525b12329a7 | 3 |

| 5. | w32host.exe | bd030f64e2219b2a4e8dea41126c8e10 | 3 |

| 6. | file.exe | 91072ab67693d55655781c1ac624e04a | 2 |

| 7. | file.exe | 90cf399b337479372f89f9ac52ef4c73 | 1 |

| 8. | file.exe | a91d75970c089ccd042d477982a9a5be | 1 |

| 9. | RFQ -5600005870.zipx | ||

| 10. | RFQ -5600005870.exe | ||

| 11. | file.exe | 6c53237e57f4e4741d94ee4516850ea7 | 0 |

| 12. | file.exe | fcaaa897743d219dd068d1b5daf7a84b | 0 |

| 13. | file.exe | 2baa56f364907b6687f4a6d392d27a8f | 0 |

| 14. | file.exe | 735d27cb2e3b2460ff76b0f302a758ac | 0 |

| 15. | file.exe | ea305af3668d63046659711057c09ff7 | 0 |

| 16. | file.exe | 475c9739fe565f310c6dcc630f4c5185 | 0 |

| 17. | file.exe | 138c78c4d34cf88415f14d98d1d51a81 | 0 |

| 18. | ssx.exe | f4f7713fec294c7344655c8ddded266b | 0 |

| 19. | file.exe | b193a06dda2b064b6aeb9efb7b4fc4a2 | 0 |

| 20. | file.exe | ac6829c09d6e1ff82721d99f219b6ce2 | 0 |