IEncrypt Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 2 |

| Visto pela Primeira Vez: | November 26, 2018 |

| SO (s) Afetados: | Windows |

O Trojan IEncrypt Ransomware é um programa de criptografia de arquivos que ameaça os agentes enviados aos usuários de PC por e-mails de spam e documentos corrompidos do Microsoft Word. O IEncrypt Ransomware foi descoberto por pesquisadores em dezembro de 2018, mas são exemplos de setembro de 2018 que sugerem um desenvolvimento anterior. A versão discutida aqui é a de dezembro registrada para adicionar a extensão '.cmsnwned' aos arquivos criptografados. O IEncrypt Ransomware se comporta de maneira muito semelhante ao '.kraussmfz File Extension' Ransomware e os usuários afetados não conseguem abrir dados com as seguintes extensões:

.3gp, .avi, .bmp, .cdr, .csv, .dat, .db, .djvu, .docm, .doc, .epub, .docx, .flv, .gif, .iso .ibooks, .jpeg, .jpg, .mdb .md2, .mdf, .mkv, .mov, .mp3, .mp4, .mpg .mpeg, .png, .ppt .pptx, .ppsx, .psd, .rar, .rtf, .sav , .tiff, .tif, .torrent, .txt, .vsd, .wmv, .xls, .xlsx, .xps, .xml, .mrg, .dcx, .db3, .sql, .sqlite3, .sqlite,. sqlitedb, .psp, .pdb, .casb, .ccp, .cr2.

O IEncrypt Ransomware está programado para excluir os instantâneos do Shadow Volume criados pelo Windows e executar comandos através do cmd.exe para excluir os pontos de restauração do sistema que você pode ter criado recentemente. Você pode reconhecer os dados afetados facilmente, pois os arquivos recebem a extensão '.cmsnwned'. Por exemplo, 'Parque Nacional Glacier Bay e Preserve.pptx' é renomeado para 'Parque Nacional Glacier Bay e Preserve.pptx.cmsnwned' e uma nota de resgate é solta na área de trabalho. O cryptor de arquivo em questão é relatado para soltar um arquivo chamado 'cmsnwned_readme.txt' e oferecer a seguinte mensagem:

'Sua rede foi invadida e criptografada.

Nenhuma descriptografia gratuita está disponível na web.

Envie um email para mary.weston@protonmail.com (ou) beryl.mclennan@tutanota.de para obter o valor do resgate.

Por favor, use o nome da sua empresa como o assunto do email.

CAUDA: [caracteres aleatórios]

CHAVE: [caracteres aleatórios] '

Você deve observar que existem muitas outras versões do IEncrypt Ransomware implantadas nos computadores. As empresas de anti-vírus estão trabalhando juntas para limitar a distribuição do IEncrypt Ransomware e eliminar os arquivos associados. Uma das primeiras versões do IEncrypt Ransomware recomenda que os usuários entrem em contato com as contas de email 'mary.weston@protonmail.com' e 'beryl.mclennan@tutanota.de'. As versões lançadas posteriormente são relatadas para promover as seguintes contas de email:

florri.nord@protonmail.ch, linda.hartley@tutanota.com, henry.prowse@tutanota.com, imran.adil@tutanota.com, jakie.nunes@tutanota.com, mary.swann@protonmail.com, sarah. barrick@protonmail.com, shirley.rourke@protonmail.com.

No final de março, o iEncrypt foi usado em um ataque orquestrado contra a Arizona Beverages USA - um dos maiores fornecedores de bebidas americanos. A empresa sofreu um grande golpe em sua infraestrutura e o processamento digital de pedidos ficou inoperante por dias, resultando em perdas de milhões de dólares. A empresa teve que recorrer a especialistas externos em segurança para ajudar a liberar o ransomware de seus sistemas e a reconstruir a rede praticamente do zero. A Arizona Beverages estava executando seus servidores em versões desatualizadas do Windows, que careciam de patches e atualizações de segurança durante anos, o que sem dúvida ajudou no ataque.

No momento, não existe uma ferramenta que possa descriptografar arquivos codificados pelo iEncrypt. Nunca é uma boa idéia pagar resgate aos cibercriminosos por trás de qualquer ransomware, para que o único método de recuperação de dados dos sistemas atingidos pelo iEncrypt continue sendo o backup rígido em unidades externas ou na nuvem.

Recomendamos que os usuários evitem pagar os cibercriminosos e executem uma digitalização profunda com um produto anti-malware respeitável. Remova o IEncrypt Ransomware e use backups de dados para retornar o sistema ao normal. Não é provável que o IEncrypt Ransomware danifique a instalação do Windows, mas é possível que versões mais recentes deixem um backdoor aberto depois que seus dados forem criptografados. Os mecanismos AV sinalizam os arquivos relacionados com os seguintes alertas:

Malware @ # a8oorqlmdexa

Ransom.FileLocker

Ransom_ICRYPT.THAABBAH

Trojan (0054201a1)

Trojan.Emotet.Win32.7750

Trojan.Encoder.26780

Trojan.Generic.D1DE93B0

Trojan.GenericKD.31364016

Trojan.Win32.Emotet.fknyjx

Trojan / Win32.Fuerboos.R245827

W32 / Injector.EBUV! Tr

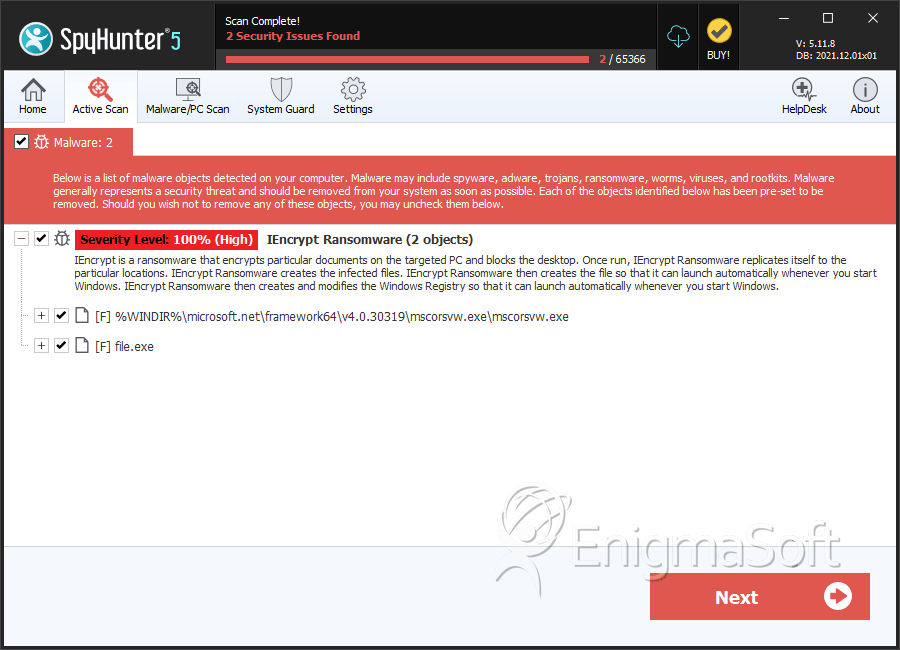

SpyHunter detecta e remove IEncrypt Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | mscorsvw.exe | 02ade94c4b5bd3295d775a6d48a968c2 | 1 |

| 2. | file.exe | ba167e9c0645c0304af9c779b1f4e322 | 1 |