FortyFy

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

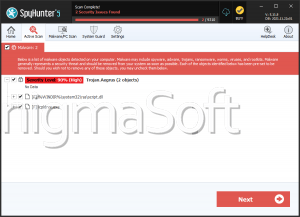

| Classificação: | 2,888 |

| Nível da Ameaça: | 20 % (Normal) |

| Computadores infectados: | 154 |

| Visto pela Primeira Vez: | June 28, 2024 |

| Visto pela Última Vez: | July 1, 2024 |

| SO (s) Afetados: | Windows |

O FortyFy é um Programa Potencialmente Indesejado (PPI) que tem chamado a atenção devido aos seus métodos de distribuição enganosos e funcionalidades intrusivas. Esta extensão de navegador foi descoberta através de uma página da Web enganosa, acessada por meio de um redirecionamento causado por um site de torrent que emprega redes de publicidade fraudulentas. Comercializado como uma ferramenta para impedir o acesso a sites potencialmente prejudiciais, o FortyFy introduz uma série de software indesejado e apresenta riscos significativos à privacidade e segurança do usuário.

Índice

A Instalação Enganosa e o Software Empacotado

A instalação do FortyFy normalmente vem junto com outro software suspeito. Os pesquisadores que analisaram o instalador do FortyFy descobriram que ele incluía vários programas duvidosos, principalmente o sequestrador de navegador FindQuest. FindQuest visa especificamente os navegadores Microsoft Edge, alterando suas configurações e promovendo mecanismos de pesquisa falsos. Esses sequestradores modificam as configurações do navegador para redirecionar os usuários para mecanismos de pesquisa não confiáveis, que geralmente levam a sites de pesquisa genuínos como Google, Yahoo ou Bing. Nos raros casos em que estes mecanismos falsos fornecem resultados de pesquisa, as informações geralmente são imprecisas, apresentando conteúdo patrocinado, enganoso ou mesmo malicioso. A presença de adware ou outros PPIs junto com o FortyFy complica ainda mais o cenário de segurança para os usuários afetados.

Rastreamento de Dados e Preocupações com a Privacidade

As capacidades de rastreamento de dados do FortyFy são particularmente alarmantes. Esta extensão do navegador tem como alvo vários tipos de dados confidenciais, incluindo:

-

Históricos de navegação e mecanismos de pesquisa

-

Cookies da Internet

-

Credenciais de login da conta (nomes de usuário e senhas)

-

Informações de identificação pessoal (PII)

-

Informações relacionadas a finanças

Os dados recolhidos podem ser rentabilizados através da sua venda a terceiros, incluindo potenciais cibercriminosos. Tais atividades não só violam a privacidade do utilizador, mas também representam riscos de segurança significativos, uma vez que informações sensíveis podem ser utilizadas indevidamente para fins maliciosos, como roubo de identidade ou fraude financeira.

A Exploração dos Recursos de Gerenciamento do Navegador

Uma tática notável empregada pelo FortyFy é o uso do recurso ‘Gerenciado pela sua organização’ no Google Chrome. Este recurso legítimo destina-se a ambientes corporativos, permitindo que os administradores gerenciem as configurações do navegador em vários dispositivos. No entanto, FortyFy explora esse recurso para garantir a persistência no navegador comprometido e para obter controle adicional sobre suas configurações. Essa manipulação torna difícil para os usuários remover a extensão e restaurar o navegador ao estado original.

Práticas Questionáveis na Distribuição de PPIs

PPIs como o FortyFy utilizam uma variedade de práticas questionáveis para se espalharem e instalarem nos sistemas dos utilizadores. Alguns dos métodos mais comuns incluem:

-

Redes de publicidade fraudulentas : Os PPIs geralmente se espalham por meio de redes de publicidade fraudulentas, que exibem anúncios enganosos em vários sites. Esses anúncios podem levar a páginas de download falsas ou iniciar redirecionamentos que resultam na instalação de software indesejado.

-

Pacote com software legítimo : Muitos PPIs são fornecidos com downloads de software legítimo. Os usuários podem instalar esses programas involuntariamente quando não leem atentamente os prompts de instalação, levando à instalação simultânea do software desejado e do PPI indesejado.

-

Instaladores enganosos : Os PPIs freqüentemente usam instaladores enganosos disfarçados de atualizações ou downloads de software legítimos. Esses instaladores podem fazer com que os usuários acreditem que estão instalando o software necessário quando, na realidade, estão introduzindo programas potencialmente prejudiciais em seus sistemas.

-

Alertas falsos do sistema : Os PPIs costumam usar alertas falsos do sistema para assustar os usuários e fazê-los instalar seu software. Estes alertas podem alegar que o sistema está infectado com vírus ou outras ameaças, solicitando ao utilizador que descarregue e instale o PPI como uma suposta solução.

FortyFy exemplifica os perigos representados pelos PPIs e seus métodos de distribuição. Através de práticas enganosas e funcionalidades intrusivas, PPIs como o FortyFy comprometem a privacidade e a segurança do utilizador, destacando a necessidade de vigilância e cautela ao descarregar e instalar software. Compreender as táticas utilizadas por esses programas pode ajudar os usuários a evitar serem vítimas de tais ameaças e a preservar a integridade de seus ambientes digitais.