FCrypt Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 3 |

| Visto pela Primeira Vez: | February 14, 2019 |

| Visto pela Última Vez: | October 1, 2020 |

| SO (s) Afetados: | Windows |

O FCrypt Ransomware é um Trojan ransomware de criptografia, observado pela primeira vez pelos analistas de malware em 9 de fevereiro de 2019. Parece que o FCrypt Ransomware ainda está em desenvolvimento. No entanto, o FCrypt Ransomware é capaz de realizar um ataque de ransomware de criptografia eficaz, tornando inúteis os arquivos da vítima e, em seguida, exigindo o pagamento de um resgate em troca de restaurar o acesso aos dados afetados. Ameaças como o FCrypt Ransomware são comumente entregues às vítimas através de anexos de e-mail de spam, e os usuários de computador são aconselhados a serem cuidadosos ao manusear este conteúdo.

Índice

Como o Ataque do FCrypt Ransomware Funciona

O FCrypt Ransomware é semelhante à maioria dos Trojan ransomware de criptografia; Ele usa um algoritmo de criptografia forte para tomar como reféns dos arquivos da vítima. O FCrypt Ransomware altera os ícones dos arquivos das vítimas e adiciona a extensão de arquivo '.Fcrypt' a cada arquivo que ele criptografa no seu ataque. O FCrypt Ransomware tem como alvo os arquivos gerados pelo usuário, que podem incluir uma grande variedade de tipos de arquivos, tais como arquivos de mídia, documentos e bancos de dados. Os arquivos visados por ameaças como o FCrypt Ransomware incluem:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx, .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr , .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc, .qbp, .aif, .qba, .tlg, .qbx, .qby , .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd, .cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4, , .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt, .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw, .clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

O FCrypt Ransomware fornece uma nota de resgate em um arquivo de texto chamado '# HELP-DECRYPT-FCRYPT1.1 # .txt', que contém a seguinte mensagem para as vítimas do ataque do FCrypt Ransomware, quando os seus arquivos ficarem inacessíveis:

'FCRYPT V1.1

Aviso!

Todos os seus arquivos importantes estão criptografados e possuem extensão: .FCrypt

Ninguém mais pode descriptografar seu arquivo!

Por favor, siga os passos abaixo:

1. Envie este arquivo (# HELP-DECRYPT-FCRYPT1.1 # .txt) para o e-mail: fcrypt@qq.com

2. Desinstale todos os softwares antivírus em seu computador.

3. Aguardando resposta.

Você não precisa pagar nenhum dinheiro por descriptografia.

Nota!

PARA PREVENIR DANOS DE DADOS:

# NÃO MODIFIQUE ARQUIVOS ENCRIPTADOS

# NÃO MUDE DADOS ABAIXO

- INICIE CERTIFICADO--

[caracteres aleatórios]

--END CERTIFICADO--'

Lidando com uma Infecção pelo FCrypt Ransomware

Pagar o resgate do FCrypt Ransomware ou entrar em contato com os criminosos responsáveis pelo ataque do FCrypt Ransomware não é recomendado pelos especialistas. Em vez de pagar o resgate do FCrypt Ransomware, os usuários de computador devem encontrar maneiras seguras de remover o FCrypt Ransomware e restaurar todos os dados comprometidos pelo ataque, tais como copiá-los de uma cópia de backup. Isso é o que torna a melhor proteção contra ameaças como o FCrypt Ransomware ter cópias de backup de todos os dados e armazenar essas cópias de backup em dispositivos independentes. Infelizmente, uma vez que o FCrypt Ransomware criptografou os arquivos, eles não serão mais recuperáveis. No entanto, ao usar um aplicativo de segurança, as vítimas podem remover o FCrypt Ransomware e até mesmo impedir que ele execute o seu ataque, embora elas não sejam capazes de restaurar nenhum dado que tenha sido comprometido pelo ataque do FCrypt Ransomware.

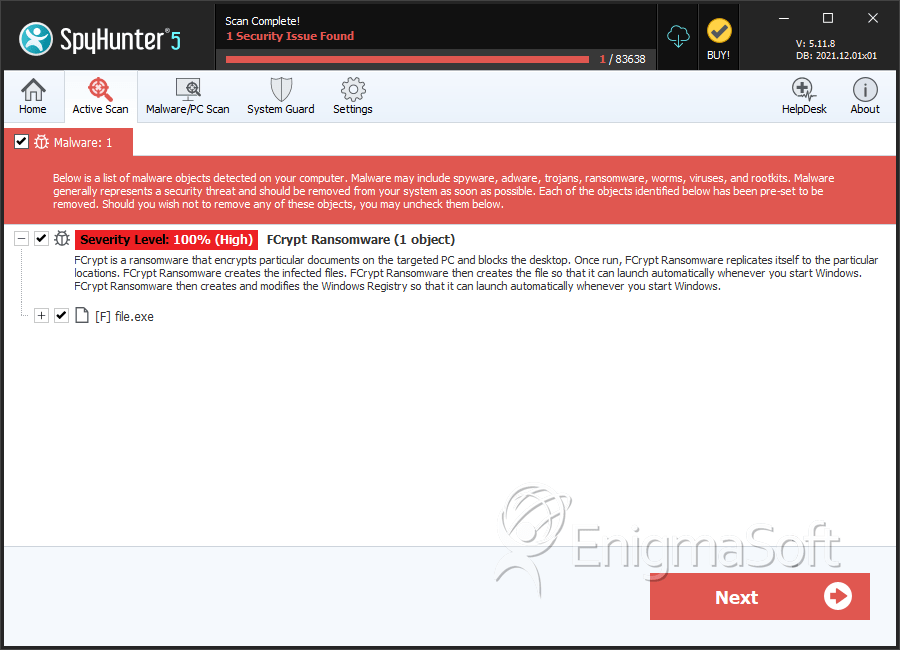

SpyHunter detecta e remove FCrypt Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 40e28f4ec185eae27a78c6ba005cedc0 | 1 |

| 2. | file.exe | ada50b802b8b2e3ef1dc496ec2d5eaf7 | 1 |