Erebus Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

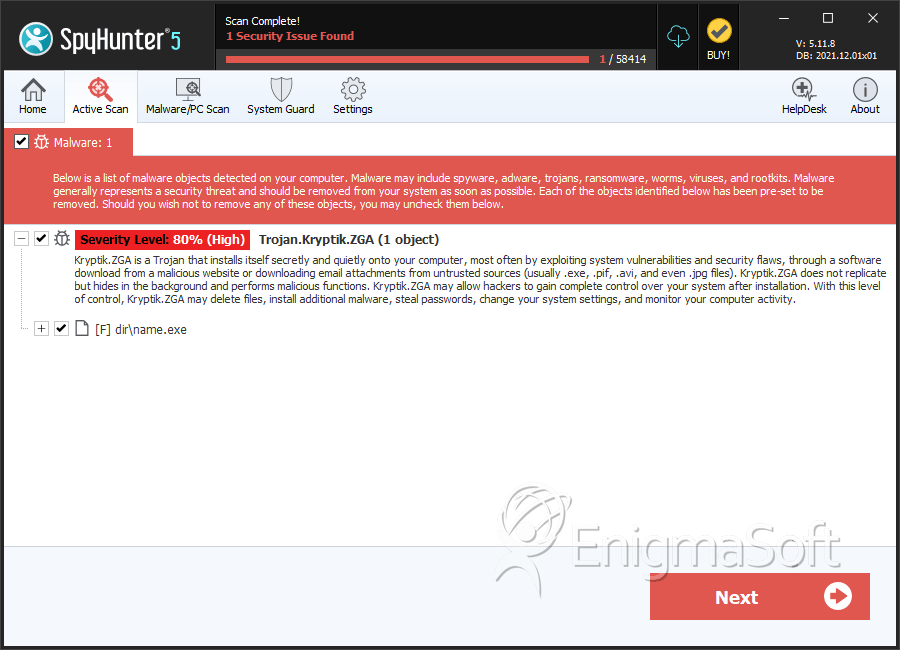

| Nível da Ameaça: | 80 % (Alto) |

| Computadores infectados: | 36 |

| Visto pela Primeira Vez: | January 4, 2017 |

| Visto pela Última Vez: | April 11, 2022 |

| SO (s) Afetados: | Windows |

O Erebus Ransomware se junta ao panteão dos Trjans de criptografia, nomeados em homenagem a deidades como Thor , Osiris e Mahasaraswati. O Erebus Ransomware é nomeado após o deus grego Erebus (também Erebos) que nasceu do Caos e encarna a escuridão primordial. A avaliação inicial de ameaças do Erebus Ransomware não revelou conexões com outras ameaças criptográficas. O Erebus Ransomware parece ser um novo projeto, e podemos ver novas variantes do Trojan. O Erebus Ransomware pode ser um novo ator no teatro de ransomware, mas seu comportamento é nada mais ou menos que o padrão em comparação com outros Trojans de criptografia conhecidos. A única característica digna de nota é que o Erebus Ransomware está usando uma combinação das cifras RSA-2048 e AES-256 para lidar com o processo de criptografia. O Erebus Ransomware é distribuído da mesma maneira que a maioria das ameaças de sua classe. Um enxame de contas de e-mail com o nome de serviços legítimos envia e-mails de spam para milhões de usuários.

Índice

Anexos Corrompidos são Usados como Proxies para Instalar o Erebus Ransomware em Sistemas Remotos

Os usuários de computador que desativam o ant-vírus e ignoram os avisos do scanner de segurança provavelmente estão infectados com o Erebus Ransomware ao baixar um documento da pasta de spam na conta de email. Documentos anexados a faturas e mensagens falsas de mídias sociais como Facebook e Twitter podem apresentar uma macro corrompida. A macro deve funcionar como um comando para o sistema operacional Windows, que faz com que o computador se conecte a um host remoto, faça o download da carga útil do Erebus Ransomware, descompacte e execute o Trojan. Essa técnica é usada pelos desenvolvedores de ransomware por trás do famoso Locky Ransomware e do HDD Encrypt Ransomware.

O mecanismo de criptografia do Erebus Ransomware é programado para procurar dados em todos os dispositivos de armazenamento conectados, incluindo players de mídia e pen drives USB. Pesquisadores de segurança alertam que o Erebus Ransomware é capaz de codificar mais de quatrocentos tipos de arquivos. Os autores do Erebus Ransomware podem adaptar seu produto para rodar em máquinas servidores, e é melhor que os administradores anotem e garantam que seus backups sejam armazenados em uma unidade não mapeada. O Erebus Ransomware não codifica objetos usados pelo sistema operacional Windows e evita diretórios como Dados do aplicativo, Arquivos de programas e Informações do volume do sistema. Dessa forma, a vítima pode usar o PC afetado para efetuar o pagamento sem precisar se preocupar com a estabilidade do sistema. Os arquivos criptografados apresentam a extensão '.ecrypt' e podem ser sinalizados pelo Windows como corrompidos. Por exemplo, 'O endereço no Wall.jpeg' é transcodificado para 'O endereço no Wall.jpeg.ecrypt'.

Os Pagamentos para o Erebus Ransomware são Processados via Páginas Inseguras da Web Aberta

O Erebus Ransomware não é tão sofisticado quanto o Cerber 4.0 Ransomware e usa páginas na Web aberta em vez da rede TOR para lidar com pagamentos. A equipe por trás do Erebus Ransomware torna suas demandas conhecidas através dos 'YOUR_FILES_HAS_BEEN_ENCRYPTED.html' e 'YOUR_FILES_HAS_BEEN_ENCRYPTED.txt', que os usuários comprometidos podem encontrar em suas áreas de trabalho. Ambos os documentos apresentam a mesma mensagem e direcionam o usuário a abrir portais de pagamento personalizados hospedados na Internet. Os usuários não precisam instalar o navegador TOR, mas podem precisar comprar uma moeda digital como o Bitcoin. A moeda digital Bitcoin permite transações anônimas e é aceita como método de pagamento oficial por vários bancos na China em 2016.

Você não precisa comprar Bitcoins e apostar na sobrevivência de seus dados. Ameaças como o Erebus Ransomware devem ser combatidas com gerenciadores de backup prontos para restaurar seus arquivos a partir de imagens de backup. É importante observar que existem exemplos de ameaças criptográficas que podem excluir as Cópias de Volume de Sombra feitas pelo Windows e é melhor salvar seus backups e arquivos em uma unidade protegida por senha. Sua melhor opção é investir em um armazenamento removível, onde você pode proteger dados contra ameaças e picos de energia. Os usuários de computador podem querer procurar serviços como o Google Drive e garantir que eles executem uma solução de segurança respeitável que possa limpar o Erebus Ransomware. O Erebus Ransomware é conhecido por exibir o seguinte aviso em máquinas infectadas:

'Aviso!

Seus documentos, fotos, bancos de dados, arquivos importantes foram criptografados!

O que aconteceu com seus arquivos?

Todos os seus arquivos foram protegidos por uma forte criptografia com RSA-2048.

Mais informações sobre as chaves de criptografia usando RSA - 2048 podem ser encontradas aqui. en.wikipedia.org/wiki/RSA_ (criptografia)

O que isto significa?

Isso significa que a estrutura e os dados em seus arquivos foram alterados irrevogavelmente. Você não poderá trabalhar com eles, lê-los ou vê-los.

É a mesma coisa que perdê-los para sempre. Mas com a nossa ajuda, você pode restaurá-los.

Como isso aconteceu?

Especialmente para você. Em nosso servidor foi gerado o par de chaves secretas RSA-2048, público e privado.

Todos os seus arquivos foram criptografados com a chave pública. Que foi transferido para o seu computador via Internet.

A descriptografia de seus arquivos só é possível com a ajuda da chave privada e do programa de descriptografia. Qual é o nosso servidor secreto.

O que eu faço?

Se você não tomar as medidas necessárias pelo tempo especificado, as condições para obter a chave privada serão alteradas. Se você realmente valoriza seus dados.

Sugerimos que você não perca tempo valioso procurando outras soluções, porque elas não existem.

SpyHunter detecta e remove Erebus Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | name.exe | 0ced87772881b63caf95f1d828ba40c5 | 2 |