Ahihi Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 5 |

| Visto pela Primeira Vez: | January 15, 2019 |

| Visto pela Última Vez: | January 16, 2019 |

| SO (s) Afetados: | Windows |

O Ahihi Ransomware é um Trojan de criptografia que foi identificado pelos pesquisadores de malware em 9 de janeiro de 2019. O Ahihi Ransomware pode comprometer os usuários que abrem arquivos anexados a e-mails de spam e instalam um shareware comprometido. Foi relatado que o Trojan Ahihi Ransomware é executado como 'BangLuongThang02.exe' nos computadores infectados, e alguns pesquisadores de segurança do computador podem se referir ao Trojan em questão como BangLuongThang02 Ransomware. Não há evidências que sugiram a existência de um BangLuongThang01 Ransomware e o Ahihi Ransomware pode ser o primeiro programa estável que criptografa dados nos dispositivos visados com êxito. Essa ameaça é construída sobre a plataforma do HiddenTear Ransomware e compartilha o código com ameaças como o Sadly Ransomware e o Baliluware Ransomware. O Ahihi Ransomware é conhecido por criptografar imagens, texto, áudio, vídeo, PDFs e eBooks, que são marcados com o sufixo '.AHIHI'. Por exemplo, 'Axwell Ingross-Sun está brilhando.mp3' é renomeado como 'Axwell Ingross-Sun está brilhando.mp3.AHIHI'. O Trojan Ahihi Ransomware exibe duas mensagens na área de trabalho dos usuários infectados. Ambas as mensagens são exibidas como 'README.txt', mas oferecem conteúdo diferente. A versão um pouco maior do 'README.txt' mostra o seguinte quando carregada no bloco de notas:

'Seus arquivos foram criptografados. Se você quiser recuperar seus arquivos, visite http://ripyon[.]me/decrypt e nos forneça as seguintes informações

O nome do seu computador: [nome do dispositivo atribuído pelo usuário]

Seu nome de usuário: [nome da conta atualmente conectado]

Seu token: [caracteres aleatórios]

CUIDADO: NÃO execute este aplicativo novamente ou seus arquivos serão criptografados permanentemente'

No entanto, os especialistas na segurança dos computadores avisam que o Ahihi Ransomware não se conecta aos servidores de 'Comando e Controle' para relatar a sua atividade e carregar a chave de descriptografia. Devemos esclarecer que a maioria dos Trojans de criptografia oferecem uma maneira de descriptografar os dados afetados em troca de Bitcoins. Diz-se que um decodificador está disponível no h[tt]p://ripyon[.]me/decrypt para os usuários comprometidos pelo Ahihi Ransomware como indicado acima. Isso é uma mentira, e as vítimas são incapazes de recuperar o conteúdo criptografado navegando para o h[tt]p://ripyon[.]me/decrypt. A versão menor do 'README.txt' fornecida pelo Ahihi Ransomware revela o seguinte:

'Seus arquivos foram criptografados. Infelizmente, você não pode recuperar seus arquivos. Lamentamos ^.^'

Os pesquisadores de malware suspeitam que o Ahihi Ransomware ainda pode estar em desenvolvimento e a baixa taxa de infecção é interpretada como uma fase de teste para a ameaça. O Ahihi Ransomware se comporta como um simples limpador de dados no momento da escrita. Enquanto os dados do usuário permanecem nos discos locais, eles não estarão disponíveis e em um estado que podem ser lido por qualquer programa. O Ahihi Ransomware transforma arquivos normais em linhas de código desordenadas, e você precisará usar backups de dados para se recuperar de possíveis ataques por essa ameaça. Os programas anti-vírus são conhecidos por marcar os recursos criados pelo Ahihi Ransomware como:

Artemis!9183C33C56B2

HEUR:Trojan-Ransom.MSIL.Encoder.gen

Malware@#3oxkjyv2drfpl

TR/Ransom.arobl

Trojan ( 00544cf41 )

Trojan-Ransom.FileCoder

Trojan.Generic.D1E050A4

Trojan.GenericKD.31477924

W32/Trojan.HXSQ-0239

Win32.Trojan.Agent.FI8LWG

Win32.Trojan.Fakedoc.Auto

Win32/Trojan.Ransom.d23

a variant of MSIL/Filecoder.QY

malicious.moderate.ml.score

malicious_confidence_90% (W)

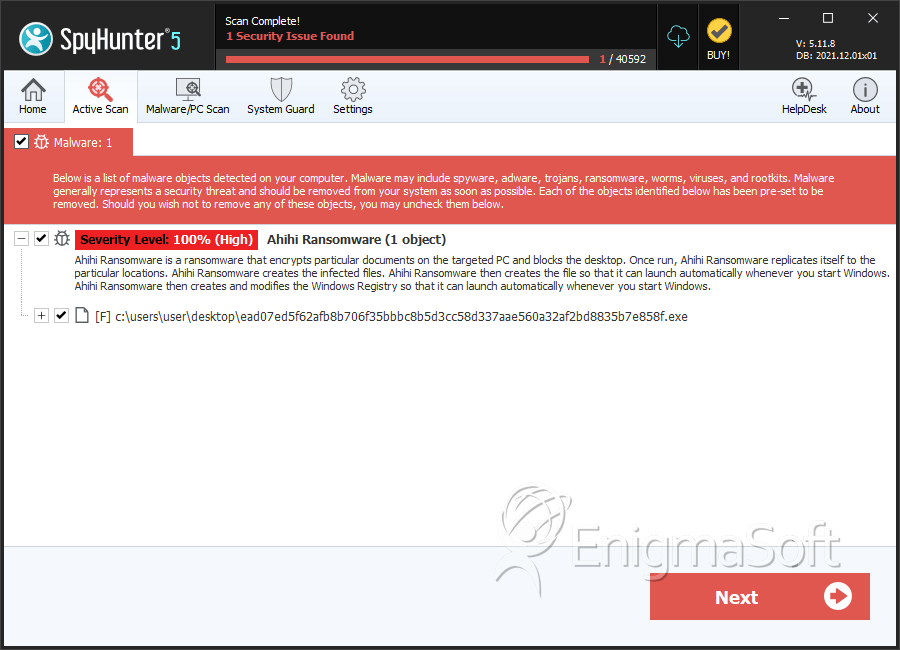

SpyHunter detecta e remove Ahihi Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | ead07ed5f62afb8b706f35bbbc8b5d3cc58d337aae560a32af2bd8835b7e858f.exe | 9183c33c56b2315aa12967c1a6937b1c | 3 |