Almeno 500 siti WordPress e Joomla compromessi da Aggressive Shade Ransomware Campaign

I ricercatori di sicurezza hanno recentemente scoperto una directory HTTP nascosta che sembra consentire agli aggressori di usare WordPress e Joomla per installare il ransomware Shade.

I ricercatori di sicurezza hanno recentemente scoperto una directory HTTP nascosta che sembra consentire agli aggressori di usare WordPress e Joomla per installare il ransomware Shade.

La campagna di ransomware è riuscita a compromettere centinaia di proprietà online, potenzialmente mirando a migliaia, secondo Zscaler. Le vittime del attacco sono state ingannate da e-mail di phishing con un file ZIP allegato contenente un JavaScript. Lo script ha scaricato ed eseguito lo Shade ransomware sulle macchine infette.

Quali obiettivi possono essere il bersaglio del phishing?

WordPress e Joomla sono attualmente uno dei sistemi di gestione dei contenuti più utilizzati. attuale minaccia posta dal ransomware Shade ha più probabilità di influenzare i siti Web che eseguono plug-in, temi e software obsoleti. È probabile che i siti Web più vulnerabili eseguano le versioni di WordPress dalla 4.8.9 alla 5.1.1.

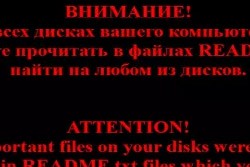

Usare una directory significa che le persone dietro questi attacchi possono nascondere un numero di file, come il ransomware Shade dagli amministratori di Joomla e WordPress. Una volta eseguito il carico utile della minaccia, lo sfondo della macchina della vittima viene cambiato per mostrare una richiesta di riscatto in inglese e in russo.

Gli aggressori hanno anche adottato misure per utilizzare pagine di phishing che imitano alcuni degli strumenti di produttività comunemente usati, come Dropbox, Gmail e OneDrive. erano pagine create appositamente per imitare siti web aziendali e bancari come quelli di DHL, Bank of America e così via. Questo probabilmente significa che gli attori delle minacce erano in cerca di nomi utente, password e dati personali sensibili.

Come funziona la campagna Shade Ransomware

Mentre la fonte dei problemi attuali con Shade contro gli utenti di Joomla e WordPress non è nota in questo momento, i team di sicurezza e gli utenti sono invitati a reagire rapidamente per limitare la potenziale diffusione di questi attacchi di phishing .

Il ransomware Shade, noto anche con il nome di Troldesh , è un tipico rappresentante delle minacce di tipo cryptovirus viste in questi giorni in aumento di popolarità. Quello che fa è criptare un numero di file importanti o comunemente usati sul computer di una vittima usando un metodo di crittografia AES-256. Una volta completata questa attività, elimina una richiesta di riscatto in un luogo visibile in modo che gli utenti possano vederla. La minaccia accoda i nomi dei file con estensione .ID_of_infected_machine.crypted000007, rendendoli inutilizzabili a meno che non siano decifrati.

Ombra usa due modi per restituire i soldi del riscatto alle persone dietro la sua diffusione: server Tor ed e-mail. Nel primo caso gli utenti sono indirizzati ad accedere al browser anonimo e seguire le istruzioni di trasferimento per pagare il riscatto. Non importa che tipo di dati sia, non è alcuna garanzia che le persone dietro al ransomware Shade sblocchino di nuovo i file, quindi si consiglia agli utenti e alle aziende di evitare di pagare alcun riscatto.

I criminali informatici hanno apportato miglioramenti al ransomware Shade, quindi potrebbe essere possibile installare uno strumento di accesso remoto (RAT) quando si installa sul computer di una vittima. Il ransomware sembra controllare eventuali documenti che indicano che il computer è stato utilizzato nei dipartimenti delle organizzazioni di lingua russa.

Una volta rilevati documenti simili, si installa invece un trojan Teamspy . Questo trojan specifico rilascia una versione modificata del utilità NirCmd, TeamViewer, 7ZIP e la libreria Wrapper RDP sul computer infetto. Con aiuto di questo insieme di strumenti, i criminali informatici possono tentare di modificare il sistema operativo e assumere il controllo di un PC infetto da remoto.