Windows Secure Web Patch

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 15 |

| Visto pela Primeira Vez: | June 15, 2012 |

| Visto pela Última Vez: | January 8, 2020 |

| SO (s) Afetados: | Windows |

Os analistas de segurança do ESG recomendam evitar a instalação do Windows Secure Web Patch. Ele não é um verdadeiro remendo para o seu sistema operacional. Em vez disso, o Windows Secure Web Patch é parte de uma grande família de falsos softwares de segurança comumente conhecida como a família FakeVimes de malware. Desde 2009, esses falsos programas de segurança tem infectado sistemas de computadores no mundo inteiro. O objetivo principal do Windows Secure Web Patch e outros malwares da família FakeVimes é aplicar um golpe on-line bastante utilizado, que visa roubar dinheiro dos usuários de computador inexperientes. Devido a isso, você deve proteger o sistema do seu computador com um programa anti-malware confiável e nunca baixar as atualizações do Windows exceto diretamente da Microsoft ou do Windows Update.

Índice

Uma Visão Geral do Windows Secure Web Patch e Seus Muitos Clones

A família FakeVimes de malware é bastante grande, incluindo dezenas de falsos programas de segurança com nomes como Virus Melt, Presto TuneUp, Fast Antivirus 2009, Extra Antivirus, Windows Security Suite, Smart Virus Eliminator, Packed.Generic.245, Volcano Security Suite, Windows Enterprise Suite, Enterprise Suite, Additional Guard, PC Live Guard, Live PC Care, Live Enterprise Suite, Security Antivirus, My Security Wall, CleanUp Antivirus, Smart Security, Windows Protection Suite, Windows Work Catalyst. A maioria dos programas de segurança não têm problemas para remover os malwares relacionados à família FakeVimes. O problema é que o Windows Secure Web Patch e outros programas anti-vírus desonestos da família FakeVimes, lançados em 2012, muitas vezes trazem com eles uma perigosa infecção por um rootkit da família ZeroAccess (também conhecido como Sirefef). Esse componente rootkit apoia o Windows Secure Web Patch e tem a capacidade de desabilitar programas de segurança legítimos ou ocultar a presença de malware no sistema do computador da vítima. Os analistas de segurança do ESG recomendam usar um utilitário anti-rootkit de boa procedênçia para ajudar na remoção de uma infecção pelo Windows Secure Web Patch.

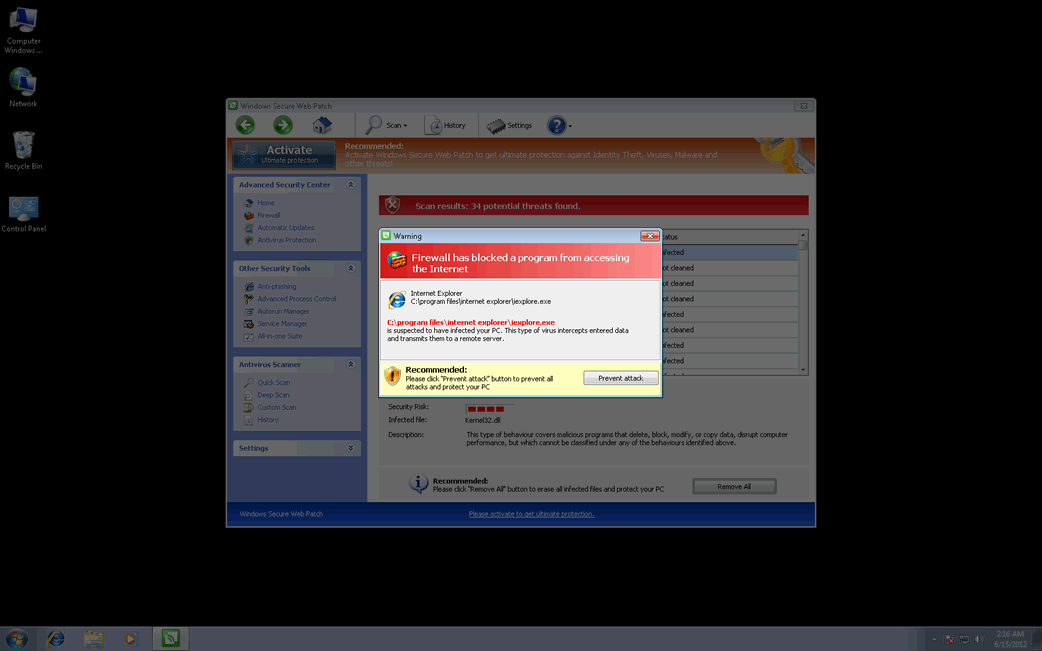

Como o Windows Secure Web Patch Tenta Roubar o Seu Dinheiro

O Windows Secure Web Patch e outros programas de segurança desonestos utilizam variações de um golpe comum. Basicamente, o Windows Secure Web Patch vai tentar fazer você acreditar que o sistema do seu computador foi infectado por vírus, Trojans e outros tipos de malware. Para fazer isso, o Windows Secure Web Patch exibe inúmeras e falsas mensagens de erro e notificações pop-up da barra de tarefas, algumas parecendo vir do próprio Windows! O Windows Secure Web Patch também executa uma falsa digitalização no sistema do computador da vítima e causa muitos outros problemas, tais como o redirecionamento do navegador, uma lenta execução e instabilidade no computador infectado. Se você tentar usar o Windows Secure Web Patch para corrigir esses supostos problemas, o Windows Secure Web Patch irá exibir mensagens de erro e tentar convencê-lo a adquirir uma atualização cara para esses falso programa de segurança. Claro que, desde que o Windows Secure Web Patch é, na verdade, uma infecção por malware, os analistas de segurança do ESG desaconselham veementemente pagar por essa falsa ferramenta de segurança.

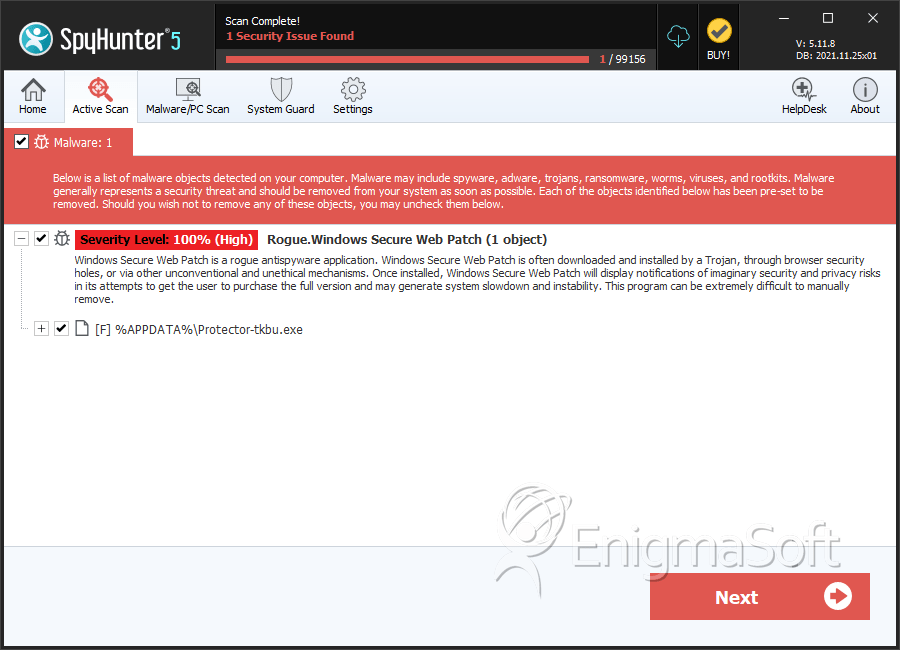

SpyHunter detecta e remove Windows Secure Web Patch

Windows Secure Web Patch Vídeo

Dica: Ligue o som e assistir o vídeo em modo de tela cheia.

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | Protector-tkbu.exe | 9be34127493f172fe42959ee6520ad6d | 1 |

| 2. | %AppData%\Protector-[RANDOM CHARACTERS].exe |