Trojan.Kasidet

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Classificação: | 9,491 |

| Nível da Ameaça: | 80 % (Alto) |

| Computadores infectados: | 2,635 |

| Visto pela Primeira Vez: | June 22, 2015 |

| Visto pela Última Vez: | August 18, 2023 |

| SO (s) Afetados: | Windows |

O Trojan.Kasidet é um nome de detecção genérico para um malware PoS (Point of Sale ou ponto de vendas), também conhecido como Trojan Point of Sale, que estava sob vigilância já em 2015 e foi adicionado à maioria dos bancos de dados dos AV em 2016. O Trojan.Kasidet foi difícil de ser classificado, pois ele é uma mistura do código que vimos no Dexter Infostealer e no Neutrino Bot. Alguns analistas de malware também encontraram similaridades com o malware MWZLesson PoS. As ameaças cibernéticas de hoje geralmente são equipadas para lidar com várias tarefas que vão de proliferação da rede e criptografia de dados até espionagem sem arquivo. Portanto, os Trojans podem ter recursos semelhantes aos de um Worm e os Trojans de backdoor podem ser usados para ataques de DDoS (Distributed Denial of Service - Negação de Serviço Distribuída).

OI Trojan.Kasidet é introduzido em estações PoS vulneráveis e se apresenta como um produto legítimo da Microsoft chamado 'Utilitário de linha de comando WMI pela Microsoft'. Em muitos casos, os criadores de ameaça usam arquivos SFX-RAR (Auto-Extracting Archive - Arquivos de Auto-Extração) e engenharia social para atrair os usuários de PC com pouco conhecimento na instalação de malware nos seus dispositivos. O Trojan.Kasidet digitaliza os computadores doas PoS em busca dos seguintes processos:

- prl_cc.exe

- prl_tools.exe

- vboxservice.exe

- vboxtray.exe

- vmsrvc.exe

- vmusrvc.exe

- vmwaretray.exe

- vmwareuser.exe

A ameaça prossegue para procurar os seguintes módulos:

- api_log.dll

- dir_watch.dll

- pstorec.dll

- sbiedll.dll

- vmcheck.dll

- wpespy.dll

O Trojan.Kasidet lê as informações armazenadas na linha magnética do seu cartão de débito/crédito e monitora o dispositivo PoS para a entrada da senha. Assim que você inserir a sua senha e o sistema confirmar um pagamento bem-sucedido, o Trojan.Kasidet envia os dados coletados para os seus operadores. As empresas de AV descobriram que o Trojan.Kasidet pode se comunicar com os servidores de "Comando e Controle" nos seguintes endereços:

enotecacattaneo[.]it (62.149.128.151)

lattone[.]com (62.149.128.160)

mondaynightfundarts[.]com (216.18.70.74)

pationare[.]bit (144.76.133.38)

studiolegalecontrini[.]com (62.149.128.74)

usuellialfonso[.]it (62.149.128.160)

valentigomme[.]com (62.149.128.151)

www[.]enotecacattaneo[.]it (31.11.32.73)

www[.]lattone[.]com (31.11.33.18)

www[.]studiolegalecontrini[.]com (31.11.32.88)

www[.]usuellialfonso[.]it (89.46.105.15)

www[.]valentigomme[.]com (31.11.32.119)

Você pode querer saber que o Trojan.Kasidet pode ser usado para coletar as credenciais dos usuários de clientes da Internet alimentados pelos mecanismos de layout Triton, Gecko e Blink. Isso significa que os logins salvos no Mozilla Firefox, SeaMonkey Opera, Google Chrome, SRWare Iron, Internet Explorer, Avant Browser e Maxthon podem ser obtidos indevidamente. Além disso, o Trojan.Kasidet extrai os logins de clientes de e-mail como o Outlook, Foxmail e Thunderbird e envia as credenciais coletadas para os seguintes endereços de IP:

adika-win-iphone[.]comyr[.]com/god

dlms1[.]ir/php5

cosmeticsurgeryonline[.]in

dev1[.]appsichern[.]de

cosmeticsurgeryonline[.]in/lib

É aconselhável se livrar o malware Trojan.Kasidet com a ajuda de um programa de segurança respeitável. Os usuários de computador avançados e os administradores de rede podem detectar as transmissões de rede do Trojan.Kasidet e removê-lo, com sucesso, rapidamente. As empresas de AV usam os seguintes nomes de detecção em relação aos recursos criados pelo Trojan.Kasidet:

- Gen:Variant.Zusy.241505

- TR/Crypt.ZPACK.sfpmn

- TROJ_GEN.R047C0DFD17

- Trojan ( 0050fdd41 )

- Trojan-FNAX!3541BA797863

- Trojan/Win32.Kasidet.C2000867

- W32/Kryptik.FTDD!tr

- W32/S-6d307b46!Eldorado

- WORM_HPKASIDET.SM1

Índice

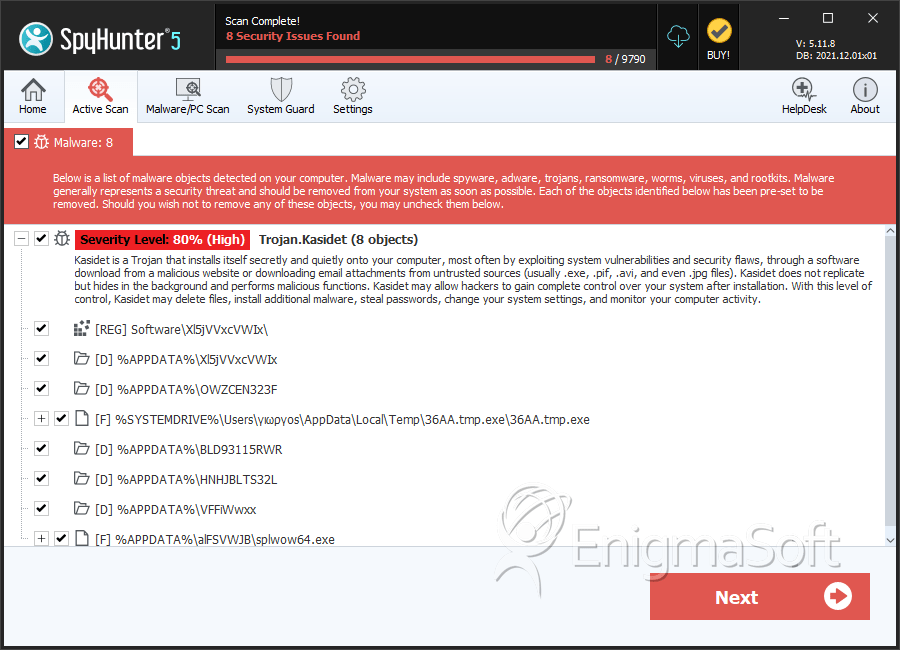

SpyHunter detecta e remove Trojan.Kasidet

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | 36AA.tmp.exe | 2cee541d6254c0c635edf2692fc82c5b | 111 |

| 2. | splwow64.exe | cd603826fe8777ea41012794afc64045 | 46 |

| 3. | jevgr.exe | efd1b86c75ea28ddbb01d3b71b01404c | 43 |

| 4. | regedit.exe | 80f5571b81f24d120e1eb6fde907d869 | 8 |

| 5. | uryccnar.exe | ddd052bab9789dfb0d7a855ab7949987 | 8 |

| 6. | twunk_32.exe | 81382f29fda246b6bd3d9f3a2ade1631 | 7 |

| 7. | regedit.exe | 7ea6a4de5beb54542161d844c604f1ff | 7 |

| 8. | twunk_32.exe | 07bde80d2ab1e19b2bd6836fb11b0919 | 7 |

| 9. | twunk_32.exe | 6c9e6c3a08b9c008c7e96a825553116f | 6 |

| 10. | splwow64.exe | ee67a380f20bcc2ce44fbd4457c1f0a1 | 4 |

| 11. | regedit.exe | 939b1ed7bd72e5753264a44f59a61f43 | 4 |

| 12. | splwow64.exe | 6dbae4517e375e1e276a7fd371b3b166 | 3 |

| 13. | jevgr.exe | a62ef9a11a3e9a0952d88862997b5800 | 3 |

| 14. | regedit.exe | c2aa413e32a9b35cc9f4c8b580aabb9b | 2 |

| 15. | splwow64.exe | 5fda0d16e145423f0d8435f68514bed0 | 2 |

| 16. | splwow64.exe | fd935448f6f1f6e7d0b304d9fc08fbb7 | 2 |

| 17. | splwow64.exe | 75fd8ec84340fd7ab108cbe41acf94f8 | 2 |

| 18. | splwow64.exe | ba0786ada0941f98e24c8cf250e81e9a | 2 |

| 19. | regedit.exe | cd376806c4e93b9a1ff903cb0f8a104e | 2 |

| 20. | jevgr.exe | b4f56e58b968b787c4b680f3a67fad6d | 2 |

| 21. | regedit.exe | 417109a7c6fb3c0da95c4028239bb757 | 1 |

| 22. | jevgr.exe | 14116f749eefb9f2f8574b856d67105e | 1 |

| 23. | uryccnar.exe | 34f312e9096e01b862f538d018b18051 | 1 |

| 24. | uryccnar.exe | d1fbc4c7cb3c51ef295d834b5cc275ed | 1 |

| 25. | file.exe | e575ebf04f85acc5d2f5dbc9270ca6ff | 0 |

Detalhes sobre o Registro

Diretórios

Trojan.Kasidet pode criar o seguinte diretório ou diretórios:

| %APPDATA%\3600540-NN |

| %APPDATA%\4059116-NN |

| %APPDATA%\4MPMMXI-NIF |

| %APPDATA%\4ZBR19116-NNIF |

| %APPDATA%\AAN-DUPKSPPO |

| %APPDATA%\BLD93115RWR |

| %APPDATA%\DDS-NTDTSPJSBPO |

| %APPDATA%\HNHJBLTS32L |

| %APPDATA%\OWZCEN323F |

| %APPDATA%\RRTW-OEXPEXOBM |

| %APPDATA%\UVhVXmJpX2Ax |

| %APPDATA%\UVxRXkE= |

| %APPDATA%\UmVpQUJD |

| %APPDATA%\VFFiWwxx |

| %APPDATA%\VFRfY15VZEE |

| %APPDATA%\W2VTWFFiQQ== |

| %APPDATA%\WlVjY2kx |

| %APPDATA%\XWljZFlTUVxcXFxc |

| %APPDATA%\XkNlZGJZXl8x |

| %APPDATA%\Xl5jVVxcVWIx |

| %APPDATA%\Y2BfYmRgYl8x |

| %APPDATA%\ZBR-JNSEXOBM |

| %APPDATA%\ZlFZQkBA |