ShadowPad

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

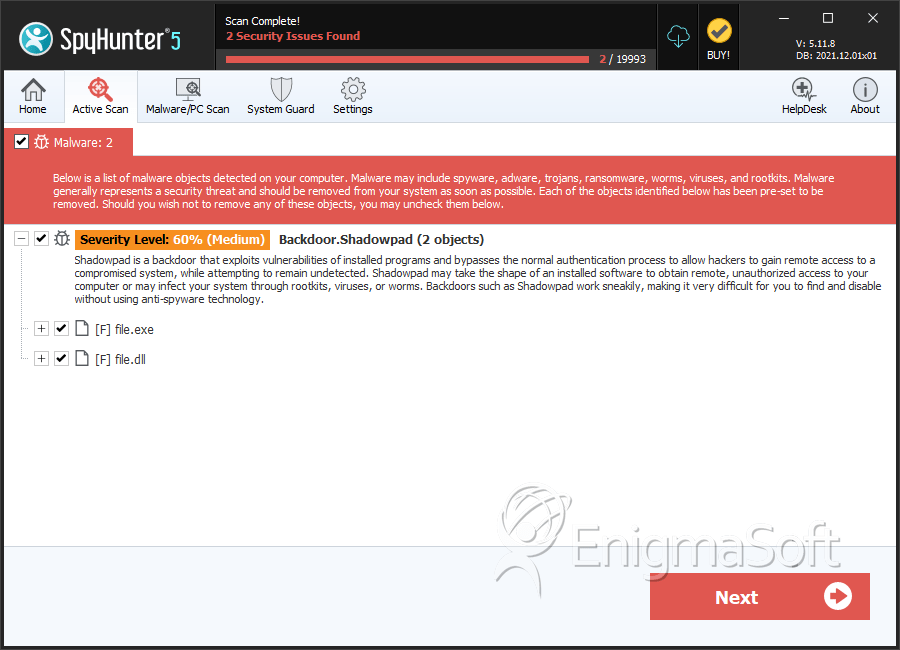

| Nível da Ameaça: | 60 % (Médio) |

| Computadores infectados: | 324 |

| Visto pela Primeira Vez: | August 17, 2017 |

| Visto pela Última Vez: | April 21, 2023 |

| SO (s) Afetados: | Windows |

O ShadowPad é um Trojan de backdoor ameaçador que recebeu ampla atenção em agosto de 2017, devido ao número de computadores comprometidos por seu ataque. O ShadowPad conseguiu permanecer despercebido por um longo tempo em várias redes e servidores da cadeia de suprimentos, permitindo que criminosos obtenham acesso não autorizado a dispositivos direcionados. O ShadowPad foi finalmente descoberto em julho de 2017. O ShadowPad foi descoberto pela primeira vez depois que os invasores investigaram solicitações DNS suspeitas provenientes de dispositivos afetados. Os pesquisadores de segurança do PC que investigavam o ShadowPad descobriram um programa legítimo de gerenciamento de servidores que estava sendo usado para fins inseguros.

Índice

O Que Deu Errado com o ShadowPad Original

O ShadowPad é usado por várias instituições, universidades, empresas de comunicação, fábricas e outras corporações. No entanto, este kit de gerenciamento de servidores recebeu uma atualização com um novo módulo que criou solicitações DNS suspeitas. Este módulo corrompido veio do desenvolvedor oficial e tinha uma assinatura digital válida, mas foi projetado para conectar-se a um domínio específico a cada oito horas. Esses domínios eram servidores de comando e controle do ShadowPad. O ShadowPad estava relatando informações sobre os dispositivos do computador para esses domínios. Algumas das informações transmitidas pelo ShadowPad incluem endereço IP, domínios associados e a configuração do dispositivo. Os pesquisadores de malware acreditavam que as comunicações entre o ShadowPad e seus servidores de comando e controle eram monitoradas pelos atacantes manualmente e usadas para direcionar dispositivos específicos para coletar outros dados valiosos.

Como a Investigação do ShadowPad Progrediu

Parece que as pessoas responsáveis por esses ataques desenvolveram um Trojan backdoor com recursos completos que foram entregues aos computadores das vítimas. O ShadowPad altera as configurações do Registro do computador afetado para garantir que seja executado automaticamente sempre que o computador afetado for iniciado. Uma vez instalado o ShadowPad, os criminosos podem usar o ShadowPad para obter acesso total ao computador infectado. Usando esse acesso, outros malwares podem ser baixados e instalados. Parece que alguns ataques do ShadowPad foram usados para baixar e instalar o ransomware. No entanto, esse ataque de malware foi uma oportunidade perdida para os criminosos, pois parece que os pesquisadores de malware conseguiram bloquear a propagação desse ataque antes que se tornasse muito ameaçador. No entanto, essa vulnerabilidade ainda pode existir e ser revisada no futuro para realizar vários ataques de malware.

Detalhes Adicionais do Ataque do ShadowPad

A situação do ShadowPad é interessante principalmente porque o software que envolve o ShadowPad é usado por centenas de grandes empresas e instituições em todo o mundo. O ShadowPad se tornou um dos maiores ataques às cadeias de suprimentos e, felizmente, foi detectado e corrigido rapidamente. O backdoor instalado pelo ShadowPad poderia ter permitido um ataque maciço, com o potencial de causar danos ilimitados à infraestrutura e finanças em todo o mundo. O NetSarang, o fornecedor do ShadowPad, conseguiu fechar essa brecha e impedir a invasão. A história de como os pesquisadores de segurança de PCs conseguiram rastrear a presença da vulnerabilidade do ShadowPad e o ataque iminente podem apontar para alguma conexão com o Winnti APT (Ameaça de persistência avançada), um grupo de hackers chinês que pode ser patrocinado pelo estado. Algumas das conexões incluem algumas semelhanças entre o ShadowPad e variantes de malware usadas por esse grupo, bem como algumas das técnicas e procedimentos usados no ataque. No entanto, nenhuma conexão firme foi estabelecida com esse grupo criminoso.

Protegendo Dispositivos e Redes contra o ShadowPad e Ameaças Semelhantes

Claramente, a melhor maneira de proteger os dispositivos contra esses ataques é garantir que o software esteja totalmente atualizado, o que remove o módulo ShadowPad corrompido que permite os ataques de backdoor. Também é importante monitorar todas as comunicações da rede quanto a algo suspeito, o que pode indicar a presença de um ataque do ShadowPad. Além disso, um programa de segurança confiável também pode ajudar a manter dispositivos e redes seguros.

SpyHunter detecta e remove ShadowPad

ShadowPad capturas de tela

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 0009f4b9972660eeb23ff3a9dccd8d86 | 5 |

| 2. | file.dll | 97363d50a279492fda14cbab53429e75 | 0 |

| 3. | file.dll | dac6dd4943f23b325e361552c0b8b77a | 0 |

| 4. | file.dll | 82e237ac99904def288d3a607aa20c2b | 0 |

| 5. | file.dll | 22593db8c877362beb12396cfef693be | 0 |