Epoblockl Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 4 |

| Visto pela Primeira Vez: | November 20, 2018 |

| Visto pela Última Vez: | March 30, 2019 |

| SO (s) Afetados: | Windows |

O Epoblockl Ransomware é um Trojan de ransomware de criptografia que é usado para tomar os arquivos das vítimas como reféns e exigir o pagamento de um resgate em troca dos dados comprometidos. O Epoblockl Ransomware é uma variante do HiddenTear, uma plataforma de ransomware de código aberto que está disponível desde 2015 e gerou inúmeras variantes. A variante Epoblockl Ransomware apareceu especificamente em novembro de 2018.

Índice

Por que o Epoblockl Ransomware é Ameaçador

O Epoblockl Ransomware é normalmente distribuído usando anexos de e-mail de spam corrompidos, geralmente na forma de documentos do Microsoft Word com scripts de macros incorporados que baixam e instalam o Epoblockl Ransomware no computador da vítima. Uma vez que o Epoblockl Ransomware tenha sido instalado, ele usa as criptografias AES e RSA para tornar os arquivos da vítima inacessíveis. O Epoblockl Ransomware tem como alvo uma grande variedade de tipos de arquivos, que podem incluir arquivos com as seguintes extensões:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx, .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr , .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc, .qbp, .aif, .qba, .tlg, .qbx, .qby , .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd, .cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4, , .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt, .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw, .clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

O Epoblockl Ransomware marca os arquivos da vítima com novas extensões de arquivo, que podem ser '.Epoblockl' ou '.Crypted', dependendo da variante específica do Epoblockl Ransomware que infectou o computador da vítima. Uma vez que os arquivos da vítima tenham sido criptografados, o Epoblockl Ransomware entrega uma nota de resgate na área de trabalho do computador da vítima que contém a seguinte mensagem de texto:

'Seus arquivos foram criptografados com o AES-128

tommy.sanders@tutanota.com, 0btc.

Por favor, pague imediatamente'

A nota de resgate do Epoblockl Ransomware normalmente assume a forma de um arquivo de texto chamado 'EPOBLOCKL-NOTE.txt' ou 'CRYPTED-NOTE.txt'. Os pesquisadores de segurança do PC observaram algumas variantes do Trojan Epoblockl Ransomware, todas derivados do HiddenTear.

Protegendo os Seus Dados contra Ameaças como o Epoblockl Ransomware

Os criminosos responsáveis pelo Epoblockl Ransomware não devem ser contatados. Entrar em contato com esses criminosos irá expô-lo a infecções adicionais e não fará nada para ajudar a restaurar quaisquer dados comprometidos pelo ataque do Epoblockl Ransomware. Além disso, é importante ter backups dos arquivos, armazenados na nuvem ou em um dispositivo de memória externa. Ter backups dos arquivos garante que os usuários de computador possam restaurar os seus dados rapidamente após uma infecção pelo Epoblockl Ransomware sem precisar entrar em contato com os criminosos e correrem o risco de problemas adicionais. Infelizmente, devido à força do método de criptografia usado pelo ataque do Epoblockl Ransomware, não é possível descriptografar os dados criptografados pelo Epoblockl Ransomware sem ter a chave de descriptografia. Portanto, prevenção é a medida mais importante. Além dos backups dos arquivos, os usuários de computador também devem se certificar de que tenham um programa de segurança forte e totalmente atualizado, que tomem medidas para lidar com segurança com qualquer email de spam ou conteúdo indesejado semelhante e potencialmente ameaçador.

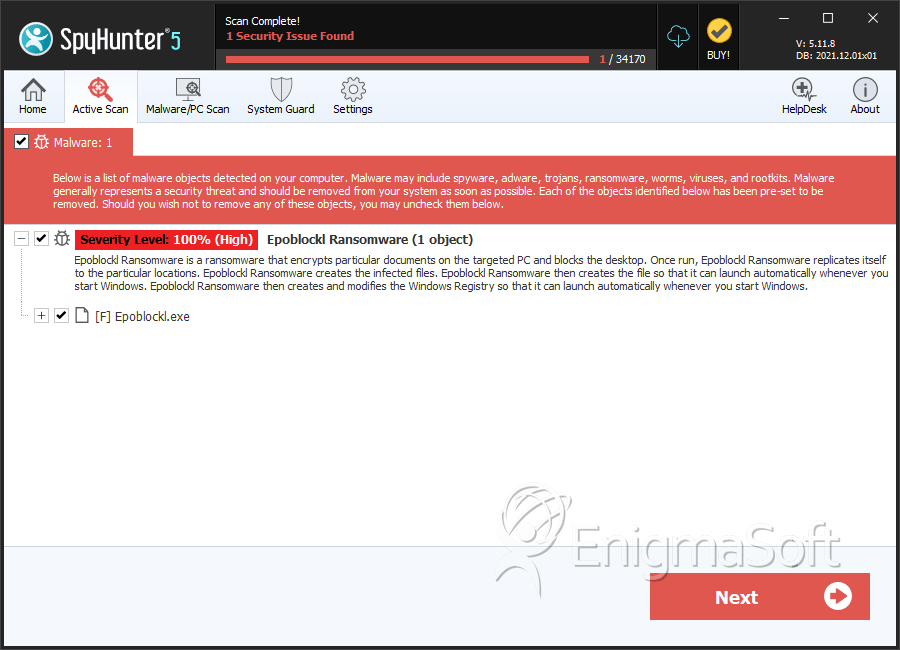

SpyHunter detecta e remove Epoblockl Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | Epoblockl.exe | e16aa5abbe623ae88b549d80a1c24b91 | 1 |