Phreaker Ransomware

Karta wyników zagrożenia

Karta wyników zagrożeń EnigmaSoft

EnigmaSoft Threat Scorecards to raporty oceniające różne zagrożenia złośliwym oprogramowaniem, które zostały zebrane i przeanalizowane przez nasz zespół badawczy. EnigmaSoft Threat Scorecards ocenia i klasyfikuje zagrożenia przy użyciu kilku wskaźników, w tym rzeczywistych i potencjalnych czynników ryzyka, trendów, częstotliwości, rozpowszechnienia i trwałości. Karty oceny zagrożeń EnigmaSoft są regularnie aktualizowane na podstawie danych i wskaźników naszych badań i są przydatne dla szerokiego grona użytkowników komputerów, od użytkowników końcowych poszukujących rozwiązań do usuwania złośliwego oprogramowania ze swoich systemów po ekspertów ds. bezpieczeństwa analizujących zagrożenia.

Karty wyników zagrożeń EnigmaSoft wyświetlają wiele przydatnych informacji, w tym:

Ranking: Ranking konkretnego zagrożenia w bazie danych zagrożeń EnigmaSoft.

Poziom ważności: Określony poziom ważności obiektu, przedstawiony liczbowo, na podstawie naszego procesu modelowania ryzyka i badań, jak wyjaśniono w naszych Kryteriach oceny zagrożeń .

Zainfekowane komputery: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

Zobacz także Kryteria oceny zagrożeń .

| Poziom zagrożenia: | 100 % (Wysoka) |

| Zainfekowane komputery: | 4 |

| Pierwszy widziany: | October 6, 2022 |

| Ostatnio widziany: | March 1, 2023 |

| Systemy operacyjne, których dotyczy problem: | Windows |

Phreaker Ransomware to złośliwe oprogramowanie oparte na bardzo popularnym wśród cyberprzestępców szczepie ransomware, znanym jako Chaos Ransomware . Zagrożenia tego typu są wykorzystywane do celowania w dane na naruszonych urządzeniach i sprawiają, że stają się one całkowicie bezużyteczne. Zagrożenia ransomware osiągają ten szkodliwy cel, uruchamiając proces szyfrowania za pomocą wystarczająco silnego algorytmu kryptograficznego. Przywrócenie plików, których dotyczy problem, jest zazwyczaj niemożliwe bez posiadania odpowiednich kluczy odszyfrowywania.

Gdy Phreaker zostanie uruchomiony w zainfekowanym systemie, zaszyfruje dokumenty, archiwa, bazy danych, pliki PDF i wiele innych typów plików. Większość zagrożeń ransomware oznacza blokowane pliki, dołączając określone rozszerzenie pliku do oryginalnych nazw plików. Jednak Phreaker działa w inny sposób - dodaje do nazw plików inny losowo wygenerowany 4-znakowy ciąg. Na koniec notatka z żądaniem okupu jest dostarczana w pliku tekstowym o nazwie „read_it.txt”.

Notatka dotycząca okupu Phreakera stwierdza, że ofiary muszą zapłacić napastnikom 100 dolarów. Pieniądze należy przesłać na podany adres portfela kryptograficznego za pomocą kryptowaluty Bitcoin. Dodatkowo potwierdzenie transakcji musi zostać wysłane na adres e-mail kontrolowany przez hakerów. W zamian ofiarom obiecuje się otrzymać niezbędne klucze deszyfrujące i klucz deszyfrujący. Jednak żądanie okupu nie zawiera dokładnych adresów e-mail, a zamiast tego zawiera symbol zastępczy. Oznacza to, że nawet jeśli ofiary zdecydują się zapłacić okup, nadal nie będą miały możliwości przywrócenia zablokowanych danych.

Pełny tekst wiadomości od Phreaker Ransomware to:

„Złośliwe oprogramowanie Phreaker zainfekowało Twój komputer.

Na szczęście dla ciebie jest to miejsce poza Ameryką i jesteśmy dumni z tego, że pomagamy ci odzyskać twoje pliki.Wyślij niewielką płatność w bitcoinach od 100 $ do

19DpJAWr6NCVT2oAnWieozQPsRK7Bj83r4Prześlij e-mailem @protonmail swoją płatność i klucz publiczny, aby otrzymać klucz prywatny i deszyfrator.'

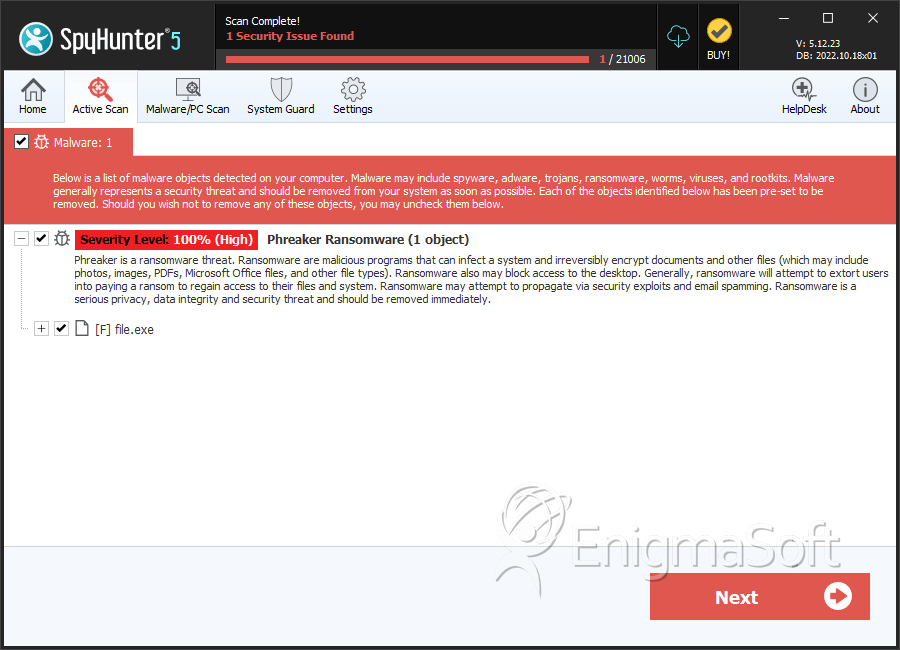

SpyHunter wykrywa i usuwa Phreaker Ransomware

Szczegóły systemu plików

| # | Nazwa pliku | MD5 |

Wykrycia

Wykrycia: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | f4f13a5e6735a9d891a242e8d2f5c57e | 2 |