Farattack Ransomware

Karta wyników zagrożenia

Karta wyników zagrożeń EnigmaSoft

EnigmaSoft Threat Scorecards to raporty oceniające różne zagrożenia złośliwym oprogramowaniem, które zostały zebrane i przeanalizowane przez nasz zespół badawczy. EnigmaSoft Threat Scorecards ocenia i klasyfikuje zagrożenia przy użyciu kilku wskaźników, w tym rzeczywistych i potencjalnych czynników ryzyka, trendów, częstotliwości, rozpowszechnienia i trwałości. Karty oceny zagrożeń EnigmaSoft są regularnie aktualizowane na podstawie danych i wskaźników naszych badań i są przydatne dla szerokiego grona użytkowników komputerów, od użytkowników końcowych poszukujących rozwiązań do usuwania złośliwego oprogramowania ze swoich systemów po ekspertów ds. bezpieczeństwa analizujących zagrożenia.

Karty wyników zagrożeń EnigmaSoft wyświetlają wiele przydatnych informacji, w tym:

Ranking: Ranking konkretnego zagrożenia w bazie danych zagrożeń EnigmaSoft.

Poziom ważności: Określony poziom ważności obiektu, przedstawiony liczbowo, na podstawie naszego procesu modelowania ryzyka i badań, jak wyjaśniono w naszych Kryteriach oceny zagrożeń .

Zainfekowane komputery: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

Zobacz także Kryteria oceny zagrożeń .

| Poziom zagrożenia: | 100 % (Wysoka) |

| Zainfekowane komputery: | 2 |

| Pierwszy widziany: | February 8, 2022 |

| Ostatnio widziany: | February 8, 2022 |

| Systemy operacyjne, których dotyczy problem: | Windows |

Farattack Ransomware to złośliwe zagrożenie złośliwym oprogramowaniem, które może uniemożliwić swoim ofiarom dostęp do własnych danych. Zagrożenie jest dostarczane na docelowy komputerpotajemnie, po czym uruchomi potężną procedurę szyfrowania. Korzystając z niemożliwego do złamania algorytmu kryptograficznego, Farattack zablokuje prawie wszystkie pliki przechowywane na złamanym urządzeniu, czyniąc je bezużytecznymi. Użytkownicy, którzy chcą przywrócić swoje dane, przekonają się, że zrobienie tego bez płacenia hakerom za klucz odszyfrowywania jest prawie niemożliwe.

Ofiary zauważą również, że wszystkie pliki, których dotyczy problem, mają teraz „.farattack” dodany do ich oryginalnych nazw jako nowe rozszerzenie pliku. Co więcej, zagrożenie utworzy nowy plik tekstowy zawierający żądanie okupu. Nazwa pliku tekstowego to „How_to_recovery.txt”.

Spis treści

Przegląd notatki o okupie

Wiadomość znaleziona w pliku tekstowym sama w sobie zawiera niewiele przydatnych informacji. W rzeczywistości prawie cała notatka jest poświęcona wyjaśnieniu, w jaki sposób ofiary zagrożenia mogą kontaktować się z cyberprzestępcami w celu uzyskania dodatkowych instrukcji. Wydaje się, że głównym kanałem komunikacji jest dedykowana strona internetowa hostowana w sieci TOR.

Jeśli jednak dostęp do witryny jest zbyt trudny dla ofiar, dwa adresy e-mail — „ithelp02@decorous.cyou” i „ithelp02@wholeness.business” — zostają pozostawione jako sposób na skontaktowanie się z hakerami. Farattack Ransomware ostrzega ofiary, że jeśli nie wyślą wiadomości w ciągu pierwszych 72 godzin, cena żądanego okupu wzrośnie.

Pełny tekst notatki to:

' Skontaktuj się z nami w sprawie ceny i uzyskaj oprogramowanie deszyfrujące.

Zauważ, że ten serwer jest dostępny tylko przez przeglądarkę Tor Postępuj zgodnie z instrukcjami, aby otworzyć link:

qd7pcafncosqfqu3ha6fcx4h6sr7tzwagzpcdcnytiw3b6varaeqv5yd.cebulaWpisz adres „hxxps://www.torproject.org” w przeglądarce internetowej. Otwiera witrynę Tor.

Naciśnij "Pobierz Tor", a następnie "Pobierz pakiet Tora z przeglądarką", zainstaluj i uruchom.

Teraz masz przeglądarkę Tor. W przeglądarce Tor otwórz plik qd7pcafncosqfqu3ha6fcx4h6sr7tzwagzpcdcnytiw3b6varaeqv5yd.onion

Rozpocznij czat i postępuj zgodnie z dalszymi instrukcjami.

Jeśli nie możesz skorzystać z powyższego linku, skorzystaj z adresu e-mail:

ithelp02@decorous.cyou

ithelp02@wholeness.business- Aby się z nami skontaktować, utwórz nowe bezpłatne konto e-mail na stronie: protonmail.com

JEŚLI NIE SKONTAKTUJ SIĘ Z NAMI W CIĄGU 72 GODZIN, CENA BĘDZIE WYŻSZA. '

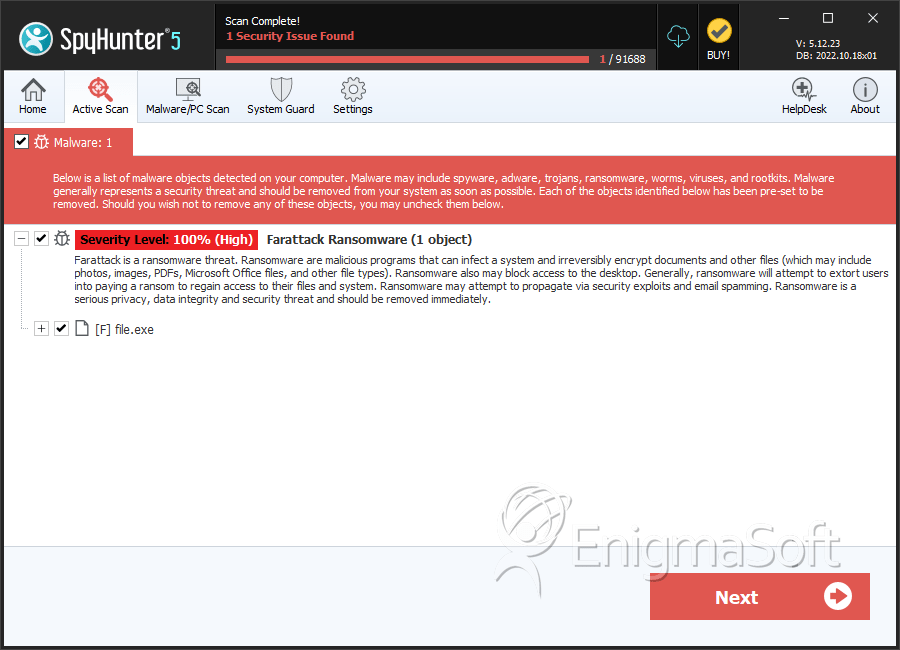

SpyHunter wykrywa i usuwa Farattack Ransomware

Szczegóły systemu plików

| # | Nazwa pliku | MD5 |

Wykrycia

Wykrycia: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 1c021f42e3a138060e1d298726d1579f | 1 |