Eeyee Ransomware

Eeyee Ransomware to złośliwe oprogramowanie zaprojektowane specjalnie do blokowania plików i danych swoich ofiar. Zagrożenia ransomware osiągają swoje nikczemne cele, wykonując procedurę szyfrowania obejmującą niemożliwy do złamania algorytm kryptograficzny. Chociaż pliki, których dotyczy problem, będą nadal obecne w systemie, staną się niedostępne i nie będą nadawać się do użytku.

Atakujący będą następnie wyłudzać od ofiary pieniądze w zamian za dostarczenie wymaganych kluczy deszyfrujących. Większość operacji ransomware wykorzystuje również inne metody wymuszeń, takie jak zbieranie prywatnych danych, a następnie grożenie ich upublicznieniem.

W ramach programowania Eeyee Ransomware wygeneruje losowy klucz identyfikacyjny dla konkretnej ofiary, składający się z długiego ciągu znaków. Ten klucz obok „.eeyee” zostanie dołączony do oryginalnych nazw wszystkich zaszyfrowanych plików. Wreszcie, zagrożenie dostarczy żądanie okupu do zaatakowanego systemu. Wiadomość z żądaniem okupu zostanie umieszczona w pliku tekstowym o nazwie „6pZZ_HOW_TO_DECRYPT.txt”.

Spis treści

Szczegóły dotyczące okupu

Wiadomość od hakera stwierdza, że ze zhakowanych urządzeń uzyskano informacje, takie jak dane osobowe, raporty finansowe lub inne istotne dokumenty. Ofiary, które nie chcą płacić żądanego okupu, będą miały swoje informacje opublikowane na dedykowanej stronie wycieku, hostowanej w sieci TOR. Komunikacja z atakującymi może odbywać się za pośrednictwem oddzielnej witryny hostowanej w tej samej sieci. Aby uzyskać do niego dostęp, użytkownicy będą musieli wprowadzić dane logowania i hasło znajdujące się w żądaniu okupu.

Pełny tekst notatki to:

' Twoja sieć została naruszona i wszystkie dane zostały zaszyfrowane.

Dane osobowe, sprawozdania finansowe i ważne dokumenty są gotowe do ujawnienia.Aby odszyfrować wszystkie dane i zapobiec ujawnieniu eksfiltrowanych plików pod adresem

hxxp://hiveleakdbtnp76ulyhi52eag6c6tyc3xw7ez7iqy6wc34gd2nekazyd.onion/

musisz kupić nasze oprogramowanie deszyfrujące.Prosimy o kontakt z naszym działem sprzedaży pod adresem:

hxxp://hivecust6vhekztbqgdnkks64ucehqacge3dij3gyrrpdp57zoq3ooqd.cebula/Zaloguj sie:

Hasło:

Aby uzyskać dostęp do stron .onion, pobierz i zainstaluj przeglądarkę Tor pod adresem:

hxxps://www.torproject.org/ (przeglądarka Tor nie jest z nami powiązana)Postępuj zgodnie z poniższymi wskazówkami, aby uniknąć utraty danych: Nie modyfikuj, nie zmieniaj nazwy ani nie usuwaj plików *.key.eeyee. Twoje dane będą

nie do odszyfrowania.Nie modyfikuj ani nie zmieniaj nazw zaszyfrowanych plików. Stracisz je.

Nie zgłaszaj się na policję, FBI itp. Nie dbają o Twój biznes.

Po prostu nie pozwolą ci zapłacić. W rezultacie stracisz wszystko.Nie zatrudniaj firmy zajmującej się odzyskiem.

Nie mogą odszyfrować bez klucza.

Nie dbają też o Twój biznes.Wierzą, że są dobrymi negocjatorami, ale tak nie jest.

Zwykle zawodzą. Więc mów za siebie.

Nie odrzucaj zakupu.

Eksfiltrowane pliki zostaną ujawnione publicznie. '

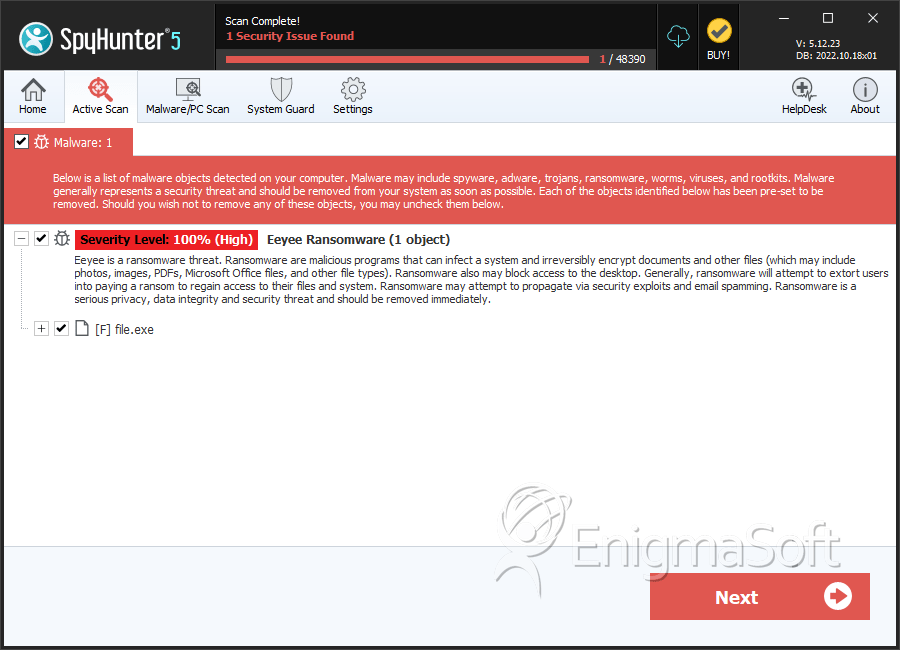

SpyHunter wykrywa i usuwa Eeyee Ransomware

Szczegóły systemu plików

| # | Nazwa pliku | MD5 |

Wykrycia

Wykrycia: liczba potwierdzonych i podejrzewanych przypadków określonego zagrożenia wykrytych na zainfekowanych komputerach według danych SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 9be36e26502078b2ce42beb735e96673 | 0 |