SNAKE Ransomware

Honderden honderden ransomware-bedreigingen van lage kwaliteit worden elk jaar online verspreid. High-end trojans voor gegevensvergrendeling zijn echter veel schaarser en interessanter. Een van de nieuwste bedreigingen van dit type heet SNAKE Ransomware. De SNAKE Ransomware lijkt een geavanceerd en goed doordacht project dat waarschijnlijk het doen is van ervaren cybercriminelen. Deze bedreiging richt zich op bedrijfsnetwerken en zorgt ervoor dat maximale schade wordt aangericht door de gegevens van hele netwerken te coderen. Interessant genoeg is de SNAKE Ransomware geschreven in een programmeertaal die niet erg gebruikelijk is als het gaat om het maken van malware - de Golang-taal. Bovendien hebben de auteurs van de SNAKE Ransomware ervoor gezorgd dat hun dreiging zwaar wordt verdoezeld, wat het analyseren en bestrijden van de gegevensvergrendelende Trojan veel moeilijker maakt.

Inhoudsopgave

Voortplanting en versleuteling

De infectievectoren die betrokken zijn bij de distributie van de SNAKE Ransomware zijn momenteel onbekend. De aanvallers gebruiken mogelijk frauduleuze e-mails met beschadigde bijlagen om hun doelen te compromitteren. Om de beoogde gegevens te vergrendelen, past de SNAKE Ransomware een veilig coderingsalgoritme toe dat de gegevens onbruikbaar maakt. De meeste ransomware-bedreigingen passen een vaste extensie toe op de nieuw vergrendelde gegevens. Dit is echter niet wat er gebeurt met de SNAKE Ransomware. In plaats daarvan voegt de SNAKE Ransomware een verschillende extensie met vijf symbolen toe aan elk getroffen bestand. Een bestand met de naam 'winter-sun.jpeg' kon in eerste instantie bijvoorbeeld worden hernoemd naar 'winter-sun.jpeg.7vO3s'. Elk bestand heeft echter een unieke, willekeurig gegenereerde extensie van vijf tekens.

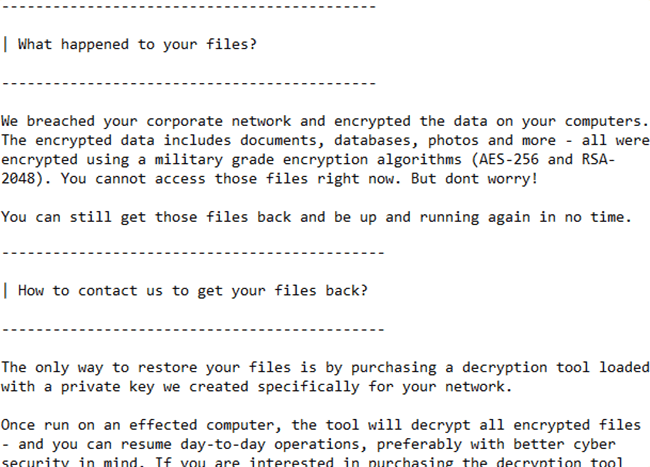

The Ransom Note

Vervolgens zal de SNAKE Ransomware zijn losgeldbericht laten vallen, dat is opgenomen in het bestand 'Fix-Your-Files.txt'. Zoals bij de meeste ransomware-bedreigingen, wordt de losgeldnota van de SNAKE Ransomware op het bureaublad van het slachtoffer neergezet. De makers van de SNAKE Ransomware eisen een aanzienlijk bedrag als ze een decoderingstool willen aanbieden. De aanvallers willen via e-mail gecontacteerd worden voor aanvullende informatie - 'bapcocrypt@ctemplar.com.'

Vertrouw de beloften van cyberboeven niet. Talloze gebruikers zijn gevallen voor het bedrog van cybercriminelen en ondanks het betalen van wat van hen wordt geëist, blijven ze vaak met lege handen. Als u de SNAKE Ransomware van uw systeem wilt verwijderen, moet u vertrouwen op een gerenommeerde anti-malware-oplossing die voor deze plaag zorgt en u in de toekomst veilig houdt.