Pay Ransomware

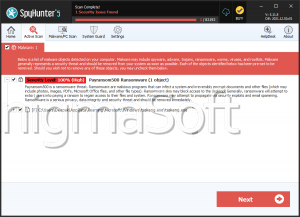

साइबर सुरक्षा शोधकर्ताओं ने एक और हानिकारक रैंसमवेयर खतरे का खुलासा किया है। पे रैनसमवेयर नाम दिया गया है, और जोरिस्ट रैनसमवेयर परिवार से संबंधित है, यह खतरा इस रैंसमवेयर परिवार की शक्तिशाली क्षमताओं को बरकरार रखता है और इससे संक्रमित सिस्टम को महत्वपूर्ण नुकसान हो सकता है। एक सैन्य-ग्रेड क्रिप्टोग्राफ़िक एल्गोरिथम के साथ एक एन्क्रिप्शन रूटीन को क्रियान्वित करके, पे रैंसमवेयर प्रभावी रूप से फ़ाइल प्रकारों की एक विस्तृत श्रृंखला को पूरी तरह से अनुपयोगी बना सकता है। इसके बाद हमलावर एन्क्रिप्टेड डेटा को बंधक बनाकर पीड़ित से जबरन वसूली करेंगे।

जब भी Pay Ransomware किसी फ़ाइल को प्रोसेस करता है, तो वह एक नए एक्सटेंशन के रूप में '.Pay' जोड़कर उस फ़ाइल का मूल नाम भी बदल देता है। बाद में, मैलवेयर फिरौती मांगने वाला संदेश देने के लिए आगे बढ़ेगा। यह सुनिश्चित करने के लिए कि प्रभावित उपयोगकर्ता हैकर के निर्देशों को देखेंगे, खतरा 'HOW TO DECRYPT FILES.txt' नाम की एक टेक्स्ट फ़ाइल जेनरेट करेगा, साथ ही उन्हें एक पॉप-अप विंडो में प्रदर्शित करेगा।

मांगों का अवलोकन

पॉप-अप विंडो में दिखाया गया फिरौती नोट और टेक्स्ट फ़ाइल में निहित एक समान है। संदेश के अनुसार, पे रैनसमवेयर के पीछे धमकी देने वाले अभिनेता ठीक $50 की फिरौती प्राप्त करना चाहते हैं। हालांकि, वे केवल बिटकॉइन में भुगतान स्वीकार करेंगे, जिसमें धन को नोट में दिए गए क्रिप्टो-वॉलेट पते पर स्थानांतरित किया जाना है। भुगतान करने के बाद, पीड़ितों को qTox चैट क्लाइंट को डाउनलोड करना होगा, माना जाता है कि हमलावरों से उनके डेटा की बहाली के लिए आवश्यक डिक्रिप्शन कुंजी प्राप्त करने के लिए। नोट में चेतावनी दी गई है कि पीड़ितों के पास सही कोड दर्ज करने के लिए केवल 5 प्रयास हैं, और प्रयासों की सीमा को पार करने से सभी लॉक किए गए डेटा को स्पष्ट रूप से नष्ट कर दिया जाएगा।

फिरौती मांगने वाले नोट का पूरा पाठ है:

' ध्यान दें! आपकी सभी फाइलें एन्क्रिप्ट की गई हैं!

अपनी फ़ाइलों को पुनर्स्थापित करने और उन तक पहुँचने के लिए,

हमें इस पते पर बिटकॉइन में 50 यूएसडी मूल्य भेजेंbc1qmsfh4lz8nar89zvxkverwurkjrmg4d9vqjgj7g

(?? बिटकॉइन पता ??)आपके पास कोड दर्ज करने के 5 प्रयास हैं।

जब वह संख्या पार हो गई हो,

सभी डेटा अपरिवर्तनीय रूप से नष्ट हो जाते हैं।

कोड डालते समय सावधान रहें।जैसे ही आप हमें भुगतान भेजते हैं, क्या आप qTox क्लाइंट से कोड की समीक्षा करेंगे जिसे आपको डाउनलोड करने की आवश्यकता है ताकि हम आपको डिक्रिप्शन कोड भेज सकें (और पढ़ें कि qTox क्लाइंट नीचे क्या है)

यदि आप इसे हमसे संपर्क करना चाहते हैं तो क्या आप ओपन सोर्स प्रोजेक्ट qTox डाउनलोड कर सकते हैं और मुझे इस आईडी पर जोड़ सकते हैं (भुगतान के बाद अपना कोड प्राप्त करने के लिए आपको हमसे संपर्क करने की आवश्यकता है)

पहचान:

9F15A8EE857F37F03C77A7723D50C47BBCA37 60997A993AB20D7D2A68C59F43D5EFD8AAD77B7अवलोकन: यहां कोई भी एंटीवायरस आपकी मदद नहीं कर सकता है, वे केवल उस क्लाइंट को हटा देंगे जो इसे शुरू करता है और आपकी फ़ाइलों को डिक्रिप्ट करने का हर मौका हटा देता है, शुभकामनाएँ! '