Trojan.Dropper

Karta e rezultateve të kërcënimit

EnigmaSoft Threat Scorecard

Kartat e rezultateve të kërcënimit EnigmaSoft janë raporte vlerësimi për kërcënime të ndryshme malware, të cilat janë mbledhur dhe analizuar nga ekipi ynë i kërkimit. Kartat e rezultateve të EnigmaSoft Threat vlerësojnë dhe renditin kërcënimet duke përdorur disa metrika, duke përfshirë faktorët e rrezikut të botës reale dhe të mundshme, tendencat, shpeshtësinë, prevalencën dhe qëndrueshmërinë. Kartat e rezultateve të EnigmaSoft Threat përditësohen rregullisht bazuar në të dhënat dhe metrikat tona të kërkimit dhe janë të dobishme për një gamë të gjerë përdoruesish kompjuterësh, nga përdoruesit fundorë që kërkojnë zgjidhje për të hequr malware nga sistemet e tyre deri tek ekspertët e sigurisë që analizojnë kërcënimet.

Kartat e rezultateve të EnigmaSoft Threat shfaqin një sërë informacionesh të dobishme, duke përfshirë:

Renditja: Renditja e një kërcënimi të veçantë në bazën e të dhënave të kërcënimeve të EnigmaSoft.

Niveli i ashpërsisë: Niveli i përcaktuar i ashpërsisë së një objekti, i përfaqësuar numerikisht, bazuar në procesin dhe kërkimin tonë të modelimit të rrezikut, siç shpjegohet në Kriteret tona të Vlerësimit të Kërcënimit .

Kompjuterët e infektuar: Numri i rasteve të konfirmuara dhe të dyshuara të një kërcënimi të veçantë të zbuluar në kompjuterët e infektuar siç raportohet nga SpyHunter.

Shihni gjithashtu Kriteret e Vlerësimit të Kërcënimit .

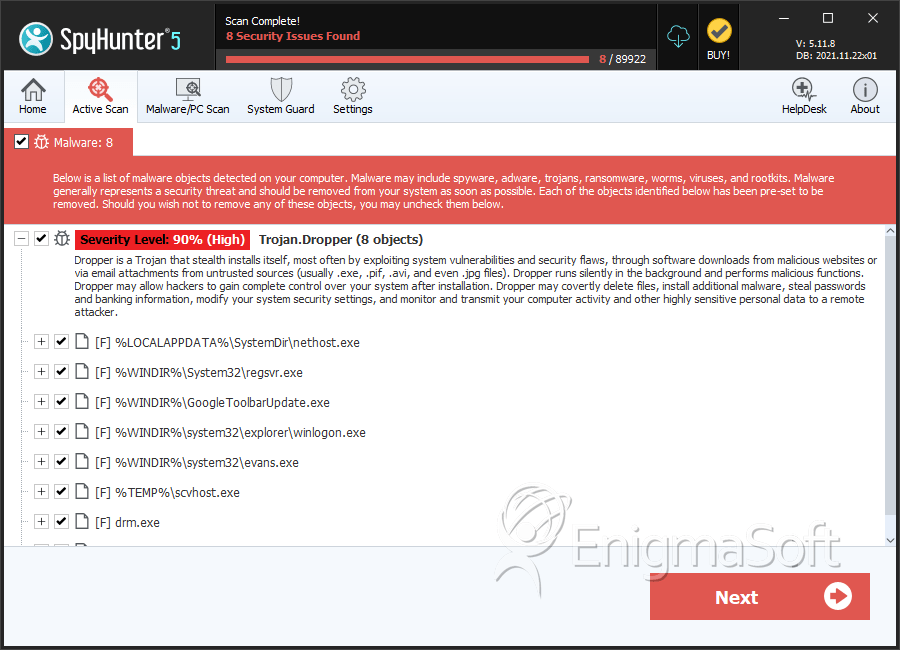

| Niveli i Kërcënimit: | 90 % (Lartë) |

| Kompjuterët e infektuar: | 3,496 |

| Parë për herë të parë: | July 24, 2009 |

| Parë për herë të fundit: | May 4, 2024 |

| OS/OS të prekura: | Windows |

Një Trojan.Dropper është projektuar për të dhënë një ngarkesë në sistemin kompjuterik të viktimës. Megjithatë, një Trojan.Dropper zakonisht do të udhëheqë një sulm në shkallë të gjerë, zakonisht jo vetë infeksionin përfundimtar. Në mënyrë tipike, një nga qëllimet kryesore të kriminelëve kompjuterikë është të gjejnë mënyra për të instaluar malware në kompjuterin e viktimës së tyre pa e paralajmëruar viktimën për ndërhyrjen. Një Trojan.Dropper është një metodë tipike që është mjaft e zakonshme. Në mënyrë tipike, një Trojan.Dropper përmban një infeksion malware brenda vetes i cili është krijuar për të dhënë infeksionin duke e kopjuar atë në sistemin e skedarëve të kompjuterit të viktimës. Një Trojan.Dropper zakonisht do të instalojë dhe ekzekutojë malware-in e instaluar dhe më pas shpesh do të fshijë vetë ose thjesht do të mbetet i padëmshëm në sistemin kompjuterik të viktimës.

Një Trojan.Dropper zakonisht do të jetë konfuz për viktimën dhe i krijuar për të mos shkaktuar asnjë simptomë. Një shembull tipik i një Trojan.Dropper është një mbrojtës i rremë i ekranit i cili, kur hapet, thjesht do të shfaqë një mesazh gabimi. Megjithatë, edhe pse mesazhi i gabimit mund të duket i vërtetë, ai në fakt do të ketë qenë pjesë e taktikave të Trojan.Dropper për të instaluar ngarkesën e tij pa e ditur përdoruesi për problemin. Shumë infeksione të Trojan.Dropper do të përfshijnë një algoritëm enkriptues të një lloj algoritmi turbullues ose paketues për ta bërë zbulimin dhe heqjen e tyre shumë më të vështirë se normalja.

Zakonisht, një Trojan.Dropper krijohet si një mënyrë për të shpërndarë malware, pasi një Trojan.Dropper është relativisht i lirë dhe i lehtë për t'u shpërndarë. Një Trojan.Dropper është gjithashtu me rrezik të ulët për kriminelët që e krijojnë atë, pasi është e lehtë për ta të mbulojnë gjurmët e tyre kur ka disa hapa drejt një infeksioni. Megjithatë, një nga veçoritë e infeksioneve Trojan.Dropper që i bën ata tërheqës për kriminelët është se ato mund të maskohen lehtësisht duke ndryshuar thjesht ikonën dhe emrin e skedarit. Ngarkesa e një Trojan.Dropper tipike do të ndryshojë nga një rast në tjetrin. Në mënyrë tipike, ata do të hedhin skedarë të ekzekutueshëm, të cilët më pas mund të infektojnë sistemin kompjuterik të viktimës ose të shkarkojnë malware nga një vendndodhje e largët.

Ka pak simptoma që lidhen me një Trojan.Dropper. Disa lloje të infeksioneve Trojan.Dropper do të shfaqin një mesazh gabimi të rremë gjatë uljes së ngarkesës së tyre. Megjithatë, shumicën e kohës një Trojan.Dropper nuk do të shfaqë fare shenja infeksioni. Zakonisht, simptomat në një sistem kompjuterik të infektuar do të shkaktohen nga ngarkesa e dobishme e Trojan.Dropper dhe jo nga pikatori. Disa shembuj të infeksioneve të Trojan.Dropper do të shoqërohen me rootkits që fshehin ngarkesën e Trojan.Dropper dhe gjithashtu mund të bëjnë ndryshime në cilësimet e sistemit dhe në Regjistrin e Windows.

Tabela e Përmbajtjes

Pseudonimet

15 shitës sigurie e shënuan këtë skedar si keqdashës.

| Softuer antivirus | Zbulim |

|---|---|

| AVG | RemoteAdmin.ARL |

| Fortinet | Riskware/ESurveiller |

| Ikarus | not-a-virus:Monitor.Win32.007SpySoft.308 |

| Sophos | e-Surveiller |

| AntiVir | SPR/Tool.E.Surveiller.D |

| F-Secure | Application.E.Surveiller |

| Kaspersky | not-a-virus:RemoteAdmin.Win32.eSurveiller.120 |

| eSafe | Virus in password protected archive |

| F-Prot | W32/eSurveiller.A |

| K7AntiVirus | Unwanted-Program |

| McAfee | Generic PUP.d |

| Panda | Trj/OCJ.A |

| AVG | Generic29.CEHH |

| Fortinet | W32/Injector.JLH!tr |

| Ikarus | MSIL |

SpyHunter zbulon dhe heq Trojan.Dropper

Detajet e sistemit të skedarit

| # | Emri i skedarit | MD5 |

Zbulimet

Zbulimet: Numri i rasteve të konfirmuara dhe të dyshuara të një kërcënimi të veçantë të zbuluar në kompjuterë të infektuar siç raportohet nga SpyHunter.

|

|---|---|---|---|

| 1. | hodhTBky6vN1.exe | e090572a3eb5ac6f1453926eae14ecec | 3,349 |

| 2. | regsvr.exe | e9f7627d4710e414b579003332287f05 | 32 |

| 3. | GoogleToolbarUpdate.exe | ce7679af9d8ad929a58e4398a8d382f8 | 7 |

| 4. | winlogon.exe | 155cca87bd1630c1550c15eff43c2b7a | 5 |

| 5. | evans.exe | fc1c976f0884c1b8e70b76a17d4ab6a3 | 4 |

| 6. | scvhost.exe | b751e973a0fa7cffcf60a548552ce45e | 2 |

| 7. | drm.exe | ccd63de22be14961e4357cca58eb8c5c | 1 |

| 8. | vscrtapp.exe | 1aca09c5eefb37539e86ec86dd3be72f | 1 |

| 9. | CLADD | 66e10615b5a98f6233650e7c01c8583d | 0 |

| 10. | CLADD | 3fd6fa1030e552338d2e5f5d4225342b | 0 |

| 11. | CLADD | bafbe70a02269df4b56ef48d9e250639 | 0 |

| 12. | CLADD | 007462b240ed46276d04935dfb59beb1 | 0 |

| 13. | CLADD | 2415eddcabb08b23deaf9d9e18e4b22d | 0 |

| 14. | CLADD | e2c82136ef5c002de2822a8ee7b36d4e | 0 |

| 15. | CLADD | 51de224c0942f0be15bb6f3eea8f27d4 | 0 |

| 16. | CLADD | 827c1269a52208f5094c36402015ef17 | 0 |

| 17. | CLADD | 50ae8903665b931c4553e7802003aafd | 0 |

| 18. | mediacodec.exe | a75d2ed1598b587cd5d5cd0b15163c9d | 0 |

| 19. | init.exe | fe9b99190fbbfcb4de1dbe77539a69c6 | 0 |

| 20. | ddexpshare.exe | d1b6f11c70a01983cd9d4822f5b06174 | 0 |

| 21. | svhost.exe | 979235c02243347568330cacbd00d739 | 0 |

| 22. | Svchost.exe | efbbda1cba44bc9d853269ed1f4efa41 | 0 |

| 23. | explorers.exe | 8135ad5d2966e8791cae5e80a79d8e87 | 0 |

| 24. | lsass.exe | 0d71c6ab6cbb7e701dcef8b1accf547d | 0 |

| 25. | winsys.exe | 166b5b6018e3475bedb35ae0d0eb64b2 | 0 |

| 26. | winsys.exe | ef019c4bdaffab7396649b6b072860a1 | 0 |

| 27. | win32.exe | bc588ff0a21c11d80af7d62584d4ab15 | 0 |

| 28. | new order.exe | f9da7ecfd5d1ac2510ca9113995f3b94 | 0 |