A Campanha do Hackbit Ransomware Usa o GuLoader contra Alvos Europeus

Os pesquisadores de segurança da Proofpoint descobriram recentemente uma campanha do ransomware Hackbit direcionada a funcionários de nível médio na Alemanha, Áustria e Suíça com e-mails contendo anexos maliciosos do Excel.

Os pesquisadores de segurança da Proofpoint descobriram recentemente uma campanha do ransomware Hackbit direcionada a funcionários de nível médio na Alemanha, Áustria e Suíça com e-mails contendo anexos maliciosos do Excel.

Os e-mails são enviados de contas registradas no GMX Mail, um provedor de e-mail gratuito com sede na Alemanha que atende principalmente uma base de clientes na Europa. O volume da campanha de spear-phishing por e-mail era relativamente baixo e tinha como alvo os setores jurídico, farmacêutico, financeiro, varejo, serviços comerciais e saúde. O foco da campanha foram os funcionários voltados para o cliente, com informações de contato prontamente disponíveis, como advogados, consultores, diretores gerentes, consultores de seguros, gerentes de projeto e diretores.

"O maior volume de mensagens que observamos foi enviado para os setores de tecnologia da informação, manufatura, seguros e tecnologia", dizia um relatório da Proofpoint.

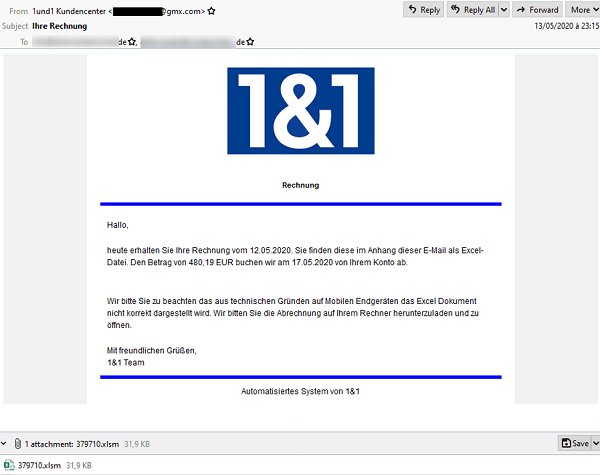

Os e-mails de spear-phishing foram criados para parecer documentos de reembolso de impostos e faturas de empresas locais. Um dos exemplos alemães usava o logotipo e a marca da 1 & 1, uma conhecida empresa de telecomunicações alemã. Alguns dos e-mails usavam linhas de assunto como "Ihre Rechnung (traduzido: sua conta)" e "Fwd: Steuerrückzahlung" (traduzido: Reembolso de imposto). "

Exemplo de um E-Mail "Ihre Rechnung (Transladed: Your Bill)". Fonte: Proofpoint

O Google Translate traduziu esse exemplo da isca alemã como:

Hoje você receberá sua fatura datada de 12.05.2020. Você o encontrará no anexo deste email como um arquivo do Excel. Debitaremos o valor de EUR480,19 da sua conta em 17 de maio de 2020.

Observe que, por motivos técnicos, o documento do Excel não é exibido corretamente em dispositivos móveis. Pedimos que você baixe a fatura no seu computador e abra-a.

Cumprimentos,

O email contém um anexo do Excel chamado 379710.xlsm, contendo macros maliciosas. Como nem o malware nem as macros podem funcionar em um dispositivo móvel, o email instrui o destinatário a abrir o anexo em um computador. Depois que o anexo é aberto, o usuário é instruído em alemão e inglês para ativar os macros do Excel.

Se a vítima cometer o erro de ativar macros na planilha do Excel, ela fará o download e executará o GuLoader, um dropper relativamente novo, mas generalizado, usado para entregar malware de segundo estágio. O dropper GuLoader está configurado para transferir e executar uma amostra do Hakbit, a variante mais recente do Thanos ransomware-como-um-serviço (SRAA).

O Hackbit ransomware usa a criptografia AES-256 para bloquear os arquivos da vítima e exige um resgate. Os autores da ameaça estão pedindo 250 Euros em bitcoin para descriptografar os dados. Apesar da quantia relativamente baixa do resgate, os pesquisadores notaram que em 16 de junho de 2020, não havia transações que indicassem pagamentos de resgate nas carteira de bitcoin listada na nota de resgate.