Sakura Ransomware

Bedreigingsscorekaart

EnigmaSoft Threat-scorekaart

EnigmaSoft Threat Scorecards zijn beoordelingsrapporten voor verschillende malwarebedreigingen die zijn verzameld en geanalyseerd door ons onderzoeksteam. EnigmaSoft Threat Scorecards evalueren en rangschikken bedreigingen met behulp van verschillende statistieken, waaronder reële en potentiële risicofactoren, trends, frequentie, prevalentie en persistentie. EnigmaSoft Threat Scorecards worden regelmatig bijgewerkt op basis van onze onderzoeksgegevens en statistieken en zijn nuttig voor een breed scala aan computergebruikers, van eindgebruikers die oplossingen zoeken om malware van hun systemen te verwijderen tot beveiligingsexperts die bedreigingen analyseren.

EnigmaSoft Threat Scorecards geven een verscheidenheid aan nuttige informatie weer, waaronder:

Rangschikking: de rangorde van een bepaalde bedreiging in de bedreigingsdatabase van EnigmaSoft.

Ernstniveau: het vastgestelde ernstniveau van een object, numeriek weergegeven, op basis van ons risicomodelleringsproces en onderzoek, zoals uitgelegd in onze dreigingsbeoordelingscriteria .

Geïnfecteerde computers: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers, zoals gerapporteerd door SpyHunter.

Zie ook Criteria voor dreigingsevaluatie .

| Dreigingsniveau: | 100 % (Hoog) |

| Geïnfecteerde computers: | 2 |

| Eerst gezien: | August 5, 2022 |

| Beïnvloede besturingssystemen: | Windows |

De Sakura Ransomware is een soort schadelijke dreiging die speciaal is gemaakt om te voorkomen dat de slachtoffers toegang krijgen tot hun eigen gegevens. De dreiging kan een groot aantal verschillende bestandstypen treffen en elk versleuteld bestand zal in een onbruikbare staat worden achtergelaten. Meestal zijn de aanvallers de enigen die over de decoderingssleutels beschikken die nodig zijn voor het herstellen van de gegevens. De Sakura Ransomware lijkt echter nog in ontwikkeling of in de testperiode, waardoor de beschikbare opties voor de slachtoffers verder worden beperkt.

De coderingsroutine van de dreiging is volledig functioneel en alle gerichte bestanden hebben '.Sakura' aan hun oorspronkelijke naam. De Sakura Ransomware levert ook een losgeldbrief met instructies, die op de gehackte apparaten wordt neergezet als een tekstbestand met de naam 'read_it.txt'. Bovendien zal de malware de huidige bureaubladachtergrond vervangen door een nieuwe.

In de instructies die door de Sakura Ransomware zijn achtergelaten, staat dat de cybercriminelen alleen losgeldbetalingen accepteren die zijn gedaan met de Bitcoin-cryptocurrency. Ze stellen gebruikers ook in staat om maximaal 3 vergrendelde bestanden te verzenden die zogenaamd gratis zullen worden gedecodeerd. Het probleem is dat de twee e-mailadressen die gebruikers moeten gebruiken om contact op te nemen met de hackers ontbreken. In plaats daarvan bevat de notitie twee tijdelijke namen - 'test@test.com' en 'test2@test.com'.

De volledige tekst van het bericht van Sakura Ransomware is:

' Maak je geen zorgen, je kunt al je bestanden teruggeven!

Al uw bestanden zoals documenten, foto's, databases en andere belangrijke zijn gecodeerd

Welke garanties geven wij u?

U kunt 3 van uw gecodeerde bestanden verzenden en wij decoderen deze gratis.

U moet deze stappen volgen om uw bestanden te decoderen:

1) Schrijf op onze e-mail: test@test.com (In geval van geen antwoord binnen 24 uur, controleer dan uw spam-map

of schrijf ons naar deze e-mail: test2@test.com)

2) Verkrijg Bitcoin (u moet betalen voor decodering in Bitcoins.

Na betaling sturen wij u de tool die al uw bestanden zal decoderen.) '

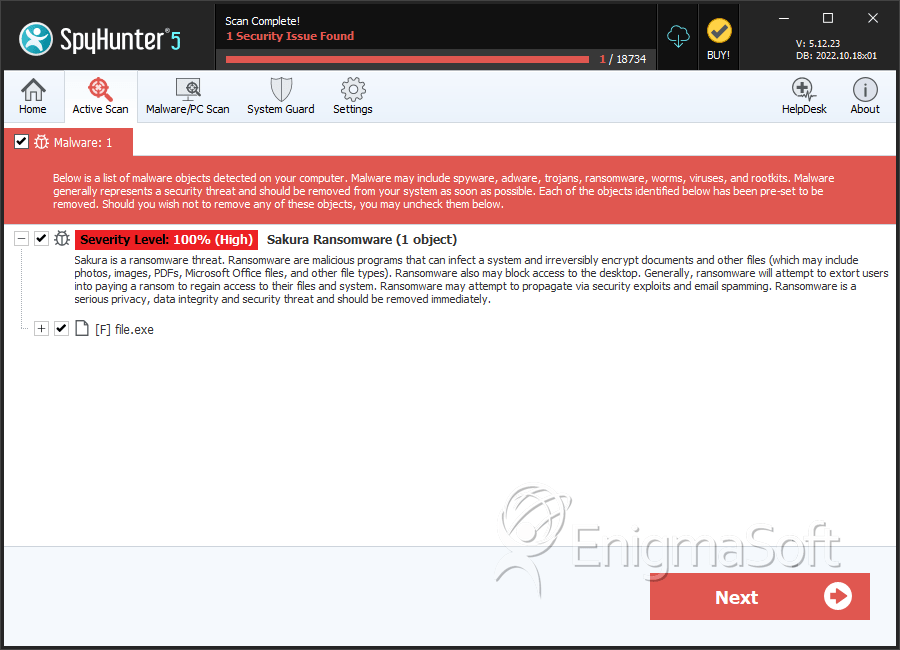

SpyHunter detecteert en verwijdert Sakura Ransomware

Bestandssysteemdetails

| # | Bestandsnaam | MD5 |

Detecties

Detecties: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers zoals gerapporteerd door SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | 4ccec502f148cf7ab415f6680bb7affa | 2 |