Dyre/Dyreza Trojan

Bedreigingsscorekaart

EnigmaSoft Threat-scorekaart

EnigmaSoft Threat Scorecards zijn beoordelingsrapporten voor verschillende malwarebedreigingen die zijn verzameld en geanalyseerd door ons onderzoeksteam. EnigmaSoft Threat Scorecards evalueren en rangschikken bedreigingen met behulp van verschillende statistieken, waaronder reële en potentiële risicofactoren, trends, frequentie, prevalentie en persistentie. EnigmaSoft Threat Scorecards worden regelmatig bijgewerkt op basis van onze onderzoeksgegevens en statistieken en zijn nuttig voor een breed scala aan computergebruikers, van eindgebruikers die oplossingen zoeken om malware van hun systemen te verwijderen tot beveiligingsexperts die bedreigingen analyseren.

EnigmaSoft Threat Scorecards geven een verscheidenheid aan nuttige informatie weer, waaronder:

Rangschikking: de rangorde van een bepaalde bedreiging in de bedreigingsdatabase van EnigmaSoft.

Ernstniveau: het vastgestelde ernstniveau van een object, numeriek weergegeven, op basis van ons risicomodelleringsproces en onderzoek, zoals uitgelegd in onze dreigingsbeoordelingscriteria .

Geïnfecteerde computers: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers, zoals gerapporteerd door SpyHunter.

Zie ook Criteria voor dreigingsevaluatie .

| Dreigingsniveau: | 90 % (Hoog) |

| Geïnfecteerde computers: | 15 |

| Eerst gezien: | June 17, 2014 |

| Laatst gezien: | July 3, 2019 |

| Beïnvloede besturingssystemen: | Windows |

De Dyreza Trojan is een bankier-trojan die wordt gebruikt om geld en inloggegevens van de bankrekeningen van de slachtoffers te halen. Een van de redenen waarom de Dyreza-trojan interessant werd voor pc-beveiligingsanalisten, is omdat de Dyreza-trojan het SSL-mechanisme kan omzeilen, waardoor deze elementaire online beveiligingsmaatregel wordt ondermijnd. De Dyreza-trojan kan de financiële gegevens verzamelen en deze vervolgens in platte tekst naar de aanvaller op een externe locatie sturen. De Dyreza Trojan heeft ook RAT (Remote Access Trojan)-mogelijkheden, waardoor buitenstaanders de getroffen computer vanaf een externe locatie kunnen besturen. Met de Dyreza-trojan kunnen kwaadwillende personen versleuteld verkeer onderscheppen door de verbinding te routeren via domeinen van de aanvallers.

Inhoudsopgave

De Dyreza Trojan kan ernstige schade toebrengen aan de financiën van een computergebruiker

De Dyreza Trojan, ook bekend als Dyre, gebruikt een methode die bekend staat als browser hooking om online verkeer te onderbreken en rechtstreeks naar servers te leiden die worden beheerd door de aanvallers. Met behulp van browser hooking kunnen mensen informatie verzamelen zonder dat het slachtoffer zich ervan bewust is dat de gegevens worden gevolgd of onderschept. Aan de kant van het slachtoffer lijkt de sessie ononderbroken door te gaan via HTTPS, ondanks dat deze automatisch naar een derde partij wordt doorgestuurd. Zodra de Dyreza Trojan een computer infecteert, maakt de Dyreza Trojan verbinding met verschillende IP-adressen en vraagt om toegang tot een 'publickey'-directory, waarvan het doel momenteel onbekend is. De Dyreza Trojan gebruikt de tot stand gebrachte verbinding om opdrachten van de externe server te ontvangen en om informatie over de instellingen en het besturingssysteem van de geïnfecteerde computer door te geven.

Met behulp van de Dyreza Trojan kunnen derden verkeer van de getroffen webbrowser vastleggen. Elke keer dat het slachtoffer een taak uitvoert op de getroffen webbrowser, stuurt de Dyreza Trojan de informatie ook naar de aanvaller, waardoor andere personen toegang kunnen krijgen tot gegevens of de geïnfecteerde pc kunnen besturen vanaf een externe locatie. Door het gebruik van de Dyreza Trojan kunnen andere mensen zien wanneer het slachtoffer een beveiligd adres of wachtwoord in platte tekst invoert, waarbij het belangrijkste doelwit van deze aanvallen online bankieren en financiële websites zijn. Het echte gevaar van de Dyreza Trojan is dat het slachtoffer nooit weet dat hun informatie wordt onderschept.

Aliassen

11 beveiligingsleveranciers hebben dit bestand als kwaadaardig gemarkeerd.

| Antivirus software | Detectie |

|---|---|

| AVG | Crypt3.BWFI |

| Fortinet | W32/Upatre.HN!tr |

| Ikarus | Trojan.Inject |

| Panda | Trj/Genetic.gen |

| AhnLab-V3 | Trojan/Win32.Waski |

| Microsoft | PWS:Win32/Dyzap |

| Sophos | Troj/Dyreza-BD |

| McAfee-GW-Edition | BehavesLike.Win32.Backdoor.gc |

| Kaspersky | Trojan.Win32.Staser.gv |

| Symantec | Infostealer.Dyranges |

| McAfee | Upatre-FAAJ!97388A31E2E3 |

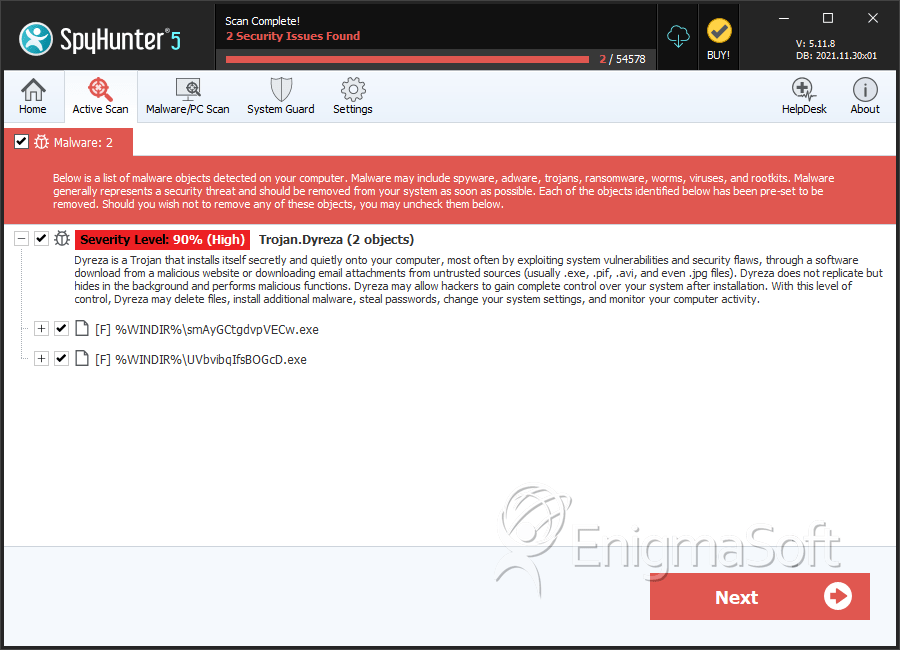

SpyHunter detecteert en verwijdert Dyre/Dyreza Trojan

Bestandssysteemdetails

| # | Bestandsnaam | MD5 |

Detecties

Detecties: het aantal bevestigde en vermoedelijke gevallen van een bepaalde dreiging die is gedetecteerd op geïnfecteerde computers zoals gerapporteerd door SpyHunter.

|

|---|---|---|---|

| 1. | smAyGCtgdvpVECw.exe | 97388a31e2e36b2bef2984e40e23f2f1 | 5 |

| 2. | UVbvibqIfsBOGcD.exe | b25cafa85213d906bee856a841dbae02 | 1 |