APT28

Siber suç dünyası, yalnızca e-dolandırıcılık amaçlı spam e-postalarıyla hızla para kazanmaya çalışan bilgisayar korsanları ve kötü aktörlerden ibaret değildir. Kâr amaçlı fidye yazılımlarının veya can sıkıcı virüslerin ötesine geçen farklı türde tehdit aktörleri vardır. Bu gruplara genellikle Gelişmiş Kalıcı Tehdit aktörleri veya APT'ler denir.

Siber suç dünyası, yalnızca e-dolandırıcılık amaçlı spam e-postalarıyla hızla para kazanmaya çalışan bilgisayar korsanları ve kötü aktörlerden ibaret değildir. Kâr amaçlı fidye yazılımlarının veya can sıkıcı virüslerin ötesine geçen farklı türde tehdit aktörleri vardır. Bu gruplara genellikle Gelişmiş Kalıcı Tehdit aktörleri veya APT'ler denir.

Bir APT ile kötü amaçlı yazılım yayan bir grup bilgisayar korsanı arasındaki en büyük fark, bir APT'nin en yaygın olarak eylemleri genellikle yüksek profilli, genellikle hükümet ağlarına sızmak ve hassas veya gizli bilgileri çıkarmak için kullanılan devlet destekli bir kuruluş olmasıdır. Tanımın "kalıcı" kısmı, gruptaki aktörlerin uzun vadeli hedefler belirlediklerini ve tespit edilmekten kaçınmak için mümkün olduğunca uzun süre düşük bir profil tutarak sadece vur-kaç parasal kazançlar aramadıklarını ima eder.

Bir APT'nin resmi bir devlet otoritesi tarafından desteklendiğini varsayarsak, grubun kullanabileceği kaynaklar çoğu siber suç örgütünün toplayabileceğinden çok daha fazla olacaktır.

Kötü Amaçlı Yazılım 37. Bölümde Bu Hafta 2. Bölüm: Devlet Destekli Hackerlar (APT28 Fancy Bear) COVID-19 Aşı Üreticilerini Hedefliyor

Farklı APT'lere verilen sayısal tanımlayıcı, güvenlik araştırmacılarının, çoğu zaman çok sayıda olan tüm takma adlarından bahsetmeden onlar hakkında konuşmaları için uygun bir kısaltmadır.

APT28 (Gelişmiş Kalıcı Tehdit), Rusya kökenli bir bilgisayar korsanlığı grubudur. Faaliyetleri 2000'lerin ortalarına kadar uzanıyor. Kötü amaçlı yazılım araştırmacıları, APT28 grubunun kampanyalarının genellikle yabancı siyasi aktörleri hedefledikleri için Kremlin tarafından finanse edildiğine inanıyor. APT28 hack grubu en iyi Fancy Bear olarak bilinir, ancak aynı zamanda çeşitli diğer takma adlar altında da tanınır – Sofacy Group, STRONTIUM, Sednit, Pawn Storm ve Tsar Team.

İçindekiler

Fancy Bear Tarafından Gerçekleştirilen Rezil Hacking Kampanyaları

Uzmanlar, 2016 Demokratik Ulusal Komite hackinde Süslü Ayı'nın parmağı olduğuna inanıyor ve bazıları aynı yıl gerçekleşen Cumhurbaşkanlığı Seçimlerinin sonuçları üzerinde bir miktar etkisi olduğuna inanıyor. Aynı yıl içinde Fancy Bear grubu, Rus sporcuların karıştığı skandal nedeniyle Dünya Anti-Doping Ajansı'nı da hedef aldı. Fancy Bear'ın elde ettiği veriler daha sonra yayınlandı ve herkese açık hale getirildi. Veriler, doping testi pozitif çıkan bazı sporcuların daha sonra muaf tutulduğunu ortaya koydu. Dünya Dopingle Mücadele Ajansı'nın raporu, yasa dışı maddelerin 'terapötik kullanım' amaçlı olduğunu belirtti. 2014-2017 döneminde, Fancy Bear grubu Amerika Birleşik Devletleri, Rusya, Ukrayna, Baltık Devletleri ve Moldova'daki medya şahsiyetlerini hedef alan çeşitli kampanyalarda yer aldı. Fancy Bear, medya şirketlerinde çalışan kişilerin ve bağımsız gazetecilerin peşine düştü. Tüm hedefler Doğu Ukrayna'da meydana gelen Rusya-Ukrayna çatışmasının raporlanmasında yer aldı. 2016 ve 2017'de Almanya ve Fransa'da büyük seçimler yapıldı ve Fantezi Ayı grubunun da bu turtalara parmaklarını sokması muhtemel. Her iki ülkeden yetkililer, hedefli kimlik avı e-postalarını enfeksiyon vektörleri olarak kullanan bir kampanyanın gerçekleştiğini bildirdiler, ancak bilgisayar korsanlığı saldırısının hiçbir sonucu olmadığını belirttiler.

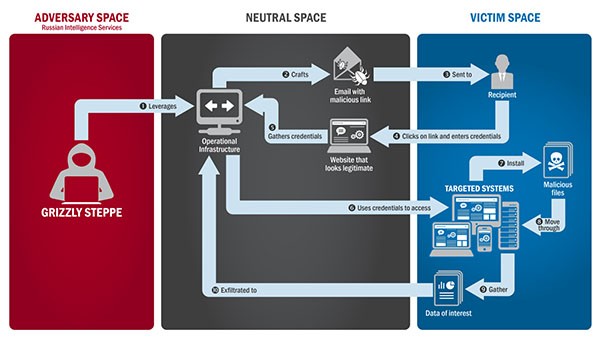

Aşağıdaki görüntü, APT28/Fancy Bear'ın belirli hedefli sistemlere karşı siber saldırılarını gerçekleştirmek için kullandığı bir tanıtım yoludur. ABD Hükümeti, 2015'te birinci aktör grubu APT29'dan ve ardından 2016'da ikinci aktör APT28'den siyasi partiye bu tür izinsiz giriş eylemlerini onayladı.

APT28/Fancy Bear'ın hedeflenen sistemlere yönelik hedefli kimlik avı tekniklerini ve izinsiz girişlerinin eylemlerini ve süreçlerini gösteren diyagram - Kaynak: US-Cert.gov

Süslü Ayı Aletleri

Fancy Bear hack grubu, siber güvenlik araştırmacılarının meraklı gözlerinden kaçmak için C&C (Komut ve Kontrol) altyapısını düzenli olarak değiştirmeyi garanti ediyor. Grup, X-Agent, Xtunnel, Sofacy, JHUHUGIT, DownRange ve CHOPSTICK gibi özel olarak oluşturdukları etkileyici bir korsanlık araçları cephaneliğine sahiptir. Fancy Bear, genellikle, doğrudan yayılma yerine, kötü amaçlı yazılımını, kurbanlarını kandırmak için meşru sayfaları taklit etmek üzere oluşturdukları üçüncü taraf web sitelerinde barındırmayı tercih eder.

Fancy Bear ayrıca, mümkün olduğunca uzun süre algılanmaktan kaçınmalarına yardımcı olan gelişmiş şaşırtma teknikleri kullanır. Grup, kodlanmış dizelerine önemsiz veriler eklemeye başladı ve bu, gereksiz bitleri kaldırmak için belirli bir algoritma olmadan bilgilerin kodunu çözmeyi çok zorlaştırdı. Güvenlik araştırmacılarını daha da engellemek için APT28, dosyaların zaman damgalarını da sıfırlar ve kötü amaçlı etkinliklerin izlenmesini daha zor hale getirmek için olay günlüklerini düzenli olarak temizler.

Fancy Bear, en kötü şöhretli bilgisayar korsanlığı gruplarından biridir ve kampanyalarını yakın zamanda durduracaklarına dair hiçbir belirti yok. Rus hükümetinin bilgisayar korsanlığı gruplarının hizmetlerini kullandığı biliniyor ve Fancy Bear, oradaki en yüksek seviyeli bilgisayar korsanlığı gruplarından biridir.

APT28'in İddia Edilen Üyelerine Karşı Alman Suçlamaları

Haziran 2020'de Alman Dışişleri Bakanlığı, ülkedeki Rus büyükelçisine Rus vatandaşı Dmitriy Badin'e karşı "AB yaptırımları" arayacağını bildirdi. Alman makamları onun Fancy Bear / APT28 ile bağlantılı olduğuna inanıyor ve 2015 yılında Alman parlamentosuna yönelik bir siber saldırıya karıştığına dair kanıtları olduğunu iddia ediyor.

Rusya Dışişleri Bakanlığı Sözcüsü Zakharova, iddiaları "saçma" olarak nitelendirdi ve Alman makamlarının kullandığı bilgilerin ABD kaynaklarından geldiğine olan inancının altını çizerek kesin bir dille reddetti. Ayrıca Alman makamlarını saldırıda Rus parmağı olduğuna dair herhangi bir kanıt sunmaya çağırdı.