APT28

โลกของอาชญากรรมไซเบอร์ไม่ได้เป็นเพียงเกี่ยวกับแฮ็กเกอร์และตัวแสดงที่ไม่ดีที่ต้องการหาเงินอย่างรวดเร็ว แพร่กระจายไปทั่วอีเมลขยะแบบฟิชชิ่ง มีภัยคุกคามหลายประเภทที่นอกเหนือไปจากแรนซัมแวร์ที่แสวงหาผลกำไรหรือไวรัสที่น่ารำคาญ กลุ่มเหล่านี้มักเรียกว่า Advanced Persistent Threat actors หรือ APTs

โลกของอาชญากรรมไซเบอร์ไม่ได้เป็นเพียงเกี่ยวกับแฮ็กเกอร์และตัวแสดงที่ไม่ดีที่ต้องการหาเงินอย่างรวดเร็ว แพร่กระจายไปทั่วอีเมลขยะแบบฟิชชิ่ง มีภัยคุกคามหลายประเภทที่นอกเหนือไปจากแรนซัมแวร์ที่แสวงหาผลกำไรหรือไวรัสที่น่ารำคาญ กลุ่มเหล่านี้มักเรียกว่า Advanced Persistent Threat actors หรือ APTs

ความแตกต่างที่ใหญ่ที่สุดระหว่าง APT และกลุ่มแฮกเกอร์ที่แพร่กระจายมัลแวร์คือ APT มักเป็นองค์กรที่ได้รับการสนับสนุนจากรัฐ ซึ่งมักจะใช้การกระทำเพื่อแทรกซึมเครือข่ายระดับสูง มักจะเป็นเครือข่ายของรัฐบาล และดึงข้อมูลที่มีความละเอียดอ่อนหรือเป็นความลับ ส่วนที่ "คงอยู่" ของคำจำกัดความบอกเป็นนัยว่านักแสดงในกลุ่มได้กำหนดวัตถุประสงค์ระยะยาว และไม่ได้มองหาเพียงผลกำไรทางการเงินแบบชนแล้วหนี โดยรักษารายละเอียดให้ต่ำที่สุดให้นานที่สุดเพื่อหลีกเลี่ยงการตรวจจับ

สมมติว่า APT ได้รับการสนับสนุนจากหน่วยงานของรัฐที่เป็นทางการ ทรัพยากรที่มีให้กับกลุ่มก็จะมากกว่าที่องค์กรอาชญากรไซเบอร์ส่วนใหญ่สามารถรวบรวมได้

สัปดาห์นี้ในมัลแวร์ตอนที่ 37 ตอนที่ 2: แฮ็กเกอร์ที่ได้รับการสนับสนุนจากรัฐ (APT28 Fancy Bear) กำหนดเป้าหมายผู้ผลิตวัคซีน COVID-19

ตัวระบุตัวเลขที่กำหนดให้กับ APT ต่างๆ เป็นเพียงชวเลขที่สะดวกสำหรับนักวิจัยด้านความปลอดภัยที่จะพูดคุยเกี่ยวกับตัวระบุเหล่านี้โดยไม่ต้องกล่าวถึงนามแฝงทั้งหมด ซึ่งมักจะมีอยู่มากมาย

APT28 (Advanced Persistent Threat) คือกลุ่มแฮ็คที่มาจากรัสเซีย กิจกรรมของพวกเขาย้อนหลังไปถึงกลางปี 2000 นักวิจัยมัลแวร์เชื่อว่าแคมเปญของกลุ่ม APT28 ได้รับทุนจากเครมลิน เนื่องจากมักมุ่งเป้าไปที่ผู้มีบทบาททางการเมืองจากต่างประเทศ กลุ่มแฮ็ค APT28 เป็นที่รู้จักกันเป็นอย่างดีในชื่อ Fancy Bear แต่ก็เป็นที่รู้จักภายใต้นามแฝงอื่นๆ เช่น Sofacy Group, STRONTIUM, Sednit, Pawn Storm และ Tsar Team

สารบัญ

แคมเปญแฮ็คที่น่าอับอายที่ดำเนินการโดย Fancy Bear

ผู้เชี่ยวชาญเชื่อว่า Fancy Bear มีส่วนเกี่ยวข้องในการแฮ็กข้อมูลของคณะกรรมการประชาธิปไตยแห่งชาติประจำปี 2559 ซึ่งบางคนเชื่อว่ามีอิทธิพลต่อผลการเลือกตั้งประธานาธิบดีในปีเดียวกัน ในปีเดียวกันนั้น กลุ่มแฟนซีแบร์ยังได้ตั้งเป้าไปที่หน่วยงานต่อต้านการใช้สารต้องห้ามโลก เนื่องจากเรื่องอื้อฉาวที่เกี่ยวข้องกับนักกีฬารัสเซีย ข้อมูลที่แฟนซีแบร์ได้รับนั้นได้รับการเผยแพร่และเปิดเผยต่อสาธารณะ ข้อมูลเปิดเผยว่านักกีฬาบางคนที่ทดสอบบวกกับยาสลบได้รับการยกเว้นในภายหลัง รายงานของ World Anti-doping Agency ระบุว่าสารที่ผิดกฎหมายมีขึ้นเพื่อ 'การใช้ในการรักษา' ในช่วงปี 2014 ถึง 2017 กลุ่ม Fancy Bear มีส่วนร่วมในแคมเปญต่างๆ ที่กำหนดเป้าหมายไปยังบุคคลที่มีชื่อเสียงของสื่อในสหรัฐอเมริกา รัสเซีย ยูเครน รัฐบอลติก และมอลโดวา แฟนซีแบร์ไล่ตามบุคคลที่ทำงานในบริษัทสื่อและนักข่าวอิสระ เป้าหมายทั้งหมดเกี่ยวข้องกับการรายงานความขัดแย้งรัสเซีย-ยูเครนที่เกิดขึ้นในยูเครนตะวันออก ในปี 2559 และ 2560 เยอรมนีและฝรั่งเศสมีการเลือกตั้งครั้งสำคัญ และมีแนวโน้มว่ากลุ่มแฟนซีแบร์จะแหย่พายเหล่านี้ด้วย เจ้าหน้าที่จากทั้งสองประเทศรายงานว่ามีการรณรงค์โดยใช้อีเมลสเปียร์ฟิชชิ่งเป็นพาหะนำการติดเชื้อ แต่พวกเขาระบุว่าไม่มีผลที่ตามมาจากการโจมตีด้วยการแฮ็ก

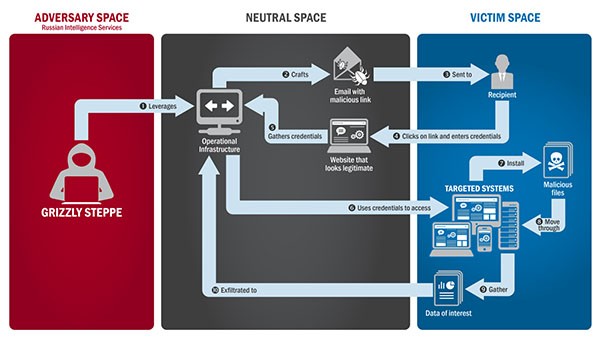

ภาพด้านล่างเป็นเส้นทางสาธิตที่ APT28/Fancy Bear ใช้ในการดำเนินการบุกรุกทางไซเบอร์กับระบบเป้าหมายบางระบบ รัฐบาลสหรัฐฯ ได้ยืนยันการกระทำดังกล่าวของการบุกรุกพรรคการเมืองจากกลุ่มนักแสดงกลุ่มแรก APT29 ในปี 2015 และครั้งที่สองคือ APT28 ในปี 2016

แผนภาพแสดงการกระทำและกระบวนการของเทคนิคฟิชชิ่งแบบหอกฟิชชิ่งของ APT28/Fancy Bear และการบุกรุกระบบเป้าหมาย - ที่มา: US-Cert.gov

เครื่องมือของแฟนซีแบร์

เพื่อหลบเลี่ยงการสอดรู้สอดเห็นของนักวิจัยด้านความปลอดภัยในโลกไซเบอร์ กลุ่มแฮ็คของ Fancy Bear จึงต้องแน่ใจว่าได้เปลี่ยนโครงสร้างพื้นฐาน C&C (คำสั่งและการควบคุม) เป็นประจำ กลุ่มนี้มี คลังอาวุธที่น่าประทับใจสำหรับเครื่องมือแฮ็ก ซึ่งพวกเขาสร้างขึ้นเป็นการส่วนตัว – X-Agent, Xtunnel, Sofacy, JHUHUGIT, DownRange และ CHOPSTICK บ่อยครั้ง แทนที่จะเผยแพร่โดยตรง Fancy Bear ชอบโฮสต์มัลแวร์บนเว็บไซต์บุคคลที่สาม ซึ่งพวกเขาสร้างขึ้นเพื่อเลียนแบบหน้าที่ถูกต้องเพื่อหลอกล่อเหยื่อ

แฟนซีแบร์ยังใช้เทคนิคการทำให้งงงวยขั้นสูงที่ช่วยให้พวกเขาหลีกเลี่ยงการถูกตรวจจับได้นานที่สุด กลุ่มเริ่มเพิ่มข้อมูลขยะในสตริงที่เข้ารหัส ทำให้ยากมากที่จะถอดรหัสข้อมูลโดยไม่มีอัลกอริธึมเฉพาะในการลบบิตขยะ เพื่อขัดขวางนักวิจัยด้านความปลอดภัย APT28 ยังรีเซ็ตการประทับเวลาของไฟล์และล้างบันทึกเหตุการณ์เป็นประจำเพื่อให้การติดตามกิจกรรมที่เป็นอันตรายยากขึ้น

Fancy Bear เป็นหนึ่งในกลุ่มแฮ็คที่มีชื่อเสียงที่สุด และไม่มีข้อบ่งชี้ว่าพวกเขาจะหยุดแคมเปญในเร็วๆ นี้ รัฐบาลรัสเซียเป็นที่รู้จักในการใช้บริการของกลุ่มแฮ็ค และ Fancy Bear เป็นหนึ่งในกลุ่มแฮ็คระดับสูงสุดที่มีอยู่

ข้อกล่าวหาของเยอรมันต่อผู้ถูกกล่าวหา APT28

ในเดือนมิถุนายน 2020 กระทรวงการต่างประเทศของเยอรมนีแจ้งเอกอัครราชทูตรัสเซียประจำประเทศว่าจะดำเนินการ "คว่ำบาตรสหภาพยุโรป" ต่อพลเมืองรัสเซีย Dmitriy Badin ทางการเยอรมันเชื่อว่าเขามีส่วนเกี่ยวข้องกับ Fancy Bear / APT28 และอ้างว่ามีหลักฐานว่าเขามีส่วนเกี่ยวข้องกับการโจมตีทางไซเบอร์ในปี 2015 ต่อรัฐสภาเยอรมัน

โฆษกกระทรวงการต่างประเทศรัสเซีย นางซาคาโรวา เรียกข้อกล่าวหาดังกล่าวว่า "ไร้สาระ" และปฏิเสธอย่างแข็งขัน โดยเน้นย้ำถึงความเชื่อของเธอว่าข้อมูลที่ทางการเยอรมนีใช้นั้นมาจากแหล่งข่าวของสหรัฐฯ เธอยังเรียกร้องให้ทางการเยอรมันแสดงหลักฐานใดๆ ที่แสดงว่ารัสเซียมีส่วนเกี่ยวข้องในการโจมตี