O Ramsay Malware é Capaz de Roubar Documentos Confidenciais de Redes Air-Gapped

Os pesquisadores de segurança da ESET anunciaram que encontraram uma estrutura de malware com recursos avançados nunca vista antes. O malware se chama Ramsay, um kit de ferramentas desenvolvido com recursos destinados à infecção de sistemas air-gapped, coletando o Word e outros documentos confidenciais. O kit de ferramentas oculta os documentos em um contêiner de armazenamento e aguarda a exfiltração de dados por seus operadores.

Os pesquisadores de segurança da ESET anunciaram que encontraram uma estrutura de malware com recursos avançados nunca vista antes. O malware se chama Ramsay, um kit de ferramentas desenvolvido com recursos destinados à infecção de sistemas air-gapped, coletando o Word e outros documentos confidenciais. O kit de ferramentas oculta os documentos em um contêiner de armazenamento e aguarda a exfiltração de dados por seus operadores.

A descoberta do malware Ramsay tem importância, pois um malware raramente pode infectar sistemas air-gapped. Essas são consideradas as medidas de segurança mais eficazes que uma empresa pode usar para proteger informações confidenciais.

Índice

Sistemas Air-Gapped como Medidas Avançadas de Segurança

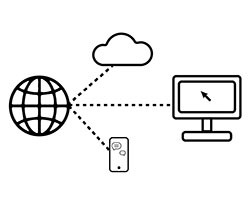

Os sistemaair-gapped são redes isoladas do restante de uma empresa ou rede governamental. Eles são cortados da Internet pública para aumentar a segurança. Redes e computadores air-gqpped são encontrados em razão de agências ou empresas governamentais, protegendo a propriedade intelectual ouos dados confidenciais. O acesso a esse tipo de rede é difícil, principalmente porque esses sistemas geralmente exigem interação e intrusão física devido ao espaço aéreo e à falta de conexão com qualquer dispositivo.

O Novo Malware Ramsay pode Pular um Air-Gap

Um relatório publicado pela ESET mencionou que eles descobriram uma rara variedade de malware criada com o objetivo específico de aumentar o espaço aéreo e alcançar redes isoladas. Eles conseguiram rastrear as três versões separadas do malware Ramsay, a primeira criada em setembro de 2019 e as duas seguintes em março de 2020. Cada uma das versões era diferente e elas infectaram os seus alvos por um método diferente. O principal objetivo do malware é digitalizar os computadores infectados, reunindo documentos do Word, ZIP e PDF em uma pasta de armazenamento oculta, aguardando a exfiltração quando a oportunidade se apresenta.

Outras versões têm um módulo espalhador que anexa cópias do malware a todos os arquivos executáveis portáteis em unidades removíveis ou compartilhamentos de rede. Acreditava-se que o mecanismo do malware estivesse empregando o air-gap e atingindo sistemas isolados, pois os usuários estavam movendo executáveis infectados entre camadas de redes diferentes. Provavelmente foi assim que o malware Ramsay acabou em sistemas isolados.

Os Operadores do Ramsay Ainda são Desconhecidos

A ESET disse que, durante a pesquisa, não foi possível identificar o módulo de exfiltração do Ramsay. Eles também não conseguiram determinar como os operadores do Ramsay estavam recuperando dados de sistemas com air-gapper. Embora essa parte dos ataques permaneça desconhecida, eles conseguiram encontrar uma instância do malware Ramsay carregado do Japão no VirusTotal, levando à descoberta dos seus componentes e versões.

Os pesquisadores da ESET não disseram quem pode estar por trás do malware Ramsay, mas disseram que o malware compartilhava código com o Retro, um malware desenvolvido pelo DarkHotel, um grupo que acredita-se trabalhar no interesse do governo da Coréia do Sul.