Dyre/Dyreza 木馬

威脅評分卡

EnigmaSoft 威胁记分卡

EnigmaSoft 威脅記分卡是我們的研究團隊收集和分析的不同惡意軟件威脅的評估報告。 EnigmaSoft 威脅記分卡使用多種指標對威脅進行評估和排名,包括現實世界和潛在的風險因素、趨勢、頻率、普遍性和持續性。 EnigmaSoft 威脅記分卡根據我們的研究數據和指標定期更新,對范圍廣泛的計算機用戶非常有用,從尋求解決方案以從其係統中刪除惡意軟件的最終用戶到分析威脅的安全專家。

EnigmaSoft 威脅記分卡顯示各種有用的信息,包括:

排名:特定威脅在 EnigmaSoft 的威脅數據庫中的排名。

嚴重級別:根據我們的風險建模過程和研究確定的對象嚴重級別,以數字表示,如我們的威脅評估標準中所述。

受感染的計算機:根據 SpyHunter 的報告,在受感染的計算機上檢測到的特定威脅的已確認和疑似案例的數量。

另請參閱威脅評估標準。

| 威胁级别: | 90 % (高的) |

| 受感染的计算机: | 15 |

| 初见: | June 17, 2014 |

| 最后一次露面: | July 3, 2019 |

| 受影响的操作系统: | Windows |

Dyreza 木馬是一種銀行木馬,用於從受害者的銀行賬戶中獲取資金和登錄憑據。 PC 安全分析師對 Dyreza 木馬感興趣的原因之一是 Dyreza 木馬可以繞過 SSL 機制,破壞這種基本的在線安全保護措施。 Dyreza 木馬可能會收集金融憑證,然後以純文本形式將其發送給遠程位置的攻擊者。 Dyreza 木馬還具有 RAT(遠程訪問木馬)功能,可讓外部人員從遠程位置控制受影響的計算機。 Dyreza 木馬允許心懷不軌的人通過屬於攻擊者的域路由連接來攔截加密流量。

目錄

Dyreza 木馬可能對計算機用戶的財務造成嚴重損害

Dyreza 木馬,也稱為 Dyre,使用一種稱為瀏覽器掛鉤的方法來中斷在線流量並將其直接路由到由攻擊者控制的服務器。使用瀏覽器掛鉤,人們可以在受害者不知道數據正在被跟踪或攔截的情況下收集信息。在受害者方面,會話似乎通過 HTTPS 不間斷地繼續,儘管會自動路由到第三方。一旦 Dyreza 木馬感染計算機,Dyreza 木馬就會與各種 IP 地址建立連接並請求訪問“publickey”目錄,該目錄的用途目前未知。 Dyreza 特洛伊木馬使用已建立的連接從遠程服務器接收命令並轉發有關受感染計算機的設置和操作系統的信息。

使用 Dyreza 木馬,第三方可能會從受影響的 Web 瀏覽器捕獲流量。每當受害者在受影響的 Web 瀏覽器上執行任務時,Dyreza 木馬也會將信息發送給攻擊者,從而允許其他人訪問數據或從外部位置命令受感染的 PC。通過使用 Dyreza 木馬,其他人可能會看到受害者何時以純文本形式輸入安全地址或密碼,這些攻擊的主要目標是網上銀行和金融網站。 Dyreza 木馬的真正危險在於受害者永遠不會意識到他們的信息正在被攔截。

別名

11 个安全供应商将此文件标记为恶意文件。

| 防毒软件 | 检测 |

|---|---|

| AVG | Crypt3.BWFI |

| Fortinet | W32/Upatre.HN!tr |

| Ikarus | Trojan.Inject |

| Panda | Trj/Genetic.gen |

| AhnLab-V3 | Trojan/Win32.Waski |

| Microsoft | PWS:Win32/Dyzap |

| Sophos | Troj/Dyreza-BD |

| McAfee-GW-Edition | BehavesLike.Win32.Backdoor.gc |

| Kaspersky | Trojan.Win32.Staser.gv |

| Symantec | Infostealer.Dyranges |

| McAfee | Upatre-FAAJ!97388A31E2E3 |

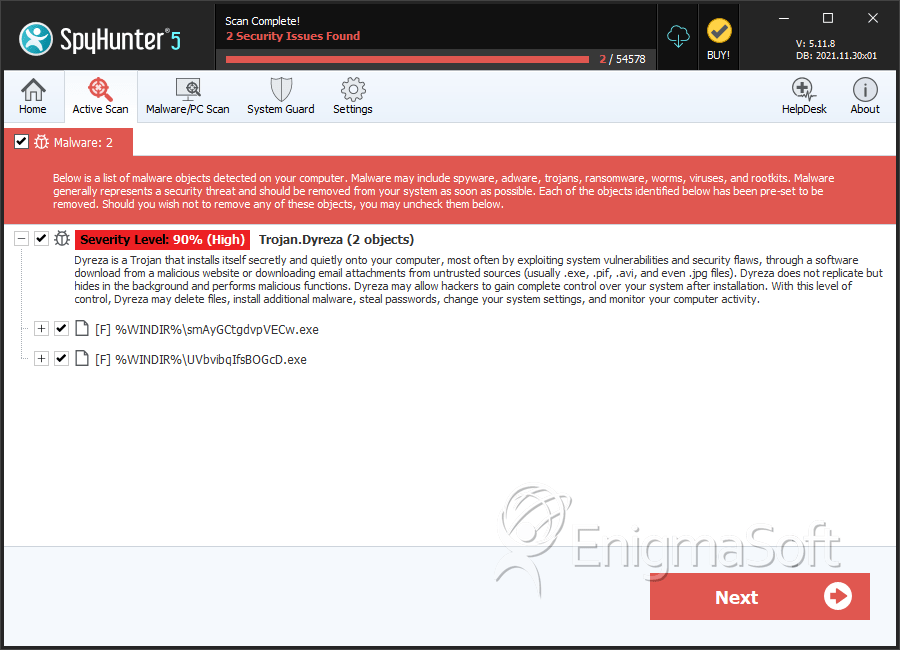

SpyHunter 检测并删除 Dyre/Dyreza 木馬

文件系統詳情

| # | 文件名 | MD5 |

偵測

檢測: SpyHunter 報告的在受感染計算機上檢測到的特定威脅的已確認和疑似案例數。

|

|---|---|---|---|

| 1. | smAyGCtgdvpVECw.exe | 97388a31e2e36b2bef2984e40e23f2f1 | 5 |

| 2. | UVbvibqIfsBOGcD.exe | b25cafa85213d906bee856a841dbae02 | 1 |