Reveton

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 80 % (Alto) |

| Computadores infectados: | 112 |

| Visto pela Primeira Vez: | February 23, 2012 |

| Visto pela Última Vez: | December 3, 2020 |

| SO (s) Afetados: | Windows |

O Reveton, também detectado como Trojan: Win32/Reveton.A é um Trojan malicioso que sequestra o navegador da vítima a fim de direcionar o computador infectado para sites específicos. O Trojan Reveton modifica o registro do Windows, o que permite que o Reveton seja iniciado automaticamente quando o Windows é inicializado. O Reveton estará disfarçado como um legítimo arquivo de processo, o que torna o Reveton difícil de ser removido. Porque o Reveton faz mudanças perigosas que devem ser desfeitas, os analistas de malware do ESG desencorajam uma remoção manual ao lidar com essa ameaça. Em vez disso, o Reveton deve ser removido com uma forte ferramenta anti-malware. Como o Trojan Reveton geralmente fará parte de um maciço ataque de malware em seu computador, também é uma boa idéia digitalizar os discos rígidos do computador infectado com um scanner anti-malware atualizado.

O Reveton, também detectado como Trojan: Win32/Reveton.A é um Trojan malicioso que sequestra o navegador da vítima a fim de direcionar o computador infectado para sites específicos. O Trojan Reveton modifica o registro do Windows, o que permite que o Reveton seja iniciado automaticamente quando o Windows é inicializado. O Reveton estará disfarçado como um legítimo arquivo de processo, o que torna o Reveton difícil de ser removido. Porque o Reveton faz mudanças perigosas que devem ser desfeitas, os analistas de malware do ESG desencorajam uma remoção manual ao lidar com essa ameaça. Em vez disso, o Reveton deve ser removido com uma forte ferramenta anti-malware. Como o Trojan Reveton geralmente fará parte de um maciço ataque de malware em seu computador, também é uma boa idéia digitalizar os discos rígidos do computador infectado com um scanner anti-malware atualizado.

Índice

Por que os Criminosos Usam o Trojan Reveton para Controlar Sua Atividade Online

O principal componente de um ataque do Trojan Reveton envolve forçar o computador da vítima a visitar sites maliciosos. Outros sintomas podem estar presentes devido aos efeitos de outros componentes de malware associados ao Trojan Reveton. Os analistas de malware do ESG compilaram a seguinte lista de sintomas comuns associados com as atividades do Trojan Reveton, a fim de permitir que os usuários de computador possam detectar a presença dessa ameaça em seus computadores:

- O Trojan Reveton tem sido associado a redirecionamentos do navegador que levam os usuários de computador a sites de ataque, sites de phishing ou sites que promovem esquemas conhecidos (tais como falsos programas de segurança). Sites de phishing e sites de ataque podem não ser imediatamente aparentes, por isso deve ser tomado muito cuidado sempre que o seu navegador obriga-lo a visitar um site sem a sua autorização.

- O Trojan Reveton também tem sido conhecido por bloquear sites que lidam com a segurança do computador ou com a promoção de produtos anti-vírus legítimos. Sempre que as vítimas tentam visitar esses sites, elas serão recebidas com uma mensagem de erro dizendo que esses sites estão infectados por malware. Em alguns casos, o Trojan Reveton simplesmente direciona a vítima para outra página da rede.

- Malware como o Trojan Reveton raramente se dá bem com outros aplicativos e muitas vezes monopoliza os recursos do seu computador. Por causa disso, um sintoma comum de uma infecção pelo Trojan Reveton é o mau desempenho do sistema, freqüentes falhas do sistema e de aplicativos e uma lenta velocidade de conexão.

Os analistas de malware do ESG observaram que o Trojan Reveton está presente juntamente com infecções por rootkit, bem como com outros ataques conhecidos de ransomware. O Trojan Reveton também tem sido usado para distribuir softwares de segurança desonestos que fazem parte das famílias de malware FakeVimes e VirusDoctor.

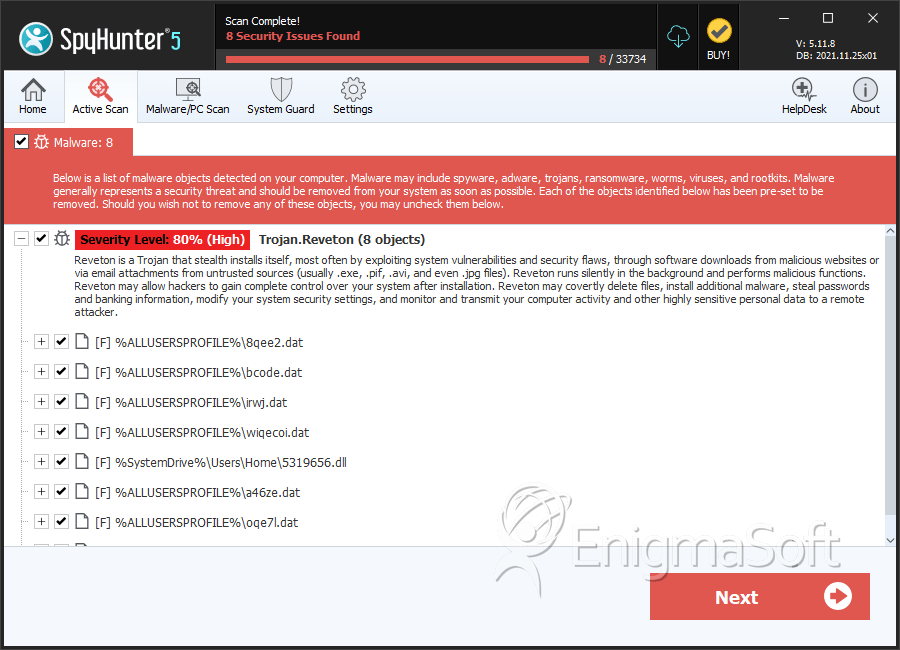

SpyHunter detecta e remove Reveton

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | 8qee2.dat | 347ec4535f27cbf943dd1c962025aa1b | 4 |

| 2. | bcode.dat | d3fbef9502ebcf2d4aff654e9db2467d | 4 |

| 3. | irwj.dat | 0b5a7ca9b16ea1002dccf826abdc9f16 | 3 |

| 4. | wiqecoi.dat | fc8f697b164e025f9e3e08f926a1f6f8 | 3 |

| 5. | 5319656.dll | 71c6c98f2808d3787e86e16764bb3343 | 2 |

| 6. | a46ze.dat | d24671ac9318f18c3b2435c1e3ef4709 | 2 |

| 7. | oqe7l.dat | 037c13babf93065426de07a155e985cd | 2 |

| 8. | 6941006.dll | 98b525d17cfe9c1155be083148bf01be | 1 |

| 9. | 5673474.dll | 673b8caf1e29058094bd8273b24f803b | 1 |

| 10. | 3WsIMd3.exe | cd7eaa7b69f01bab0f6dee939facabba | 1 |

| 11. | wpbt0.dll | b5d99dc7243033b4b0a6cd76ed20e04d | 1 |

| 12. | bl0b.dat | fcc68b087076a2cc935f2073b7befa97 | 1 |

| 13. | tocolb.dat | f5a1364d6f7154ee3f5fa5a44c419f7b | 1 |

| 14. | vjezdjm.dat | dbbdbb9664f7acc769fc441f7ef6e151 | 1 |

| 15. | ijewido.dat | 4825e40eb19713133c4561b94e8ca598 | 1 |

| 16. | 6zldto.dat | b07f1e55adbed6af1d87be8fee50bd25 | 1 |

| 17. | j1aa.dat | 7fde75f7fc571aa1446a65d72084ccab | 1 |

| 18. | 034ni.dat | 10249aaa09516a5cfdb1ff22a4da6cb1 | 1 |

| 19. | 3foid.dat | 4c85ed28eb4ac442cf0601e0a77e1383 | 1 |

| 20. | fv3a.dat | 531369ac91993675eec379ecc848ccbc | 1 |

| 21. | 2ni6zb.dat | b6850b73e679e709bb5c12e79ba2549f | 1 |

| 22. | fowidoje.dat | 22a581545f904ee72a2bbb3b60a7408a | 1 |

| 23. | zdrifo1.dat | 69bd66ab75ce15b07945ae41ad65be1d | 1 |

| 24. | llo0g.dat | ac49d31165d10e81b977a44d9ffec7ee | 1 |

| 25. | 0wiriri.dat | 3bd398ab9c27862c2694787b2be24a27 | 1 |

| 26. | nijwi7.dat | db96cdef4b146cbf005ec5f49b32d01e | 1 |

| 27. | zdnidr.dat | d0d4acde777b2a0328f57075dc244c3e | 1 |

| 28. | KapoBome.ggq | dbe82982d88130ee354aaa4fdd393645 | 1 |