@LOCKED Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 1 |

| Visto pela Primeira Vez: | March 10, 2016 |

| SO (s) Afetados: | Windows |

O @LOCKED Ransomware O @LOCKED Ransomware é uma variante do Unlock92, uma família conhecida de Trojans ransomware. Diversas variantes dessa família de ransomware foram observadas em 2018. O @LOCKED Ransomware, como a maioria dos Trojans ransomware modernos, é comumente entregue às vítimas por meio de um anexo de e-mail de spam corrompido. As vítimas receberão uma mensagem de spam com um documento de texto anexado, que inclui scripts de macros corrompidos que foram programados para baixar e instalar o @LOCKED Ransomware no computador da vítima. Depois que o @LOCKED Ransomware for instalado, ele tomará os arquivos da vítima como reféns e exigirá o pagamento de resgate para restaurar o acesso aos dados infectados.

Índice

Sintomas de um ataque pelo @LOCKED Ransomware

O @LOCKED Ransomware é instalado no diretório AppData e usa a criptografia AES para tornar os dados da vítima inacessíveis. O @LOCKED Ransomware tem como alvo do seu ataque os dados gerados pelo usuário, que podem incluir uma grande variedade de imagens, textos, arquivos de mídia e vários outros tipos de arquivos. Os tipos de arquivos que ameaças como o alvo @LOCKED Ransomware visam atingir nesses ataques incluem:

.jpg, .jpeg, .raw, .tif, .gif, .png, .bmp, .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx, .sdf, .vcf, .xml, .ses, .qbw, .qbb, .qbm, .qbi, .qbr , .cnt, .des, .v30, .qbo, .ini, .lgb, .qwc, .qbp, .aif, .qba, .tlg, .qbx, .qby , .1pa, .qpd, .txt, .set, .iif, .nd, .rtp, .tlg, .wav, .qsm, .qss, .qst, .fx0, .fx1, .mx0, .fpx, .fxr, .fim, .ptb, .ai, .pfb, .cgn, .vsd, .cdr, .cmx, .cpt, .csl, .cur, .des, .dsf, .ds4, , .drw, .eps, .ps, .prn, .gif, .pcd, .pct, .pcx, .plt, .rif, .svg, .swf, .tga, .tiff, .psp, .ttf, .wpd, .wpg, .wi, .raw, .wmf, .txt, .cal, .cpx, .shw, .clk, .cdx, .cdt, .fpx, .fmv, .img, .gem, .xcf, .pic, .mac, .met, .pp4, .pp5, .ppf, .nap, .pat, .ps, .prn, .sct, .vsd, .wk3, .wk4, .xpm, .zip, .rar.

Quando o @LOCKED Ransomware ataca um computador, ele se conecta aos seus servidores de Comando e Controle para enviar dados sobre o computador infectado. O @LOCKED Ransomware criptografa os arquivos usando um método que facilita os seus reconhecimento porque o @LOCKED Ransomware os marca com a adição da extensão '. @ LOCKED' ao nome do arquivo. O @LOCKED Ransomware fornece uma nota de resgate em um arquivo de texto que inclui a seguinte mensagem, escrita em russo e em inglês que, traduzida para o português diz:

'Os seus arquivos foram criptografados.

Se você quiser restaurar esses arquivos, envie mais um arquivo para o e-mail: unk921@protonmail.com

Apenas no caso de você não receber uma resposta do primeiro endereço de email

com 24 horas, por favor, use o navegador TOR de www.torproject [.] com e veja esse

e-mano hxxp://n3r2kuzhw2hx6j5[.]onion (hxxps://n3r2kuzhw2h7x6j5.tor2web[.]io/ - de qualquer outro navegador sem o uso de um TOR)

O uso de outras ferramentas pode corromper seus arquivos, no caso de uso de terceiros

software nós não damos garantias de que a recuperação total é possível para usá-lo em

seu próprio risco.'

Lidando com uma Infecção pelo @LOCKED Ransomware

Os usuários de computador são avisados contra entrar em contato com os criminosos responsáveis pelo ataque do @LOCKED Ransomware. Em vez disso, devem ser tomadas medidas preventivas para que os dados fiquem protegidos. A melhor proteção é ter backups dos arquivos. As ameaças como o @LOCKED Ransomware podem ser interceptadas pelos aplicativos de segurança atualizados (embora geralmente eles não consigam restaurar os arquivos que tiverem sido criptografados em um ataque) antes que os dados da vítima sejam comprometidos.

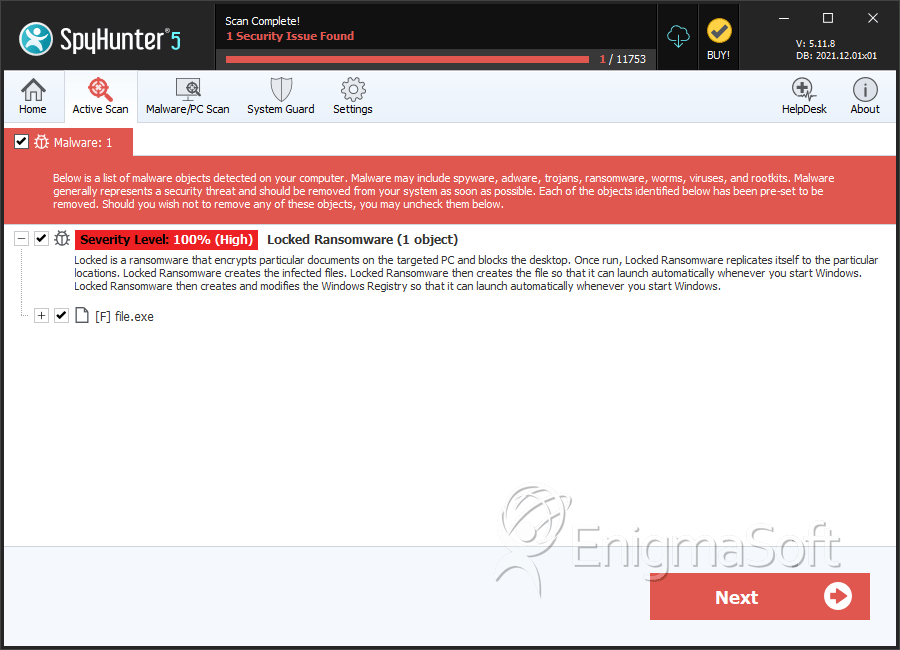

SpyHunter detecta e remove @LOCKED Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | file.exe | f578c991d6dbc426103c119f8c97e577 | 1 |