KEYHolder Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 14 |

| Visto pela Primeira Vez: | December 12, 2014 |

| Visto pela Última Vez: | April 2, 2020 |

| SO (s) Afetados: | Windows |

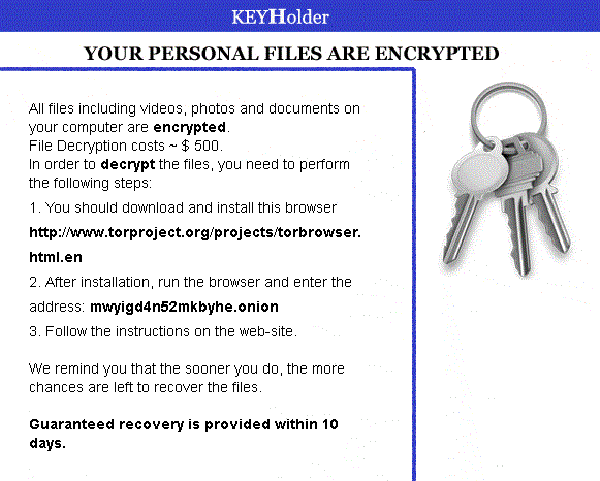

O KEYHolder Ransomware é uma infecção por um ransomware de criptografia que criptografa arquivos do PC do usuário e em seguida solicita o pagamento de $500 USD para restaurar esses arquivos. O KEYHolder Ransomware vai digitalizar o computador da vítima em busca de documentos, imagens, vídeos e outros arquivos para criptografar. Uma vez que o KEYHolder Ransomware criptografa um arquivo, esse arquivo não pode ser acessado. Sempre que o KEYHolder Ransomware criptografa um arquivo no computador da vítima, o KEYHolder Ransomware também cria um arquivo HTML e um arquivo GIF dentro da mesma pasta, contendo instruções para a descriptografia. Essas instruções contem o que se segue:

OS SEUS ARQUIVOS PESSOAIS FORAM CRIPTOGRAFADOS

Todos os arquivos do seu computador, incluindo vídeos, fotos e documentos foram criptografados. Custos da descriptografia dos arquivo ~ US $500.

Para descriptografar os arquivos, você precisa executar as etapas a seguir:

1. Você deve baixar e instalar esse navegador: http://www.torproject.org/projects/torbrowser.html.en

2. Após a instalação, execute o navegador e digite o endereço: mwyigd4n52mkbyhe.onion

3. Siga as instruções contidas no Web-site.

Lembre-se de que quanto mais cedo você fizer isso, maiores as chances para recuperar os arquivos.

A recuperação é garantida dentro de 10 dias.

Infelizmente, os ransomwares que criptografam arquivos como o KEYHolder Ransomware podem ser piores do que outros tipos de ransomware. Enquanto muitos Trojans ransomware tomam o computador da vítima como refém, impedindo que ele seja acessado, as ameaças como o Trojan do KEYHolder Ransomware alteram os arquivos da vítima, tornando quase impossível restaurar os arquivos criptografados sem a chave de criptografia ou outros componentes.

Índice

Como o KEYHolder Ransomware Tenta se Aproveitar dos Usuários de PC

Como pode ser visto na mensagem do KEYHolder Ransomware, as pessoas por trás dessa tática desejam que os usuários de computador usem o navegador do Tor (projetado para acessar partes ocultas da Internet que são conhecidas por seu anonimato) para acessar o seu site e pagar o resgate. Não é provável que você possa obter os seus arquivos de volta depois de seguir instruções do KEYHolder Ransomware. Embora eles lhe concedam um utilitário de descriptografia, eles podem, também, pegar o seu dinheiro e depois não lhe dar nada em troca. É aconselhável não pagar o resgate exigido pelo KEYHolder Ransomware ou seguir as instruções dessa ameaça. Infelizmente, o Windows Restore não recuperará os seus arquivos.

Lidando com uma Infecção pelo KEYHolder Ransomware

Uma infecção pelo KEYHolder Ransomware não é difícil de remover. A maioria dos programas de segurança que estiverem totalmente atualizados devem ser capazes de remover o KEYHolder Ransomware. Infelizmente, restaurar os arquivos criptografados está além da capacidade da maioria dos programas de segurança. Para restaurar os arquivos criptografados, pode ser necessário usar um utilitário externo feito especificamente para essa finalidade. Ao longo do tempo, as infecções por ransomwares que usam criptografia tem sido combatidas com utilitários liberados pelos pesquisadores de segurança. No entanto, isto pode levar algum tempo, e uma solução para os arquivos criptografados pelo KEYHolder pode não estar disponível. É por isso que é sempre bom ter um backup, tanto para se proteger quanto para evitar dar dinheiro e poder a terceiros, tais como aqueles responsáveis pelo KEYHolder Ransomware Trojan. Muitos sites e serviços on-line podem estar oferecendo guias de descriptografia ou utilitários para o KEYHolder Ransomware, mas a menos que elas sejam apoiadas por uma respeitável empresa de segurança do PC ou por um pesquisador, provavelmente não são legítimas.

Prevenindo uma Infecção pelo KEYHolder Ransomware

Na maioria dos casos, o KEYHolder Ransomware espalha-se através de anexos de e-mail de spam. Em muitos casos, os e-mails contendo o KEYHolder Ransomware são enviados para corporações específicas ou empresas na tentativa de infectar mais de um computador em um ambiente mais rentável. Isso também permite que terceiros criem mensagens de e-mail de spam que são mais eficazes, especificamente tendo como alvo um público específico. Essa mensagem de e-mail pode conter um corpo que foi trabalhado para enganar os usuários de computador inexperientes e faze-los clicar sobre o arquivo anexado ou no link incorporado. O acessório pode conter o KEYHolder Ransomware Trojan ou, o que mais provavel, um Trojan. Esse tipo de ameaça pode criar uma entrada em seu computador que, em seguida, vai permitir que um terceiro instale outros tipos de ameaças (como o KEYHolder Ransomware) ou recolha o conteúdo do computador infectado.