JohnyCryptor Ransomware

Cartão de pontuação de ameaças

EnigmaSoft Threat Scorecard

Os EnigmaSoft Threat Scorecards são relatórios de avaliação para diferentes ameaças de malware que foram coletadas e analisadas por nossa equipe de pesquisa. Os Scorecards de Ameaças da EnigmaSoft avaliam e classificam as ameaças usando várias métricas, incluindo fatores de risco reais e potenciais, tendências, frequência, prevalência e persistência. Os Scorecards de Ameaças da EnigmaSoft são atualizados regularmente com base em nossos dados e métricas de pesquisa e são úteis para uma ampla gama de usuários de computador, desde usuários finais que buscam soluções para remover malware de seus sistemas até especialistas em segurança que analisam ameaças.

Os Scorecards de Ameaças da EnigmaSoft exibem uma variedade de informações úteis, incluindo:

Classificação: A classificação de uma ameaça específica no banco de dados de ameaças da EnigmaSoft.

Nível de gravidade: O nível de gravidade determinado de um objeto, representado numericamente, com base em nosso processo de modelagem de risco e pesquisa, conforme explicado em nossos Critérios de Avaliação de Ameaças .

Computadores infectados: O número de casos confirmados e suspeitos de uma determinada ameaça detectada em computadores infectados conforme relatado pelo SpyHunter.

Consulte também Critérios de Avaliação de Ameaças .

| Nível da Ameaça: | 100 % (Alto) |

| Computadores infectados: | 153 |

| Visto pela Primeira Vez: | May 26, 2016 |

| Visto pela Última Vez: | September 25, 2022 |

| SO (s) Afetados: | Windows |

O JohnyCryptor Ransomware é um Trojan ransomware de criptografia que representa uma verdadeira ameaça para os usuários de computador. O JohnyCryptor Ransomware criptografa os arquivos da vítima, substituindo suas extensões por um número de identificação e um e-mail da AOL para o JohnyCryptor Ransomware. Os arquivos criptografados pelo JohnyCryptor Ransomware não podem ser descriptografados sem que se tenha acesso à chave de descriptografia. Infelizmente, é assim que o JohnyCryptor Ransomware funciona; ele toma os arquivos da vítima como reféns e esconde a chave de descriptografia, até que a vítima pague um resgate de várias centenas de dólares. O resgate exigido pelo JohnyCryptor Ransomware deve ser pago através de BitCoins.

A melhor maneira de se recuperar de um ataque do JohnyCryptor Ransomware é apagando o conteúdo do disco rígido infectado e restaurando os arquivos através de um backup. Se isso não for possível, alguns usuários de computador têm tido um sucesso parcial usando utilitários de descriptografia. No entanto, os usuários de computador podem não ser capazes de recuperar os seus arquivos sem a chave de descriptografia ou de uma cópia de backup. Os usuários de computador devem evitar pagar o resgate ao JohnyCryptor Ransomware, uma vez que isto permite que os extorsionistas continuem a criar esses ataques. Um backup confiável vai custar uma fração do que eles iriam gastar para se recuperar desses ataques.

Índice

Como o JohnyCryptor Ransomware pode Invadir o Seu Computador

O JohnyCryptor Ransomware é distribuído através de métodos comumente vistos em ataques de ameaças, principalmente anexos de e-mail de spam e links corrompidos. O JohnyCryptor Ransomware pode ser distribuído através de sites de ataque e redes de compartilhamento de arquivos, incluídas dentro de Torrents populares. Uma vez que a vítima é exposta a uma destas fontes de infecção, o JohnyCryptor Ransomware infecta o computador da vítima e começa a criptografia dos arquivos. A melhor maneira de impedir esses ataques é garantindo que o seu computador esteja protegido por um aplicativo de segurança confiável que esteja totalmente atualizado. Os usuários de computador devem evitar as redes de compartilhamento de arquivos e não abrir mensagens de e-mail não solicitados ou anexos e links incorporados para impedir que o JohnyCryptor Ransomware seja instalado.

Desvendando o Ataque do JohnyCryptor Ransomware

Quando o JohnyCryptor Ransomware entra em um computador, ele começa a criptografar os arquivos das vítimas. O JohnyCryptor Ransomware escaneia os drives da vítima em busca de arquivos com determinadas extensões. Os tipos comuns de arquivos que o JohnyCryptor Ransomware e outros Trojans ransomware de criptografia tendem a ter como alvo nos seus ataques incluem:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt.

Depois de criptografar os arquivos das vítimas, o JohnyCryptor Ransomware exibe notas de resgate para alertar a vítima do ataque. Esses arquivos tendem a assumir a forma de arquivos HTML e TXT que aparecem nos diretórios onde o JohnyCryptor Ransomware tem arquivos criptografados. O JohnyCryptor Ransomware também acrescenta um endereço de e-mail e um identificador numérico para cada arquivo que foi criptografado, solicitando que os usuários de computador escrevam para esse e-mail para mais informações. As notas de resgate do JohnyCryptor Ransomware contêm informações sobre como pagar o resgate exigido pelo JohnyCryptor Ransomware e como se conectar à Dark Web para comprar BitCoins.

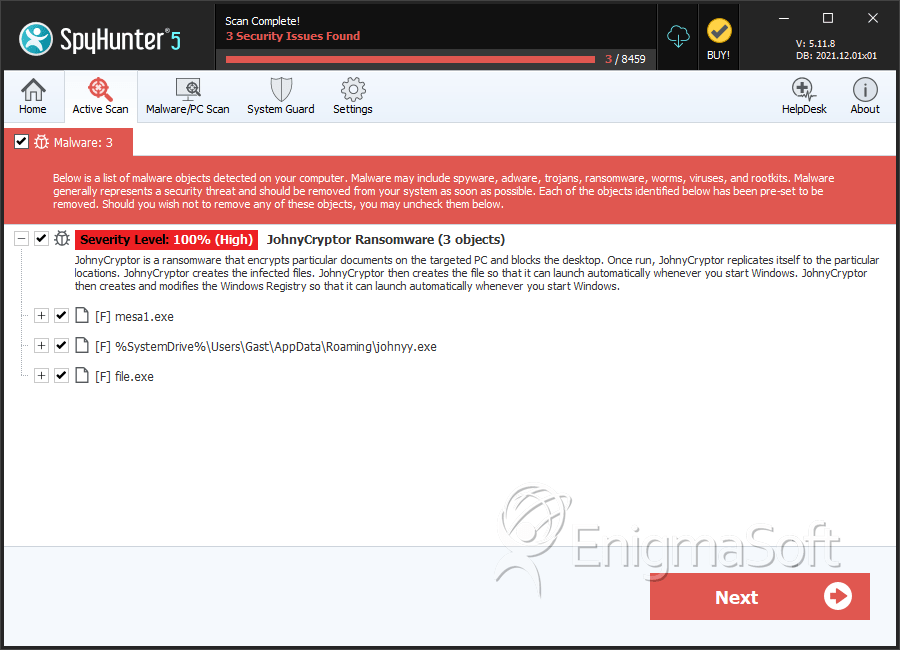

SpyHunter detecta e remove JohnyCryptor Ransomware

Detalhes Sobre os Arquivos do Sistema

| # | Nome do arquivo | MD5 |

Detecções

Detecções: O número de casos confirmados e suspeitos de uma determinada ameaça detectada nos computadores infectados conforme relatado pelo SpyHunter.

|

|---|---|---|---|

| 1. | johnyy.exe | 493b260b3d1745fa1b1ec06dbd974ea7 | 48 |

| 2. | mesa1.exe | 53186427569d79d1bbf778d77247a215 | 15 |

| 3. | johnyy.exe | 085a912877be08593adfec50b7ba64b6 | 15 |

| 4. | johnyy.exe | 5740a96cf29d42cf951348e5c9fc9cb6 | 12 |

| 5. | johnyy.exe | 7896a94260e61c4612b1aec41c820328 | 8 |

| 6. | johnyy.exe | b70e6b993b77150a5a35d949333ac4cf | 5 |

| 7. | file.exe | 423c414fe65718b47ad191d018a3e0a0 | 0 |