बंद करो Djvu रैंसमवेयर

STOP रैनसमवेयर परिवार, जिसे STOP Djvu Ransomware परिवार भी कहा जाता है, मैलवेयर का एक खतरनाक टुकड़ा है। STOP Djvu कई खतरों में से एक है जो सामान्य विशेषताओं को साझा करता है और STOP रैंसमवेयर से उत्पन्न होता है, भले ही फ़ाइल प्रकारों को प्रभावित करने और फ़ाइल एक्सटेंशन को एन्क्रिप्ट करने के उनके कुछ तरीके अलग-अलग हों।

मूल STOP रैंसमवेयर को सुरक्षा शोधकर्ताओं ने फरवरी 2018 की शुरुआत में देखा था। हालाँकि, तब से यह विकसित हो गया है, और इसके क्लोन और ऑफशूट का परिवार बढ़ गया है। STOP रैनसमवेयर के वितरण की प्राथमिक विधि दूषित अनुलग्नकों का उपयोग करते हुए स्पैम ईमेल अभियान थे।

STOP Djvu Ransomware एक तरह से अपनी तरह के अन्य रैंसमवेयर खतरों के समान प्रदर्शन करता है, उपयोगकर्ताओं द्वारा अपने सिस्टम में उपयोग की जाने वाली प्रमुख फ़ाइलों तक पहुंच को एन्क्रिप्ट और अवरुद्ध करता है। व्यक्तिगत फ़ाइलें, चित्र, दस्तावेज़ और बहुत कुछ एन्क्रिप्ट किया जा सकता है और मशीन पर सभी उपयोगकर्ताओं के लिए अनिवार्य रूप से अक्षम किया जा सकता है। STOP Djvu Ransomware को पहली बार दिसंबर 2018 में वापस देखा गया था, जो ऑनलाइन संक्रमण का एक बहुत ही सफल अभियान प्रतीत होता था। शोधकर्ता इस बात से अनजान थे कि रैंसमवेयर कैसे फैलता है, लेकिन बाद में पीड़ितों ने बताया कि वे कीजेन्स या क्रैक डाउनलोड करने के बाद संक्रमण की खोज कर रहे थे। घुसपैठ होने के बाद, STOP Djvu रैंसमवेयर विंडोज़ सेटिंग्स को बदल देता है, फाइलों को कई नामों से जोड़ता है, जैसे .djvu, .djvus, .djvuu, .uudjvu, .udjvu या .djvuq और हाल ही में .promorad और .promock एक्सटेंशन। नए संस्करणों में अभी तक डिक्रिप्टर नहीं है, लेकिन पुराने संस्करणों को STOPDecrypter का उपयोग करके डिक्रिप्ट किया जा सकता है। उपयोगकर्ताओं को सलाह दी जाती है कि वे फिरौती देने से बचें, चाहे कुछ भी हो।

फ़ाइलों तक पहुंच को अवरुद्ध करने के लिए उपयोग की जाने वाली विधि RSA एन्क्रिप्शन एल्गोरिथम का उपयोग करती है। हालाँकि अनुभवहीन उपयोगकर्ताओं के लिए फ़ाइलों का डिक्रिप्शन कठिन लग सकता है, लेकिन निश्चित रूप से खतरे के पीछे के लोगों को भुगतान करने के लिए कोई प्रयास करने की आवश्यकता नहीं है। आमतौर पर ऐसी स्थितियों में झूठे वादे दिए जाते हैं, इसलिए उपयोगकर्ता जल्दी से पता लगा सकते हैं कि भुगतान करने के बाद उन्हें अनदेखा कर दिया गया है।

STOP Djvu Ransomware के हमले पहली बार 2018 के अंत में रिपोर्ट किए गए थे। STOP Djvu के वितरण का मुख्य तरीका स्पैम ईमेल रहा और रैंसमवेयर के मूल में बदलाव अपेक्षाकृत मामूली थे। स्पैम ईमेल में उपयोग किए गए अधिकांश नकली, समझौता किए गए अटैचमेंट मैक्रो-सक्षम कार्यालय दस्तावेज़ या नकली पीडीएफ फाइलें थे जो पीड़ित की जानकारी के बिना रैंसमवेयर चलाएंगे। STOP Djvu का व्यवहार भी ज्यादा नहीं बदला है - रैंसमवेयर अभी भी बैकअप से छुटकारा पाने के लिए सभी शैडो वॉल्यूम स्नैपशॉट को हटा रहा है, फिर पीड़ित की फाइलों को एन्क्रिप्ट करना शुरू कर देता है।

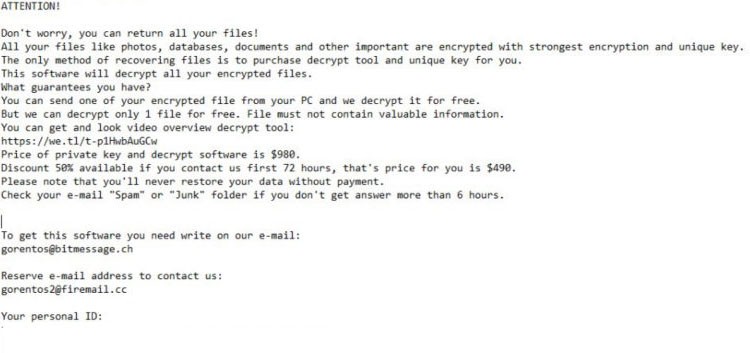

फिरौती नोट में मामूली बदलाव किए गए हैं, जिसे पीड़ित के डेस्कटॉप पर '_openme.txt' के रूप में सहेजा गया है। फिरौती नोट का पाठ यहां पाया जा सकता है:

'[फिरौती नोट शुरू]

—————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————-

चिंता न करें, आप अपनी सभी फ़ाइलें वापस कर सकते हैं!

आपकी सभी फाइलें दस्तावेज, फोटो, डेटाबेस और अन्य महत्वपूर्ण मजबूत एन्क्रिप्शन और अद्वितीय कुंजी के साथ एन्क्रिप्टेड हैं।

फ़ाइलों को पुनर्प्राप्त करने का एकमात्र तरीका डिक्रिप्ट टूल और आपके लिए अद्वितीय कुंजी खरीदना है।

यह सॉफ्टवेयर आपकी सभी एन्क्रिप्टेड फाइलों को डिक्रिप्ट कर देगा।

हम आपको क्या गारंटी देते हैं?

आप अपने पीसी से अपनी एक एन्क्रिप्टेड फाइल भेज सकते हैं और हम इसे मुफ्त में डिक्रिप्ट करते हैं।

लेकिन हम केवल 1 फाइल को फ्री में डिक्रिप्ट कर सकते हैं। फ़ाइल में मूल्यवान जानकारी नहीं होनी चाहिए

तृतीय-पक्ष डिक्रिप्ट टूल का उपयोग करने का प्रयास न करें क्योंकि यह आपकी फ़ाइलों को नष्ट कर देगा।

छूट 50% उपलब्ध है यदि आप हमसे पहले 72 घंटे संपर्क करते हैं।

———————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————————

इस सॉफ़्टवेयर को प्राप्त करने के लिए आपको हमारे ई-मेल पर लिखना होगा:

helpshadow@india.com

हमसे संपर्क करने के लिए ई-मेल पता सुरक्षित रखें:

helpshadow@firemail.cc

आपकी व्यक्तिगत आईडी: [स्ट्रिंग]

[फिरौती नोट समाप्त]'

रैंसमवेयर ने मूल रूप से .djvu एक्सटेंशन के साथ एन्क्रिप्टेड फाइलों का नाम बदलने के लिए खुद को सीमित कर दिया, जो एक उत्सुक विकल्प था क्योंकि .djvu वास्तव में एटी एंड टी लैब्स द्वारा विकसित एक वैध फ़ाइल प्रारूप है और स्कैन किए गए दस्तावेज़ों को संग्रहीत करने के लिए उपयोग किया जाता है, कुछ हद तक एडोब के .pdf के समान। रैनसमवेयर के बाद के संस्करणों ने एन्क्रिप्टेड फ़ाइलों के लिए अन्य एक्सटेंशन की एक श्रृंखला को अपनाया, जिसमें '.chech,' '.luceq,' '.kroput1,' '.charck,' '.kropun,' .luces,' '.pulsar1, शामिल हैं। ' '.uudjvu,' '.djvur,' '.tfude,' '.tfudeq' और '.tfudet'।

STOP Djvu रैंसमवेयर के कुछ उपभेदों को तथाकथित 'STOPDecrypter' का उपयोग करके मुफ्त में डिक्रिप्ट किया जा सकता है, जिसे सुरक्षा शोधकर्ता माइकल गिलेस्पी द्वारा विकसित किया गया था और यह मुफ्त डाउनलोड के रूप में ऑनलाइन उपलब्ध है।

विषयसूची

बंद करो Djvu रैंसमवेयर वीडियो

युक्ति: अपनी ध्वनि चालू करें और वीडियो को पूर्ण स्क्रीन मोड में देखें ।

बंद करो Djvu रैंसमवेयर स्क्रीनशॉट

विश्लेषण रिपोर्ट

सामान्य जानकारी

| Family Name: | STOP/DJVU Ransomware |

|---|---|

| Signature status: | No Signature |

Known Samples

Known Samples

This section lists other file samples believed to be associated with this family.|

MD5:

def8a7bfe5fe47d95a95085d8dbc7a53

SHA1:

7182d4b2f55a560d83edf0824e119f71fa8422b6

SHA256:

B83855EA63E7F28396099A5B6E877BE537E78E4A50DF720262461A1D13B02192

फाइल का आकार:

6.29 MB, 6292105 bytes

|

|

MD5:

a6b8c0cb178c31dd347554c3e5a0d5f8

SHA1:

91864f269d696ee80869cfeb3c9a204f8031a3bb

SHA256:

4FFB8E9ADF508662B5E51CBEC75B2E07CE1CBBFAAB873F72EDC7BAC385421E2C

फाइल का आकार:

3.47 MB, 3471869 bytes

|

|

MD5:

2336c9624d9a44c393d354206226f508

SHA1:

ea7edc388ad62990f52b9ed40df26d20f4e20190

SHA256:

CE48ED04C92143B7E91F9665DD9337B2EE0B9CC1B5AEE534D26C09E084F8ABB0

फाइल का आकार:

1.36 MB, 1359918 bytes

|

|

MD5:

42f32aa699bc45a3638ddeb325ebebc1

SHA1:

508cea3ba2bf04cc6851295f92bf0e752071f6b8

SHA256:

16532B38591B713395C288B11610494BCC4C4537BE492D43C54D66FEB7B95FA4

फाइल का आकार:

1.33 MB, 1328186 bytes

|

Windows Portable Executable Attributes

- File doesn't have "Rich" header

- File doesn't have debug information

- File doesn't have exports table

- File doesn't have relocations information

- File doesn't have security information

- File has exports table

- File has TLS information

- File is 32-bit executable

- File is either console or GUI application

- File is GUI application (IMAGE_SUBSYSTEM_WINDOWS_GUI)

Show More

- File is Native application (NOT .NET application)

- File is not packed

- IMAGE_FILE_DLL is not set inside PE header (Executable)

- IMAGE_FILE_EXECUTABLE_IMAGE is set inside PE header (Executable Image)

File Icons

File Icons

This section displays icon resources found within family samples. Malware often replicates icons commonly associated with legitimate software to mislead users into believing the malware is safe.Windows PE Version Information

Windows PE Version Information

This section displays values and attributes that have been set in the Windows file version information data structure for samples within this family. To mislead users, malware actors often add fake version information mimicking legitimate software.| नाम | मूल्य |

|---|---|

| Comments | This installation was built with Inno Setup. |

| Company Name |

|

| File Description |

|

| File Version |

|

| Internal Name |

|

| Legal Copyright | Copyright © Alexander Roshal 1993-2022 |

| Original Filename |

|

| Product Name |

|

| Product Version |

|

File Traits

- 2+ executable sections

- big overlay

- HighEntropy

- Installer Manifest

- No Version Info

- RAR (In Overlay)

- RARinO

- SusSec

- vb6

- WinRAR SFX

Show More

- WRARSFX

- x86

Files Modified

Files Modified

This section lists files that were created, modified, moved and/or deleted by samples in this family. File system activity can provide valuable insight into how malware functions on the operating system.| File | Attributes |

|---|---|

| c:\users\user\appdata\local\temp\is-13e8d.tmp\508cea3ba2bf04cc6851295f92bf0e752071f6b8_0001328186.tmp | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\is-88uan.tmp\ea7edc388ad62990f52b9ed40df26d20f4e20190_0001359918.tmp | Generic Write,Read Attributes |

| c:\users\user\appdata\local\temp\is-pk5hm.tmp\_isetup\_setup64.tmp | Generic Read,Write Data,Write Attributes,Write extended,Append data |

| c:\users\user\appdata\local\temp\is-shkd6.tmp\_isetup\_setup64.tmp | Generic Read,Write Data,Write Attributes,Write extended,Append data |

Windows API Usage

Windows API Usage

This section lists Windows API calls that are used by the samples in this family. Windows API usage analysis is a valuable tool that can help identify malicious activity, such as keylogging, security privilege escalation, data encryption, data exfiltration, interference with antivirus software, and network request manipulation.| Category | API |

|---|---|

| Other Suspicious |

|

| Anti Debug |

|

| User Data Access |

|

| Process Manipulation Evasion |

|

| Process Shell Execute |

|

| Keyboard Access |

|

Shell Command Execution

Shell Command Execution

This section lists Windows shell commands that are run by the samples in this family. Windows Shell commands are often leveraged by malware for nefarious purposes and can be used to elevate security privileges, download and launch other malware, exploit vulnerabilities, collect and exfiltrate data, and hide malicious activity.

"C:\Users\Lehsoaco\AppData\Local\Temp\is-88UAN.tmp\ea7edc388ad62990f52b9ed40df26d20f4e20190_0001359918.tmp" /SL5="$5036E,928289,131584,c:\users\user\downloads\ea7edc388ad62990f52b9ed40df26d20f4e20190_0001359918"

|

"C:\Users\Dfhrhqtz\AppData\Local\Temp\is-13E8D.tmp\508cea3ba2bf04cc6851295f92bf0e752071f6b8_0001328186.tmp" /SL5="$802E8,896816,131584,c:\users\user\downloads\508cea3ba2bf04cc6851295f92bf0e752071f6b8_0001328186"

|