Emotet

Scorecard of Threat

Scorecard ohrožení EnigmaSoft

EnigmaSoft Threat Scorecards jsou zprávy o hodnocení různých malwarových hrozeb, které shromáždil a analyzoval náš výzkumný tým. EnigmaSoft Threat Scorecards hodnotí a hodnotí hrozby pomocí několika metrik včetně reálných a potenciálních rizikových faktorů, trendů, frekvence, prevalence a perzistence. EnigmaSoft Threat Scorecards jsou pravidelně aktualizovány na základě našich výzkumných dat a metrik a jsou užitečné pro širokou škálu počítačových uživatelů, od koncových uživatelů hledajících řešení k odstranění malwaru ze svých systémů až po bezpečnostní experty analyzující hrozby.

EnigmaSoft Threat Scorecards zobrazuje řadu užitečných informací, včetně:

Popularity Rank: The ranking of a particular threat in EnigmaSoft’s Threat Database.

Úroveň závažnosti: Určená úroveň závažnosti objektu, vyjádřená číselně, na základě našeho procesu modelování rizik a výzkumu, jak je vysvětleno v našich kritériích hodnocení hrozeb .

Infikované počítače: Počet potvrzených a podezřelých případů konkrétní hrozby zjištěných na infikovaných počítačích podle zprávy SpyHunter.

Viz také Kritéria hodnocení hrozeb .

| Úroveň ohrožení: | 80 % (Vysoký) |

| Infikované počítače: | 4,934 |

| Poprvé viděn: | June 28, 2014 |

| Naposledy viděn: | October 24, 2025 |

| Ovlivněné OS: | Windows |

Emotet začal jako bankovní trojan před pěti lety, ale proměnil se v mnohem víc. V dnešní době se stala jednou z nejnebezpečnějších botnetů a malířů na světě, kteří si chtějí pronajmout malware. Aby bylo možné plně zpeněžit útoky, Emotet často upouští nové bankovní trojské koně, sklízeče e-mailů, samopropagační mechanismy, informační zloděje a dokonce i ransomware.

Emotet začal jako bankovní trojan před pěti lety, ale proměnil se v mnohem víc. V dnešní době se stala jednou z nejnebezpečnějších botnetů a malířů na světě, kteří si chtějí pronajmout malware. Aby bylo možné plně zpeněžit útoky, Emotet často upouští nové bankovní trojské koně, sklízeče e-mailů, samopropagační mechanismy, informační zloděje a dokonce i ransomware.

Výzkumníci v oblasti bezpečnosti poznamenali, že aktéři ohrožení za Emotetem si vzali letní dovolenou počínaje červnem 2019, kdy se dokonce zastavily i činnosti velení a řízení (C2). Když se letní měsíce začaly blížit k závěru, výzkumní pracovníci v oblasti bezpečnosti začali vidět nárůst aktivity infrastruktury Emotetu C2. Od 16. září 2019 je Emotet již na plný úvazek s obnovenou spamovou kampaní, která se spoléhá na sociální inženýrství.

Obsah

Emotet cílí na uživatele počítačů prostřednictvím lákavých spamových e-mailových kampaní

Jedním z nejvíce geniálních a hrozivých způsobů, jakými byly oběti infikované Emotetem, byl odcizený e-mailový obsah. Malware přejde z doručené pošty oběti a zkopíruje stávající konverzace, které poté použije ve svých vlastních e-mailech. Emotet cituje těla skutečných zpráv v „odpovědi“ na nepřečtený e-mail oběti ve snaze přimět je k otevření přílohy s malwarem, obvykle v podobě masky dokumentu Microsoft Word.

Neznamená to hodně představivosti, abychom viděli, jak by někdo, kdo očekával odpověď na probíhající rozhovor, mohl být takto oklamán. Navíc napodobováním existujících e-mailových konverzací, včetně pravého obsahu e-mailů a záhlaví Předmětu, se zprávy stávají mnohem náhodnějšími a náročnějšími na filtrování pomocí antispamových systémů.

Zajímavé je, že Emotet nevyužívá e-mail, ze kterého ukradl obsah, k odeslání potenciální oběti. Místo toho odešle zvednutou konverzaci jinému botovi v síti, který poté odešle e-mail z úplně jiného umístění pomocí zcela samostatného odchozího SMTP serveru.

Podle výzkumníků v oblasti bezpečnosti použil Emotet ukradené e-mailové konverzace v přibližně 8,5 procentech útokových zpráv před letním přestávkou. Od období svátků se však chýlí ke konci, tato taktika se stala výraznější a představovala téměř čtvrtinu veškerého odchozího e-mailového provozu Emotetu.

Cybercrooks využívají Emotet k odcizení osobních údajů

Nástroje, které mají k dispozici kybernetici, kteří chtějí ukrást osobní údaje z počítačů, jsou prakticky nekonečné. Stává se tak, že Emotet je druh hrozby malwaru, která je vysoce efektivní při využití způsobu spouštění hromadných spamových e-mailových kampaní, které šíří malware určený k odcizení dat od nic netušícího uživatele počítače. Způsob, jakým Emotet pracuje, je otevřít backdoor pro další vysoce rizikové počítačové hrozby, jako je trojský kůň Dridex, který je speciálně navržen tak, aby ukradl data uživateli počítače pomocí agresivních phishingových technik.

Pokud je Emotet používán správným typem hackera nebo kybernetika, může být použit způsobem infiltrování počítače k načtení a instalaci více hrozeb malwaru. Přesto mohou být dodatečně nainstalované hrozby nebezpečnější tam, kde se mohou připojit k serverům příkazů a řízení (C&C) a stahovat pokyny k provádění v infikovaném systému.

Účinky přípravku Emotet by se nikdy neměly brát na lehkou váhu

V každém případě, že hrozba škodlivého softwaru bude tak dalekosáhlá jako u Emotetu, by uživatelé počítače měli přijmout nezbytná opatření, aby zabránili útoku z takového důvodu. Na druhou stranu, ti, kteří byli napadeni Emotetem, budou chtít najít potřebný zdroj pro bezpečné odhalení a odstranění hrozby. Pokud člověk umožní Emotetu běžet v počítači po dlouhou dobu, zvyšuje se riziko exponenciálního ukládání dat.

Uživatelé počítačů, kteří mohou zpozdit odstraňování Emotetu nebo podniknout náležitá opatření, vystavují své osobní údaje uložené na svém počítači riziku, což může vést k závažným problémům, jako je krádež identity. Kromě toho je Emotet obtížné odhalit, což je proces, který je primárně prováděn aktualizovaným antimalwarovým prostředkem nebo aplikací.

Uživatelé počítačů by měli při otevírání e-mailů s přílohami vždy dbát opatrnosti, zejména těch, které obsahují přílohy ve formě dokumentů aplikace Microsoft Word, o nichž je známo, že Emotet používá k šíření malwaru.

Návrat Emotetu

V jednom okamžiku v roce 2019 byly řídicí a řídicí servery Emotetu zavřeny, takže systémy infikované touto hrozbou zůstaly pod kontrolou pachatelů za Emotetem. Nicméně, ne příliš brzy po vypnutí serverů C&C, se Emotet vrátil z mrtvých, kde hackeři nejen získali kontrolu nad Emotetem, ale také využívají legitimní weby k šíření hrozby prostřednictvím spamových kampaní tím, že nejprve hackují weby.

Vývojáři společnosti Emotet údajně zacílili na 66 000 e-mailových adres pro více než 30 000 doménových jmen, přičemž mnoho z těchto domén patří k legitimním webům, které byly napadeny hackery. Mezi legitimní weby napadené tvůrci Emotetu patří:

- biyunhui [.] com

- broadpeakdefense [.] com

- charosjewellery [.] co.uk

- customernoble [.] com

- holyurbanhotel [.] com

- keikomimura [.] com

- lecairtravels [.] com

- mutlukadinlarakademisi [.] com

- nautcoiny [.] com

- taxolabs [.] com

- think1 [.] com

V zásadě uvidíme nárůst infekcí malwarem tak jistě, jak postupuje čas. Jak vědci z Cisco Talos poznamenali: „Když skupina hrozeb ztichne, je nepravděpodobné, že budou navždy pryč,“ rozpracovali: „Spíše to otevírá příležitost skupině hrozeb vrátit se s novými MOV, taktikami, technikami a postupy nebo nové varianty malwaru, které mohou zabránit existující detekci. “

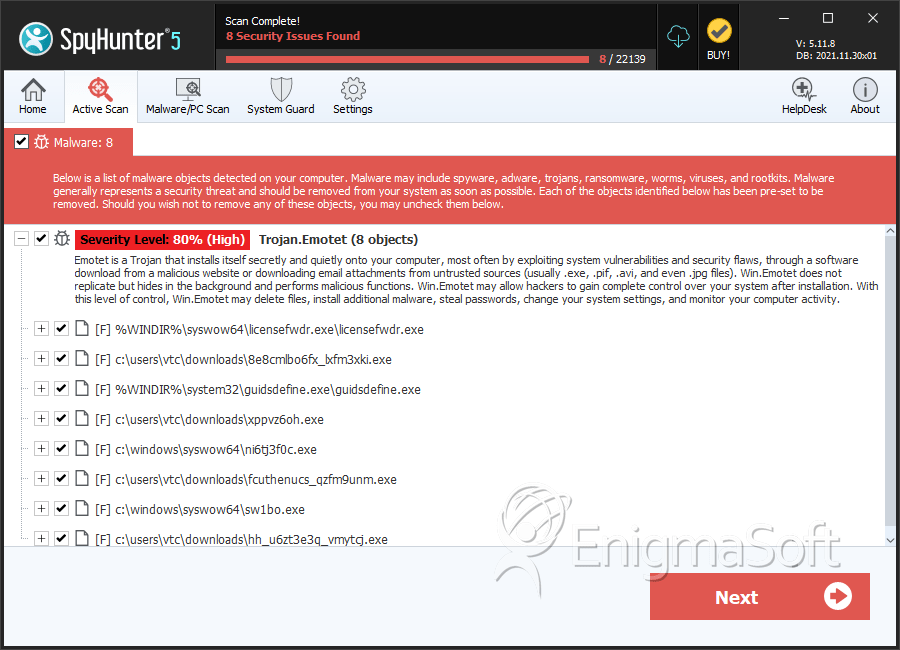

SpyHunter detekuje a odstraní Emotet

Emotet snímků obrazovky

Podrobnosti o systému souborů

| # | Název souboru | MD5 |

Detekce

Detekce: Počet potvrzených a podezřelých případů konkrétní hrozby zjištěných na infikovaných počítačích podle zprávy SpyHunter.

|

|---|---|---|---|

| 1. | licensefwdr.exe | 3391006372b212ba0be34bf9cc47bb15 | 62 |

| 2. | 8e8cmlbo6fx_lxfm3xki.exe | 0d87835af614586f70e39e2dfdba1953 | 41 |

| 3. | guidsdefine.exe | 8af726850d90d8897096429c8f677fb9 | 34 |

| 4. | ni6tj3f0c.exe | 865eba9b4ee8e93f500232eae85899f9 | 14 |

| 5. | sw1bo.exe | 6957fc973e45d6362c9508297840332c | 14 |

| 6. | fcuthenucs_qzfm9unm.exe | fc620fb26d06a3f15e97fa438e47b4e3 | 13 |

| 7. | hh_u6zt3e3q_vmytcj.exe | 0c12b6e792d5e395f1d0e8e00f2a906b | 9 |

| 8. | 8lqwejk6.exe | 9ab8c51587e3a46950576c545d917e5f | 8 |

| 9. | guidsripple.exe | 954d6e95ef173331841a54b2bacbcd28 | 8 |

| 10. | z7w2_qj.exe | 59dec5b309f882bd3b7b7f4db9de8810 | 7 |

| 11. | file.exe | 110c1f03f6cea56bbc5aea62e9705d24 | 7 |

| 12. | ripplepolic.exe | d3fe0e7a94cf8a04435ecd85d1a85227 | 7 |

| 13. | ↇↂↂↂ自転車выпLXXX;ↇↂↂↂ;ЧыПبايسکل.exe | 9d7b1ffdd0d6e8e43032b16dabcb52b4 | 7 |

| 14. | BA1E.tmp | b25ec6e225cf6247dcb3810470ae86b7 | 6 |

| 15. | 211.exe | 831bbafd3a5596994e3e5407e86a6ab0 | 6 |

| 16. | s9nevcf77pvpbcahes.exe | 9f6d496199d712df75fea0d4f65a774d | 6 |

| 17. | სკუმბრია.exe | 35c973fee6e0f6fd1c9486d25d041c83 | 5 |

| 18. | fu_nid7mlnsu.exe | fecc9b87f6adde022e2e7540469d9668 | 4 |

| 19. | td5g1cst.exe | d42dbba27dc711e5b4a3f4bf83967049 | 4 |

| 20. | cvedvfdyaj.exe | e60048bfaab06dcab844454c33ad5491 | 4 |

| 21. | aizz7dugmz_ddw.exe | 149f8faf3bb1c3cbd1207c133715a480 | 2 |

| 22. | h7kg8jsthbc.exe | c6c70da245a63f7ae7052ebac3fb76c6 | 2 |

| 23. | troj_generic_ec086af0e56b97ea6b427f02f90def0897bb0fe578eed1d48bf33049e4c9d439.exe | 536d98819ef25d5452ef802d4541bb46 | 1 |

| 24. | bc117e6ae77ef72ad0131990943d7a8b3570f0eb9fbe9a7a41e7e43711e5f763.crdownload | 83e70065bf06162895e73ce43f4fdb19 | 1 |

| 25. | eb7f8d53312376570fbd1385b45d1ff3fab6faadfba6c3a3a6c9d30c5e31bb4d.crdownload | 1f4a1df52756bd6ea855b47f039836ee | 1 |

| 26. | 1be6989616522d6ae9b3c301e5f51f0ac0313dfc8497958c616a307cd09657fc.crdownload | 991bd07e70c478affb777a3728942591 | 1 |

| 27. | aba5311be7e0dfbfefdd1f545a701b4e81c9ad8790af6f58f827e6b54f3454e5.crdownload | a4d00e6314149af840bbbf7a70bf1170 | 1 |

| 28. | a9a90901ee38e8a232e253f00b9fc9c0f0f58620ef6b7692e6dc7342a7317c1d.crdownload | 6f68c6733db5e38ba4cd82d12e683696 | 1 |

| 29. | C:\Windows\11987416.exe | ||

| 30. | C:\Windows\System32\46615275.exe | ||

| 31. | C:\Windows\System32\shedaudio.exe | ||

| 32. | C:\Windows\SysWOW64\f9jwqSbS.exe | ||

| 33. |

C:\Users\ |

||

| 34. |

C:\Users\ |